Foram encontradas 70 questões.

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaVulnerabilidade

Assinale a opção que, no âmbito da segurança da informação, NÃO é um exemplo de vulnerabilidade.

Provas

Questão presente nas seguintes provas

- Certificado DigitalAssinatura Digital

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- Certificado DigitalProcesso de Emissão de Certificados

- CriptografiaCriptografia AssimétricaChave Privada

Sendo P um pedido de certificação segundo o padrão PKCS#10, é correto afirmar que P

Provas

Questão presente nas seguintes provas

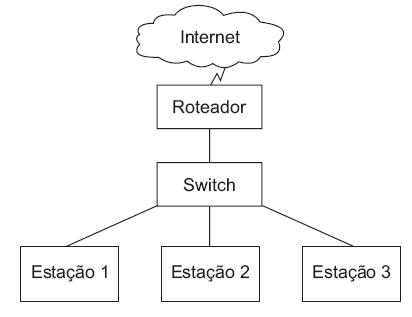

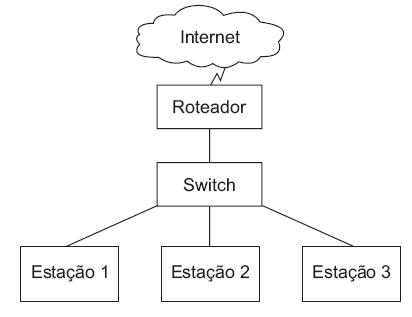

Suponha a seguinte topologia de rede IP de uma pequena empresa:

O roteador em questão possui um endereço Internet válido em sua interface de rede externa, além de um endereço na mesma sub-rede (192.168.100.0/24) das estações em sua interface de rede interna. Para que as estações se conectem diretamente a servidores HTTP na Internet, o roteador realiza NAT. As estações estão com os sistemas operacionais: Estação 1:Linux, Estação 2: Windows XP, Estação 3: Windows 2003.

O roteador foi acidentalmente reinicializado (reboot), demorando 25 segundos para retornar à operação normal. Imediatamente antes da reinicialização, cada estação efetuava download de arquivos via HTTP.

É correto afirmar que nessa reinicialização,

O roteador em questão possui um endereço Internet válido em sua interface de rede externa, além de um endereço na mesma sub-rede (192.168.100.0/24) das estações em sua interface de rede interna. Para que as estações se conectem diretamente a servidores HTTP na Internet, o roteador realiza NAT. As estações estão com os sistemas operacionais: Estação 1:Linux, Estação 2: Windows XP, Estação 3: Windows 2003.

O roteador foi acidentalmente reinicializado (reboot), demorando 25 segundos para retornar à operação normal. Imediatamente antes da reinicialização, cada estação efetuava download de arquivos via HTTP.

É correto afirmar que nessa reinicialização,

Provas

Questão presente nas seguintes provas

Uma pequena empresa disponibiliza um site na Internet em uma infra-estrutura própria. O servidor de DNS apresenta problemas de sobrecarga devido a um grande número de consultas realizadas. Considerando-se que não há mudanças freqüentes de endereços IP e que as consultas, oriundas de usuários legítimos, são relacionadas ao servidor WEB, que alteração pode ser feita na configuração do servidor DNS para reduzir consideravelmente sua sobrecarga?

Provas

Questão presente nas seguintes provas

- LinuxAcesso Remoto no LinuxAcesso Remoto via SSH

- LinuxRedes no LinuxConfiguração de Interfaces de Rede no Linux

- LinuxSegurança no Linux

Um administrador de redes instalou um novo servidor Linux e disponibilizou para você um acesso SSH por usuário e senha. Sua estação de trabalho Windows XP (endereço IP 192.168.1.10/26) e o servidor (endereço IP 192.168.1.40/26) se conectam à rede por meio de um switch ethernet nível 2. Um usuário X (endereço IP 192.168.1.34/26), não administrador e mal-intencionado, está conectado no mesmo switch que você.

Considerando que você efetuará uma conexão SSH a esse servidor, observe as afirmativas abaixo.

I - Como o tráfego SSH é criptografado, ataques do tipo man-in-the-middle jamais podem ser bem sucedidos.

II - Seria necessário que a rede fosse interligada por um HUB para que, pelo menos, X pudesse observar o tráfego criptografado.

III - É imprescindível que o fingerprint da chave pública SSH recebida do servidor seja checado, para garantia de autenticidade.

IV - Uma vez que X consiga invadir o default gateway da sub-rede do servidor, sua senha será exposta. Está(ão) correta(s), apenas, a(s) afirmativa(s)

Considerando que você efetuará uma conexão SSH a esse servidor, observe as afirmativas abaixo.

I - Como o tráfego SSH é criptografado, ataques do tipo man-in-the-middle jamais podem ser bem sucedidos.

II - Seria necessário que a rede fosse interligada por um HUB para que, pelo menos, X pudesse observar o tráfego criptografado.

III - É imprescindível que o fingerprint da chave pública SSH recebida do servidor seja checado, para garantia de autenticidade.

IV - Uma vez que X consiga invadir o default gateway da sub-rede do servidor, sua senha será exposta. Está(ão) correta(s), apenas, a(s) afirmativa(s)

Provas

Questão presente nas seguintes provas

Observe as afirmativas abaixo, relacionadas a datagramas IPv4.

I - Em situações de congestionamento, os datagramas com o bit DF igual a 1 devem ser descartados.

II - A remontagem de datagramas sempre ocorre no destino.

III - Quando a MTU de uma rede é menor que o campo offset do datagrama a ser trafegado, ocorre a fragmentação.

Está(ão) correta(s) a(s) afirmativa(s)

I - Em situações de congestionamento, os datagramas com o bit DF igual a 1 devem ser descartados.

II - A remontagem de datagramas sempre ocorre no destino.

III - Quando a MTU de uma rede é menor que o campo offset do datagrama a ser trafegado, ocorre a fragmentação.

Está(ão) correta(s) a(s) afirmativa(s)

Provas

Questão presente nas seguintes provas

945677

Ano: 2008

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESGRANRIO

Orgão: BNDES

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESGRANRIO

Orgão: BNDES

Em relação a um arranjo de sete discos em RAID nível 2, pode-se afirmar que

Provas

Questão presente nas seguintes provas

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

Suponha uma rede 802.11g com 3 estações conectadas por meio de um ponto de acesso (access point). A esse respeito, observe os textos abaixo.

I - Para transmitir, uma estação aguarda o meio ficar livre e permanece escutando o meio até o fim da transmissão do quadro para garantir que qualquer colisão seja detectada. Uma vez que o transmissor receba dados diferentes do que enviou (colisão detectada), a transmissão é interrompida e um quadro especial é enviado para garantir que todas as estações detectem a colisão.

II - A subcamada LLC dessa rede sem fio é a mesma utilizada em uma rede 802.3 (Ethernet).

III - Essa rede pode atingir, teoricamente, a velocidade de transmissão de 56623104 bits por segundo.

Está(ão) correto(s) o(s) texto(s):

I - Para transmitir, uma estação aguarda o meio ficar livre e permanece escutando o meio até o fim da transmissão do quadro para garantir que qualquer colisão seja detectada. Uma vez que o transmissor receba dados diferentes do que enviou (colisão detectada), a transmissão é interrompida e um quadro especial é enviado para garantir que todas as estações detectem a colisão.

II - A subcamada LLC dessa rede sem fio é a mesma utilizada em uma rede 802.3 (Ethernet).

III - Essa rede pode atingir, teoricamente, a velocidade de transmissão de 56623104 bits por segundo.

Está(ão) correto(s) o(s) texto(s):

Provas

Questão presente nas seguintes provas

No âmbito da suíte de protocolos H.323, NÃO é função do gatekeeper a(o)

Provas

Questão presente nas seguintes provas

- Transmissão de DadosTransmissão de Multimídia, Streaming e VozSIP: Session Initiation Protocol

- Transmissão de DadosTransmissão de Multimídia, Streaming e VozVoIP: Voice over IP

O usuário A deseja estabelecer uma chamada com o usuário B utilizando o protocolo SIP (Session Initiation Protocol). Supondo que B esteja disponível para atender a ligação de A, a seqüência de requisições e respostas na criação da chamada é

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container