Foram encontradas 70 questões.

- LinuxRedes no LinuxAdministração de Serviços de Rede no LinuxLDAP (Linux)

- LinuxSegurança no LinuxPAM: Pluggable Authentication Module

Os sistemas operacionais modernos do tipo Unix-like tais como o Debian 9 oferecem aos administradores e analistas de suporte os mecanismos PAM (Pluggable Authentication Modules) e NSS (Name Service Switch).

Analise as afirmativas a seguir.

- O PAM oferece um mecanismo de autenticação flexível, que é utilizado por aplicações e assim envolve trocas de permissões de acesso aos arquivos.

- O NSS oferece um mecanismo de serviço de nomes flexível, que é utilizado frequentemente pela biblioteca C padrão para obter o nome do usuário e grupo para comandos, tais como o ls e o id.

- O serviço LDAP utiliza os mecanismos PAM e NSS com os pacotes ldap-libpam e ldap-libnss para oferecer informações sobre as contas dos usuários do sistema.

Está correto somente o que se afirma em:

Provas

Questão presente nas seguintes provas

Nilton é um analista de suporte junior que necessita verificar quais os arquivos disponíveis em um package de nome “mypack.deb” no sistema operacional Debian 9.0.

Nesse caso, o comando a ser utilizado para verificar os arquivos é o:

Nesse caso, o comando a ser utilizado para verificar os arquivos é o:

Provas

Questão presente nas seguintes provas

No Debian 9.0 ou superior, o daemon responsável pela coleta de mensagens geradas pelas aplicações, pelo kernel e pelo armazenamento em arquivos de log é o:

Provas

Questão presente nas seguintes provas

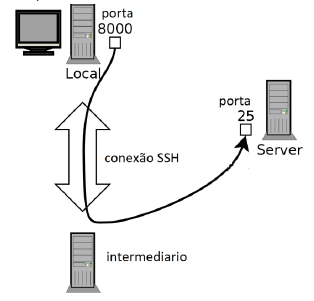

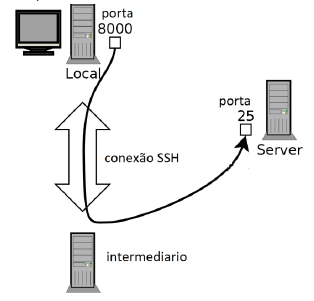

Um administrador de sistemas baseados em Debian 9.0 necessita criar uma conexão segura e criptografada entre duas máquinas. Considere a imagem a seguir, que representa o cenário encontrado pelo administrador.

O comando utilizado para estabelecer a sessão SSH com o computador intermediário que escuta a porta 8000 é o:

O comando utilizado para estabelecer a sessão SSH com o computador intermediário que escuta a porta 8000 é o:

Provas

Questão presente nas seguintes provas

O nome do arquivo de banco de dados do serviço Active Directory no Windows Server 2012 é o:

Provas

Questão presente nas seguintes provas

- Fundamentos de Sistemas OperacionaisAtualização de Sistemas Operacionais

- WindowsWindows ServerWindows Server 2012

Maria, analista de suporte, utiliza ferramentas diversas para avaliar os riscos de segurança, identificar as atualizações de segurança ausentes e gerenciar o processo de segurança dos servidores de aplicações e web da empresa em que presta serviços. Os sistemas operacionais dos servidores são Windows Server 2012 R2 e Windows Server 2012.

Analise as afirmativas a seguir.

I. Microsoft Security Assessment Tool 4.0 é uma ferramenta de avaliação de riscos que fornece informações e recomendações sobre as práticas recomendadas de segurança em uma infraestrutura de TI.

II. Microsoft Baseline Security Analyzer 2.2 é uma ferramenta que identifica as atualizações de segurança ausentes e erros de configuração de segurança comuns.

III. Microsoft Security Compliance Manager 3.5 é a ferramenta que verifica a compatibilidade do sistema de arquivos com as políticas de segurança da informação baseadas na ISO/IEC 27001 e 27002.

Está correto somente o que se afirma em:

Analise as afirmativas a seguir.

I. Microsoft Security Assessment Tool 4.0 é uma ferramenta de avaliação de riscos que fornece informações e recomendações sobre as práticas recomendadas de segurança em uma infraestrutura de TI.

II. Microsoft Baseline Security Analyzer 2.2 é uma ferramenta que identifica as atualizações de segurança ausentes e erros de configuração de segurança comuns.

III. Microsoft Security Compliance Manager 3.5 é a ferramenta que verifica a compatibilidade do sistema de arquivos com as políticas de segurança da informação baseadas na ISO/IEC 27001 e 27002.

Está correto somente o que se afirma em:

Provas

Questão presente nas seguintes provas

Carlos é um analista de segurança. Ele pretende criptografar os dados dos servidores da sua empresa que possuem Windows Server 2012 como sistema operacional, protegendo-os contra roubos e acessos não autorizados, seja pela execução de ferramentas de ataque a software ou pela transferência do disco rígido do computador para outro computador.

A ferramenta por ele utilizada que reduz acessos não autorizados aos dados por meio do aperfeiçoamento das proteções de arquivo e sistema é o:

A ferramenta por ele utilizada que reduz acessos não autorizados aos dados por meio do aperfeiçoamento das proteções de arquivo e sistema é o:

Provas

Questão presente nas seguintes provas

519462

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: FGV

Orgão: Câm. Salvador-BA

Disciplina: TI - Segurança da Informação

Banca: FGV

Orgão: Câm. Salvador-BA

Provas:

A criptografia tem uma longa e interessante história de milhares de anos.

Seus princípios fundamentais são:

Seus princípios fundamentais são:

Provas

Questão presente nas seguintes provas

No contexto do protocolo TLS, analise as afirmativas a seguir.

- Os parâmetros criptográficos usados pelo canal seguro são produzidos pelo sub-protocolo de handshake durante o estabelecimento da conexão entre o cliente e o servidor.

- O protocolo suporta dois tipos de troca de chaves: (EC)DHE e PSK com (EC)DHE.

- O protocolo é uma evolução do SSL e opera na camada de redes.

Está correto somente o que se afirma em:

Provas

Questão presente nas seguintes provas

519460

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: FGV

Orgão: Câm. Salvador-BA

Disciplina: TI - Segurança da Informação

Banca: FGV

Orgão: Câm. Salvador-BA

Provas:

Um profissional de segurança da informação deve compreender detalhadamente a norma NBR ISO/IEC 27002 para aplicá-la corretamente na sua organização.

Sobre o tema, analise as afirmativas a seguir.

I. A norma foi originalmente publicada como NBR ISO/IEC 27001, sendo atualizada com o objetivo de fornecer recomendações básicas e mínimas para a gestão de segurança da informação nas organizações. II. Para que o processo de segurança da informação de uma organização tenho sucesso, é necessário que os regulamentos estejam alinhados com os objetivos do negócio e a forma de implementação seja coerente com a cultura organizacional.

III. Para proteger adequadamente a informação, é necessário que se tenha a identificação dos ativos de informação, seus responsáveis, sua forma de uso e classificação em termos de sigilo.

Está correto somente o que se afirma em:

Sobre o tema, analise as afirmativas a seguir.

I. A norma foi originalmente publicada como NBR ISO/IEC 27001, sendo atualizada com o objetivo de fornecer recomendações básicas e mínimas para a gestão de segurança da informação nas organizações. II. Para que o processo de segurança da informação de uma organização tenho sucesso, é necessário que os regulamentos estejam alinhados com os objetivos do negócio e a forma de implementação seja coerente com a cultura organizacional.

III. Para proteger adequadamente a informação, é necessário que se tenha a identificação dos ativos de informação, seus responsáveis, sua forma de uso e classificação em termos de sigilo.

Está correto somente o que se afirma em:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container