Foram encontradas 181 questões.

O sistema operacional Windows 7, em sua configuração padrão, permite que o ícone de uma pasta seja alterado. Para tanto, deve-se efetuar a troca de ícone após selecionar a pasta com o botão direito do mouse, e clicar, na sequência, em

Provas

Questão presente nas seguintes provas

Nos ambientes típicos de envio e recepção de correio eletrônico (e-mail), como o Outlook ou o Gmail, existe um ícone com a representação de um clipe (  ) cuja utilidade é para

) cuja utilidade é para

) cuja utilidade é para

) cuja utilidade é paraProvas

Questão presente nas seguintes provas

Considere o seguinte botão, presente na guia Página Inicial do MS-PowerPoint 2010.

O acionamento desse botão apresenta a possibilidade de, no texto selecionado,

O acionamento desse botão apresenta a possibilidade de, no texto selecionado,

Provas

Questão presente nas seguintes provas

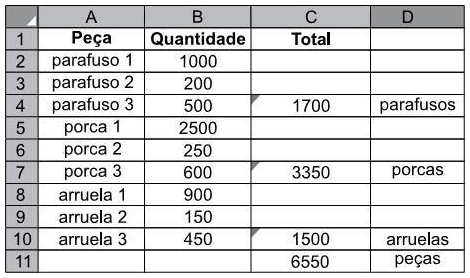

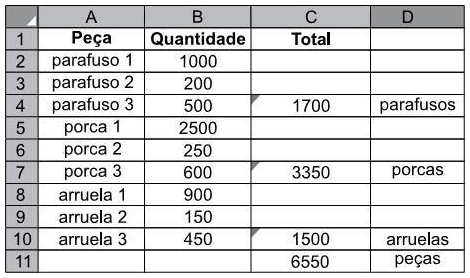

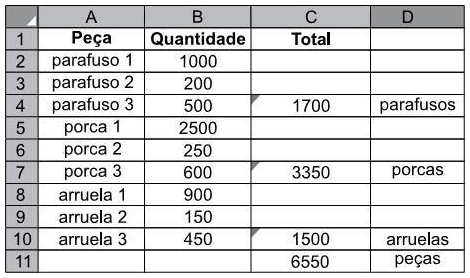

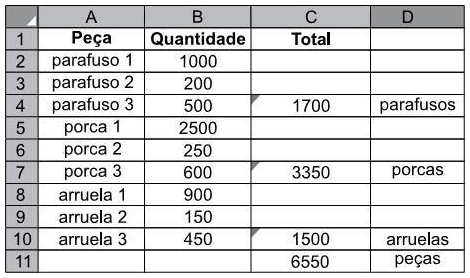

As questões seguinte , baseiam-se na tabela elaborada no MS-Excel 2010, em sua configuração padrão. Ela possui, na coluna C, totalizações diversas.

Caso se deseje imprimir apenas a área delimitada pelas colunas A e B, até a linha 10, essa área deve ser marcada e o botão Área de Impressão selecionado, para que seja definida a área de impressão. Esse botão é encontrado na aba

Provas

Questão presente nas seguintes provas

As questões seguinte , baseiam-se na tabela elaborada no MS-Excel 2010, em sua configuração padrão. Ela possui, na coluna C, totalizações diversas.

Sobre a coluna C, a alternativa que apresenta uma fórmula compatível com o valor presente na célula especificada é:

Provas

Questão presente nas seguintes provas

1028644

Ano: 2014

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Câm. São José Campos-SP

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Câm. São José Campos-SP

Para melhorar a segurança da informação, são utilizados processos de criptografia sobre a informação transmitida. Uma das técnicas de criptografia amplamente difundida é o DES (Data Encryption Standard), na qual o processo de criptografia envolve, sobre os dados originais, a primeira etapa de

Provas

Questão presente nas seguintes provas

1028643

Ano: 2014

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Câm. São José Campos-SP

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Câm. São José Campos-SP

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- Certificado DigitalPadrão X.509

- CriptografiaCriptografia AssimétricaChave Pública

No contexto da segurança da informação, diversos recursos são utilizados para dirimir a vulnerabilidade do processo da troca de informações, principalmente o realizado pela rede de computadores. Um desses recursos é o denominado PKC (Public Key Certificate), que tem como função

Provas

Questão presente nas seguintes provas

1028642

Ano: 2014

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Câm. São José Campos-SP

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Câm. São José Campos-SP

Após a definição dos IPs Classe C para a rede local (LAN), o administrador deve segmentar a rede em quatro segmentos de igual tamanho e utilizando toda a faixa disponível. Para isso, a máscara de sub-rede deve ser:

Provas

Questão presente nas seguintes provas

1028641

Ano: 2014

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Câm. São José Campos-SP

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Câm. São José Campos-SP

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

A tecnologia de cabeamento conhecida como Fast Ethernet é padronizada seguindo uma identificação da velocidade suportada e representada como 100Base. Dentre os diferentes 100Base, a 100Base-TX estabelece um comprimento máximo para o segmento de cabo de até

Provas

Questão presente nas seguintes provas

1028640

Ano: 2014

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Câm. São José Campos-SP

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Câm. São José Campos-SP

Os serviços disponibilizados na internet por meio do conjunto de protocolos TCP/IP são identificados pelo número da Porta. Por padrão, a Porta de número 110 é utilizada para identificar o serviço

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container