Foram encontradas 60 questões.

.

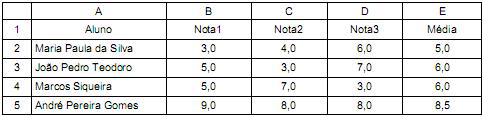

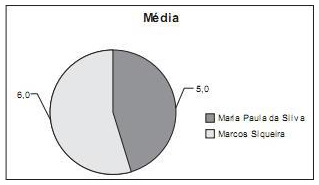

. Observando-se o gráfico e a planilha e considerando que o título “Média” no gráfico apareceu automaticamente quando o gráfico foi gerado, é possível concluir que as células selecionadas para gerar este gráfico são

Provas

Questão presente nas seguintes provas

Quando Roberta navega na Internet, por exemplo, para acessar o site www.hsw.com.br, uma série de ações acontecem. Primeiro, Roberta abre o navegador e conecta-se ao web site. Depois,

1. o pedido geralmente irá para o servidor web do site desejado. Esse servidor vai responder enviando a página requisitada em uma série de pacotes. Cada pacote viaja pela Internet.

2. o computador de Roberta envia uma requisição eletrônica pela conexão de Internet para o provedor de acesso. O provedor faz o roteamento do pedido para um servidor. O pedido vai atingir um servidor de nome de domínio (DNS).

3. quando os pacotes chegam até Roberta, o dispositivo os arranja de acordo com as regras dos protocolos. É como colocar juntas as peças de um quebra-cabeças. O resultado é que Roberta acessa a página do site procurado.

4. esse servidor vai procurar por um nome de domínio que case com o nome de domínio que Roberta digitou no campo de endereço do navegador dela (www.hsw.com.br). Se o servidor encontrar um par, ele vai redirecionar o pedido ao endereço IP apropriado. Se ele não encontrar um par, ele enviará o pedido a um nível mais alto da cadeia para um servidor que tenha mais informação.

5. os pacotes não tomam necessariamente o mesmo caminho - eles viajam geralmente pelo caminho com menos resistência. Como os pacotes podem viajar por múltiplos caminhos para chegar ao seu destino, é possível a informação ser roteada em torno das áreas congestionadas na Internet.

A ordem correta das ações descritas de 1 a 5 está expressa em

1. o pedido geralmente irá para o servidor web do site desejado. Esse servidor vai responder enviando a página requisitada em uma série de pacotes. Cada pacote viaja pela Internet.

2. o computador de Roberta envia uma requisição eletrônica pela conexão de Internet para o provedor de acesso. O provedor faz o roteamento do pedido para um servidor. O pedido vai atingir um servidor de nome de domínio (DNS).

3. quando os pacotes chegam até Roberta, o dispositivo os arranja de acordo com as regras dos protocolos. É como colocar juntas as peças de um quebra-cabeças. O resultado é que Roberta acessa a página do site procurado.

4. esse servidor vai procurar por um nome de domínio que case com o nome de domínio que Roberta digitou no campo de endereço do navegador dela (www.hsw.com.br). Se o servidor encontrar um par, ele vai redirecionar o pedido ao endereço IP apropriado. Se ele não encontrar um par, ele enviará o pedido a um nível mais alto da cadeia para um servidor que tenha mais informação.

5. os pacotes não tomam necessariamente o mesmo caminho - eles viajam geralmente pelo caminho com menos resistência. Como os pacotes podem viajar por múltiplos caminhos para chegar ao seu destino, é possível a informação ser roteada em torno das áreas congestionadas na Internet.

A ordem correta das ações descritas de 1 a 5 está expressa em

Provas

Questão presente nas seguintes provas

Navegando na internet, Ana se deparou com o seguinte artigo

As ferramentas de busca usam programas de software chamados ...... que automaticamente seguem hiperlinks de um documento ao próximo em toda a web. Quando este programa descobre uma nova página, manda a informação de volta ao site principal para incluí-la. O Google é uma das ferramentas de busca mais famosas. Uma pessoa também pode encontrar ferramentas de busca específicas na web, as quais cobrem tipos particulares de informação ou focam em uma audiência especial, como o www.yahooligans.com, para crianças.

Preencha corretamente a lacuna:

As ferramentas de busca usam programas de software chamados ...... que automaticamente seguem hiperlinks de um documento ao próximo em toda a web. Quando este programa descobre uma nova página, manda a informação de volta ao site principal para incluí-la. O Google é uma das ferramentas de busca mais famosas. Uma pessoa também pode encontrar ferramentas de busca específicas na web, as quais cobrem tipos particulares de informação ou focam em uma audiência especial, como o www.yahooligans.com, para crianças.

Preencha corretamente a lacuna:

Provas

Questão presente nas seguintes provas

A I é uma rede privada que se baseia nos serviços oferecidos pela família de protocolos II , porém seus serviços são somente acessíveis através do acesso a esta rede privada.

Conexões com a internet podem ter um custo mais baixo do que links dedicados, principalmente quando as distâncias são grandes. Esse tem sido o motivo pelo qual as empresas cada vez mais utilizam a infraestrutura da internet para conectar a sua rede privada, criando uma III . Esta conexão deve ser criptografada para garantir a integridade dos dados.

Preenche corretamente as lacunas I, II e III:

Conexões com a internet podem ter um custo mais baixo do que links dedicados, principalmente quando as distâncias são grandes. Esse tem sido o motivo pelo qual as empresas cada vez mais utilizam a infraestrutura da internet para conectar a sua rede privada, criando uma III . Esta conexão deve ser criptografada para garantir a integridade dos dados.

Preenche corretamente as lacunas I, II e III:

Provas

Questão presente nas seguintes provas

Quando um usuário navega na internet e deseja buscar uma página web em um servidor, o browser envia ao servidor um pacote que contém uma requisição GET usando um determinado protocolo. O servidor processa essa requisição e retorna a página solicitada.

O protocolo referenciado no texto é:

O protocolo referenciado no texto é:

Provas

Questão presente nas seguintes provas

Com relação à segurança das informações contidas nos computadores, considere:

I. Para manter os programas instalados livres de vulnerabilidades, basta que sejam aplicadas todas as atualizações disponíveis (patches, hot fixes ou service packs).

II. O uso de mecanismos de proteção, como programas antimalware e firewall pode contribuir para que o computador não seja infectado/invadido, mas não pode restringir a participação do computador em atividades maliciosas.

III. Alguns mecanismos, como os programas antimalware, protegem o computador contra ameaças já conhecidas e também contra ameaças novas e ainda não detectadas, porém, adotar uma postura preventiva é a medidas de segurança mais eficaz.

IV. Discos de recuperação são úteis em caso de emergência, como atualizações malsucedidas ou desligamentos abruptos que tenham corrompido arquivos essenciais ao funcionamento do sistema. Esses discos podem ser criados por meio de opões do sistema operacional.

Está correto o que consta em

I. Para manter os programas instalados livres de vulnerabilidades, basta que sejam aplicadas todas as atualizações disponíveis (patches, hot fixes ou service packs).

II. O uso de mecanismos de proteção, como programas antimalware e firewall pode contribuir para que o computador não seja infectado/invadido, mas não pode restringir a participação do computador em atividades maliciosas.

III. Alguns mecanismos, como os programas antimalware, protegem o computador contra ameaças já conhecidas e também contra ameaças novas e ainda não detectadas, porém, adotar uma postura preventiva é a medidas de segurança mais eficaz.

IV. Discos de recuperação são úteis em caso de emergência, como atualizações malsucedidas ou desligamentos abruptos que tenham corrompido arquivos essenciais ao funcionamento do sistema. Esses discos podem ser criados por meio de opões do sistema operacional.

Está correto o que consta em

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- GestãoPolíticas de Segurança de Informação

- GestãoSGSI

Sobre a Política de Segurança da Informação de uma organização é correto afirmar:

Provas

Questão presente nas seguintes provas

As redes sem fio 802.11 podem apresentar-se fisicamente de modos diferentes. Um desses modos permite formar redes simples, em que as comunicações são estabelecidas entre múltiplas estações de trabalho em uma área de cobertura, sem o uso de um ponto de acesso a um servidor. Assim como é possível ligar computadores diretamente usando duas placas Ethernet e um cabo cross-over (sem usar um HUB, switch ou roteador), também é possível criar uma rede wireless entre vários computadores sem usar um ponto de acesso. Para isso basta configurar ambas as placas wireless para operar em modo

Provas

Questão presente nas seguintes provas

- Transmissão de DadosCaracterísticas de TransmissãoLargura de Banda

- Transmissão de DadosCaracterísticas de TransmissãoTaxa de Transferência de Dados

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

- Transmissão de DadosSimplex, Half-Duplex e Full-Duplex

Sobre os padrões para redes locais Fast Ethernet e Gigabit Ethernet é correto afirmar:

Provas

Questão presente nas seguintes provas

Atualmente, existem cabos par trançado das Categorias 1 até 7. É correto afirmar que os de categoria

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container