Foram encontradas 50 questões.

A expressão =4+2*2^3 foi inserida na célula A2 tanto no Excel da planilha MSOFFICE 2010 BR como no Calc do pacote Libre Office 4.1. Em ambos os caso, o número exibido na célula é:

Provas

No uso dos recursos do editor de textos Word, a digitação de um texto pode ser realizada em dois layouts, no que diz respeito à orientação da página, identificados pelos ícones  e

e  .

.

Esses layouts são denominados, respectivamente:

Provas

Atualmente é muito comum o uso de uma infraestrutura de correio eletrônico, embutida em sites específicos como o Gmail, que permite o envio e a recepção de e-mails, o que elimina a necessidade do emprego de um software destinado a esse fim, com por exemplo, o Thunderbird Mozilla e o Outlook do pacote MSOffice. Essa infraestrutura recebe a seguinte denominação:

Provas

- Transmissão de DadosADSL: Asymmetric Digital Subscriber Line

- Transmissão de DadosCaracterísticas de TransmissãoTaxa de Transferência de Dados

No que diz respeito à tecnologia ADSL, largamente empregada para troca de informações na internet, o suporte de transmissão de dados da rede para um usuário opera numa dada taxa de transmissão T1 e no sentido inverso numa outra taxa T2 do usuário para a rede, sendo normalmente T2 menor que T1. Essas taxas de transmissão T1 e T2 são conhecidas, respectivamente, como:

Provas

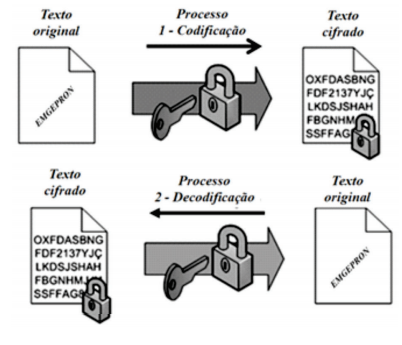

A figura a seguir mostra um esquema que se refere a um dos tipos de criptografia.

Nesse esquema, o emissor e o receptor da mensagem utilizam uma mesma chave secreta nos processos de codificação e de decodificação. Antes de transmitir o texto cifrado, o emissor passa a chave ao receptor, que deverá utilizá-la para descriptografar o texto e obter o teto original. Esse tipo de criptografia é denominado:

Provas

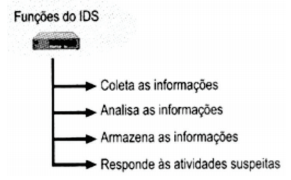

A figura abaixo ilustra o modo de operação e as funções de um sistema de detecção de intrusão – IDS.

Host-Based Intrusion Detection System (HIDS) representa um dos tipos primários de IDS. Um ponto forte do HIDS está no fato de que ele:

Provas

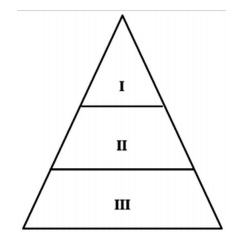

A política de segurança é base para todas as questões relacionadas à proteção da informação, desempenhando um papel importante em todas as organizações. O seu planejamento deve ser feito tendo como base o caráter geral e abrangente de todos os pontos, incluindo as regras que devem ser obedecidas por todos. Nesse contexto, observe a figura a seguir:

- o nível I orienta as ações e as implementações futuras.

- o nível II aborda os detalhes dos passos da implementação, os conceitos e os projetos de sistemas e controles.

- o nível III trata dos detalhes operacionais visando ao cumprimento pelos usuários do que foi estabelecido.

Os níveis I, II e III são conhecidos, respectivamente, por:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: BIO-RIO

Orgão: EMGEPRON

Um microcomputador CISC emprega na sua configuração um tipo de memória que tem as seguintes características:

- visa acelerar o desempenho do microcomputador

- capacidade de armazenamento de 1024 kBytes

- é rápida quando em funcionamento

- possui alto custo por bit

Esta memória é conhecida por:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: BIO-RIO

Orgão: EMGEPRON

No que diz respeito à representação da informação, o número decimal 237 corresponde, respectivamente, aos seguintes números binário e hexadecimal:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: BIO-RIO

Orgão: EMGEPRON

No que diz respeito à arquitetura dos computadores, a CPU representa o microprocessador e é responsável pelo real processamento dos dados. Além da ULA – Unidade Lógica e Aritmética e dos barramentos de interconexão, CPU é constituída de mais dois componentes que são:

Provas

Caderno Container