Foram encontradas 40 questões.

Em segurança de sistemas, uma DMZ é uma região da rede que hospeda serviços computacionais que são expostos a acessos provenientes de redes ____________. Os sistemas computacionais localizados nesta região ____________ ter acesso aos sistemas da rede interna (intranet). Exemplos de serviços disponíveis na DMZ são: ______________.

Assinale a alternativa que preenche, correta e respectivamente, as lacunas do trecho acima.

Provas

Em relação aos algoritmos de criptografia simétrica e assimétrica, analise as assertivas abaixo:

I. A criptografia simétrica faz uso da mesma chave para cifrar e decifrar a mensagem, denominada de chave primária. Uma chave secundária, derivada da chave primária, pode ser usada de salvaguarda, para decifrar mensagens que tenham sua chave primária perdida.

II. Na criptografia assimétrica, uma chave é usada para cifrar a mensagem e outra chave é usada para decifrá-la, as quais são denominadas, respectivamente, de chave privada e chave pública.

III. Os algoritmos DES, AES e Blowfish são todos algoritmos de criptografia simétrica.

IV. Os algoritmos RSA, ElGamal e Twofish são todos algoritmos de criptografia assimétrica.

Quais estão corretas?

Provas

- CriptografiaCriptografia de HashMD5

- CriptografiaCriptografia de HashSHA

- CriptografiaCriptografia de HashResistência e Tratamento à Colisão

A verificação de integridade é uma das aplicações dos algoritmos criptográficos de resumo (hash). São exemplos desses algoritmos: MD2, MD5 e SHA-1. Uma importante propriedade desse tipo de algoritmo é a resistência à colisão. Em fevereiro de 2017, 20 anos após a introdução do algoritmo SHA-1, um grupo de pesquisadores anunciou a primeira técnica prática para gerar colisões no SHA-1. Em algoritmos criptográficos de resumo (hash), uma colisão ocorre quando:

Provas

A técnica de “SYN flooding” é usada para ataques de negação de serviço. Por ser um tipo de ataque bem conhecido, algumas contramedidas para mitigar os seus efeitos foram documentadas na RFC 4987. É um exemplo destas contramedidas:

Provas

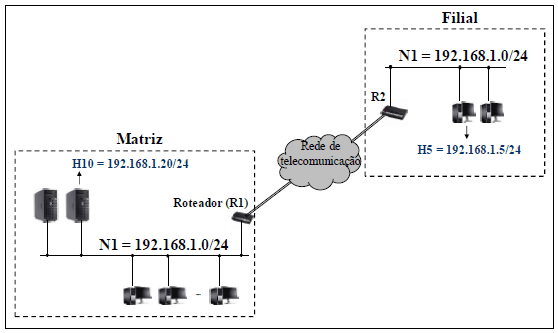

A figura abaixo ilustra um cenário de interligação de redes. Neste cenário, um requisito de projeto é que os hosts H5 (192.168.1.5/24) e H10 (192.168.1.20/24) possam se comunicar via troca de pacotes. Assinale a alternativa com a funcionalidade que deve ser configurada nos roteadores R1 e R2 para permitir essa comunicação.

Provas

- Equipamentos de RedeHub

- Equipamentos de RedeSwitch

- Transmissão de DadosDomínios de Colisão e Broadcast

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Considerando os elementos físicos de rede, SWITCH e HUB, analise as assertivas abaixo e assinale V, se verdadeiras, ou F, se falsas.

( ) Todos os hosts conectados diretamente ao mesmo SWITCH estão no mesmo domínio de broadcast e em diferentes domínios de colisão.

( ) Todos os hosts conectados diretamente ao mesmo HUB estão no mesmo domínio de broadcast e em diferentes domínios de colisão.

( ) Todos os hosts conectados diretamente ao mesmo SWITCH estão no mesmo domínio de colisão e em diferentes domínios de broadcast.

( ) Todos os hosts conectados diretamente ao mesmo HUB estão no mesmo domínio de broadcast e em diferentes domínios de colisão.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

Provas

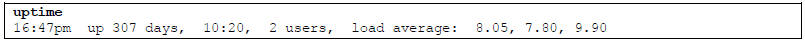

A métrica “load average” é muito usada para o monitoramento da carga de trabalho de processamento em sistemas operacionais da família UNIX, tal como no AIX. Neste caso, a carga de trabalho é composta de processos em execução e processos aguardando para executar na CPU. Monitorar esta métrica é essencial para se analisar o uso dos recursos de processamento desses sistemas. A métrica “load average” é composta de três valores que podem ser obtidos pela execução do comando uptime. Abaixo, tem-se os três valores de “load average” após a execução do comando uptime em um sistema AIX com 8 processadores (CPUs).

Com base nos valores do “load average” da execução ilustrada acima, é correto afirmar que, na média:

Provas

Considerando os elementos de rede, Bridge – Hub – Roteador – Switch, nesta ordem, assinale a alternativa que representa as camadas do modelo RM-OSI em que estes elementos têm seu papel clássico.

Provas

O protocolo de gerenciamento CMIP utiliza os serviços do protocolo ROSE para realizar operações entre gerentes e agentes de gerenciamento OSI. Em qual camada do RM-OSI se encontra o protocolo ROSE?

Provas

- Compilação e Interpretação de CódigoCódigo Objeto

- Compilação e Interpretação de CódigoCompilação

- Compilação e Interpretação de CódigoLinkedição (Linker)

No desenvolvimento de software, utilizando linguagens de programação não gerenciadas (ex. C/C++), diferentes ferramentas de desenvolvimentos são necessárias. Dentre essas ferramentas, tem-se o montador (assembler), cujo resultado da sua execução é produzir código:

Provas

Caderno Container