Foram encontradas 223 questões.

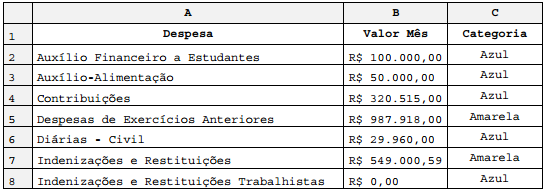

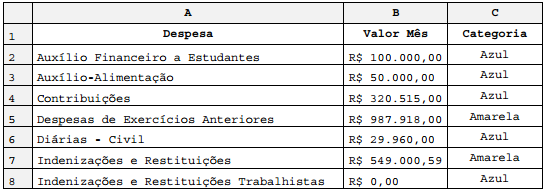

A planilha abaixo, criada no Microsoft Excel 2013 em português, mostra parte das hipotéticas despesas correntes (por elemento)

da Prefeitura de Teresina no mês de Junho de 2016.

(Adaptado de: http://transparencia.teresina.pi.gov.br/despesas.jsp)

Na coluna C, os valores da coluna B foram classificados em categorias, usando o seguinte critério: − Se o valor na célula da coluna B for menor do que 500000, a palavra Azul é exibida na célula correspondente da coluna C, senão, é exibida a palavra Amarela. Na célula C2 foi digitada uma fórmula que depois foi arrastada até a célula C8, mostrando as categorias de acordo com o critério definido. A fórmula digitada foi:

(Adaptado de: http://transparencia.teresina.pi.gov.br/despesas.jsp)

Na coluna C, os valores da coluna B foram classificados em categorias, usando o seguinte critério: − Se o valor na célula da coluna B for menor do que 500000, a palavra Azul é exibida na célula correspondente da coluna C, senão, é exibida a palavra Amarela. Na célula C2 foi digitada uma fórmula que depois foi arrastada até a célula C8, mostrando as categorias de acordo com o critério definido. A fórmula digitada foi:

Provas

Questão presente nas seguintes provas

Os Sistemas de Informações Gerenciais – SIGs adquirem cada vez mais importância estratégica para as organizações, que

estão se adequando às mudanças que causam impacto no ambiente empresarial. Nesse cenário, uma mudança que tem causado

um impacto positivo no ambiente empresarial é o

Provas

Questão presente nas seguintes provas

Nos computadores de uma organização percebeu-se que a inicialização do Windows está muito lenta. Notou-se que cada

computador leva, em média, 2,5 minutos na inicialização. Para resolver o problema, a equipe de TI resolveu colocar duas

unidades de armazenamento em cada computador: uma unidade C que usa memória flash de 120 GB apenas para o Windows e

uma unidade de disco D de 2TB para armazenar arquivos e softwares que não necessitam de grande rapidez na inicialização.

Após esta mudança o Windows começou a inicializar cerca de 10 vezes mais rápido.

Com base nessas informações, as unidades C e D são, respectivamente,

Provas

Questão presente nas seguintes provas

De acordo com a Norma NBR ISO/IEC 27002:2013, no estabelecimento da política de segurança da informação deve-se

contemplar requisitos provenientes de

Provas

Questão presente nas seguintes provas

- GestãoPolíticas de Segurança de InformaçãoEstruturas Organizacionais de Segurança

- GestãoSGSIISO 27002

Com relação aos aspectos de responsabilidades pela segurança da informação no processo de organização da segurança da

informação, de acordo com a Norma NBR ISO/IEC 27002:2013,

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoBuffer Overflow

Um dos tipos de ataque cibernéticos é conhecido como Buffer Overflow que tem como característica

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaVulnerabilidade

- Ataques e Golpes e AmeaçasSpoofingIP Spoofing

Dentre as fragilidades do conjunto de protocolos TCP/IP existe o que é explorado pelo ataque do tipo IP Spoofing. Esse ataque

se baseia na

Provas

Questão presente nas seguintes provas

Deseja-se escolher um algoritmo de criptografia para o sistema de internet banking. Nesse sistema, o usuário deve criptografar a

informação a ser transmitida utilizando uma chave fornecida pelo servidor do sistema de internet banking e para descriptografar

a informação, o sistema utiliza a chave usada pelo usuário e outra chave de conhecimento apenas do banco. O algoritmo a ser

escolhido é o

Provas

Questão presente nas seguintes provas

A rede mundial de computadores, a Internet, é composta de várias redes locais, dispositivos de rede e computadores que se

comunicam utilizando o conjunto de protocolos TCP/IP. Na internet, o dispositivo que realiza o encaminhamento dos pacotes

pela rede ampla por meio da verificação do endereço IP é

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosAutenticação e SegurançaTLS: Transport Layer Security

- Protocolos e ServiçosAutenticação e SegurançaSSL: Secure Socket Layer

- Segurança de RedesFirewall

A transferência de dados utilizando o protocolo FTP é insegura, pois todas as informações transferidas, inclusive a senha do

usuário, são feitas em texto pleno. Para aumentar a segurança desse serviço, pode-se utilizar o FTP sobre SSL. Atualmente, a

maioria dos servidores tem o serviço FTP (control port) bloqueado e este mesmo serviço sobre SSL liberado. Na configuração

do Firewall, as Portas TCP que bloqueiam o serviço FTP (control port) e liberam o serviço FTP sobre SSL são, respectivamente,

as de números

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container