Foram encontradas 30 questões.

Na avaliação dos sinais vitais, é fundamental a checagem da frequência cardíaca, o pulso pode ser classificado de acordo com o seu ritmo, frequência, tensão, amplitude e forma. A definição de pulso dicrótico refere-se ao

Provas

Considere a seguinte prescrição de Soro Fisiológico 0,9% de 300ml a ser administrado 20 gotas/minuto, qual o tempo necessário para administrar esse soro?

Provas

Inflamação que acomete a camada interna da parede do vaso sanguíneo e que pode estar relacionada com a instalação de dispositivo para acesso venoso, define:

Provas

Com relação aos cuidados com a insulina, analise as assertivas e assinale a alternativa correta.

I. Deve ser orientado ao paciente que ao armazenar o medicamento, deve seguir as instruções do fabricante, e em caso de congelamento acidental não deve ser utilizado.

II. Para indivíduos com escassez de tecido subcutâneo, deve ser orientado a realização de prega, mesmo com a utilização de agulhas com 4mm.

III. Na aplicação domiciliar, é dispensável o uso de álcool 70% para realizar a assepsia da pele antes da aplicação.

IV. Recomenda-se realizar o rodízio das áreas, através de pequeno quadrante, o tempo ideal para reutilizar uma mesma área é a cada 14 dias, tempo necessário de cicatrização, prevenindo a lipo-hipertrofia.

Provas

A administração de medicamentos é uma das práticas cotidianas da equipe de enfermagem, sendo assim, analise as assertivas com relação aos cuidados que devem ser realizados durante a administração de drogas vasoativas e assinale a alternativa correta.

I. Infusão destes medicamentos deve ser realizada preferencial em acesso de grande calibre nos membros superiores, para monitorar sinais de extravasamento.

II. Infusão deve ser lenta e rigidamente controlada através de bombas infusoras.

III. É necessário o monitoramento contínuo dos sinais vitais, do débito urinário, controle hídrico, leitura de PVC.

IV. Deve-se conhecer quais dessas drogas são fotossensíveis e realizar os cuidados para administração deste medicamento.

Provas

Na maioria das vezes que transferimos um arquivo, navegamos em alguma unidade ou abrimos arquivos baixados, usamos o Windows Explorer, o gerenciador de arquivos padrão do Windows. Seja Windows, Linux ou Mac, cada sistema operacional vem com um gerenciador de arquivos pré-instalado. Sobre as funções básicas de um gerenciador de arquivos, analise as assertivas e assinale a alternativa correta.

I. Entre as funções básicas de qualquer gerenciador de arquivos temos: navegar no diretório de arquivos e listar, criar, mover, copiar, renomear e excluir pastas e arquivos.

II. O gerenciador de arquivos permite que o usuário gerencie atributos de arquivo ou diretório dentro do escopo de seus direitos de usuário.

III. O Windows Explorer tem sido o gerenciador de arquivos padrão da família Microsoft Windows de sistemas operacionais desde o Windows 95. O programa fornece aos usuários funções básicas para gerenciar arquivos e diretórios através de uma interface limpa.

IV. A janela do programa Explorer é dividida em duas áreas. No lado esquerdo, o usuário encontrará o diretório de arquivos na forma de uma estrutura de árvore. A caixa à direita é usada para exibir o conteúdo da pasta. Se necessário, um terceiro campo, a janela de visualização, pode ser exibido.

Provas

Os cavalos de Tróia surgiram como softwares maliciosos em meados dos anos 70 e, desde então, passaram por vários estágios de desenvolvimento. No início dos anos 2000, os Trojans evoluíram para dar aos seus criadores controle total sobre o computador infectado usando a tecnologia de gerenciamento remoto. Assim, com base nessas informações, informe se é verdadeiro (V) ou falso (F) e assinale a alternativa com a sequência correta.

( ) Muitos se referem a cavalos de Tróia como vírus, mas isso está errado. Enquanto os vírus podem se replicar, os cavalos de Tróia não podem.

( ) Existem muitos tipos de cavalos de Tróia, alguns são mais prejudiciais do que os outros. Alguns dos tipos mais comuns de cavalos de Tróia são: Backdoor, DDoS, Rootkit e Keylogger.

( ) Um cavalo de Tróia pode roubar senhas, gravar teclas pressionadas, alterar dados e até mesmo baixar outros programas maliciosos em segundo plano. Alguns cavalos de Tróia iniciam suas ações maliciosas imediatamente quando entram em um computador, enquanto outros aguardam instruções de um hacker.

( ) Um trojan pode fornecer a hackers acesso remoto a um computador para que ele possa executar comandos, espionar dados e executar outras ações maliciosas. Alguns tipos de trojans podem até mesmo injetar mais malwares em um computador e arruinar completamente o sistema.

( ) Os cavalos de Tróia são considerados malwares particularmente perigosos porque são capazes de roubar dados confidenciais ou sabotar operações de um computador. Os cavalos de Tróia geralmente são distribuídos por meio de e-mails ou downloads infectados e podem infectar redes corporativas.

Provas

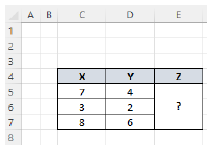

No Excel 365, a função SOMA pode ser usada para somar grandes quantidades de números, simplesmente selecionando-os. Considere a imagem seguir:

Fonte: o autor. Microsoft Excel – Office 365.

Se a célula E5 tiver a seguinte fórmula =SOMA(C5:D7), que valor será exibido?

Provas

Considerando os ícones a seguir, correlacione as colunas e assinale a alternativa com a sequência correta:

1.

2.

3.

4.

5.

( ) Gráfico.

( ) Formas.

( ) WordArt.

( ) SmartArt.

( ) Ícones.

Provas

A fim de poder exibir e comparar claramente grandes quantidades de dados, unidades para a especificação de quantidades de dados foram estabelecidas. Nesse sentido, assinale a alternativa correta que corresponda a menor unidade de informação de um computador.

Provas

Caderno Container