Foram encontradas 60 questões.

- Ataques e Golpes e AmeaçasMalwaresRansomware

- Ataques e Golpes e AmeaçasMalwaresRootkit

- Ataques e Golpes e AmeaçasMalwaresSpywareAdwares

- Ataques e Golpes e AmeaçasMalwaresWorms

A seguinte notícia foi publicada na internet: “O malware atua capturando informações dos usuários. Criptografa os dados do

dispositivo infectado e pede ao usuário, por meio de uma mensagem, algum pagamento para liberar o conteúdo roubado”. Do

ponto de vista técnico, é correto afirmar:

Provas

Questão presente nas seguintes provas

No 1o

semestre de 2016 um conhecido aplicativo anunciou que as mensagens seriam criptografadas de ponta a ponta. A criptografia

de ponta a ponta é do tipo I e funciona assim: para enviar uma mensagem para o usuário B, o usuário A pede ao

servidor do aplicativo II que também serve ao usuário B. Em seguida, o usuário A usa essa chave para criptografar a

mensagem. Do outro lado, o usuário do B, detentor de III , que está disponível apenas no seu telefone, decodifica a

mensagem enviada por A. As lacunas I, II e lll devem ser, correta e respectivamente, preenchidas por:

Provas

Questão presente nas seguintes provas

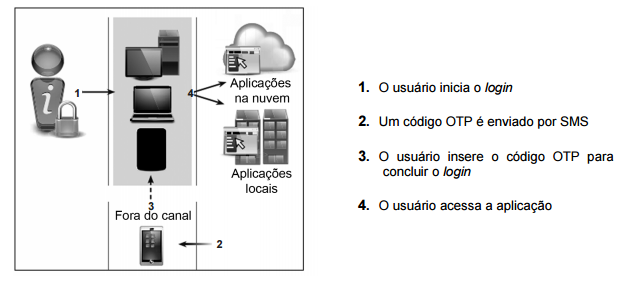

Considere, por hipótese, que a PRODATER tenha adotado uma política de controle de acesso como a apresentada na figura abaixo.

Este tipo de controle de acesso

Provas

Questão presente nas seguintes provas

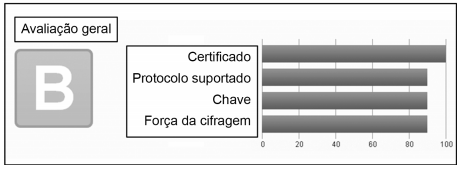

Um Analista de Sistemas da PRODATER utilizou um serviço da web para verificar o nível de segurança de um site da internet e

obteve o resultado mostrado abaixo.

A melhor avaliação seria um conceito A, porém, o site obteve o conceito B. É correto afirmar sobre o demérito na nota obtida:

A melhor avaliação seria um conceito A, porém, o site obteve o conceito B. É correto afirmar sobre o demérito na nota obtida:

Provas

Questão presente nas seguintes provas

Atenção: Para responder à questão considere as Normas NBR ISO/IEC 27001:2013 e 27002:2013.

The reason why you must have an information security police in your organization is toProvas

Questão presente nas seguintes provas

Atenção: Para responder à questão considere as Normas NBR ISO/IEC 27001:2013 e 27002:2013.

The need of protection against malware and logging and monitoring of information system in an organization is addressed in the

sectionProvas

Questão presente nas seguintes provas

O padrão H.323 é composto por um conjunto de protocolos utilizados para sinalização e controle da comunicação entre

terminais que suportam aplicações de áudio (voz), vídeo ou comunicação de dados multimídia. Para negociar os aspectos de

conexão, como taxa de bits, algoritmos de compactação de voz (codecs), manipulação de vídeo e chamadas de conferência é

utilizado um protocolo que é parte do padrão H.323 conhecido como

Provas

Questão presente nas seguintes provas

A partir do endereço de rede IP classe C 192.168.3.0/27 com máscara 255.255.255.224 poderão ser criadas 8 sub-redes. O

endereço de rede da sexta sub-rede será

Provas

Questão presente nas seguintes provas

- Transmissão de DadosCaracterísticas de TransmissãoTaxa de Transferência de Dados

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Para implantar a rede de uma Prefeitura, um profissional de redes optou por utilizar a norma Ethernet 100BaseTX. Essa norma

permite sinais de banda-base de 100

Provas

Questão presente nas seguintes provas

Equipamentos no padrão IEEE 802.11n podem trabalhar na frequência de 2.4 GHz ou 5GHz. Se um equipamento que usa este

padrão operar na faixa de 2.4 GHz, deverá suportar a transmissão e recepção de quadros que são compatíveis com a camada

física especificada pelos padrões anteriores que já trabalham com essa frequência, neste caso, os padrões IEEE 802.11

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container