Foram encontradas 379 questões.

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Com relação à interface do Microsoft Internet Security and Acceleration Server 2004 (ISA) e à segurança de rede de computadores, julgue o item a seguir.

O uso do mecanismo de quarentena justifica-se quando um cliente ou sub-rede não está plenamente aderente às políticas de segurança de uma rede VPN.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Com relação à interface do Microsoft Internet Security and Acceleration Server 2004 (ISA) e à segurança de rede de computadores, julgue o item a seguir.

A autenticação de usuários de e-mail provida pelo ISA Server se aplica de forma homogênea a vários servidores de e-mail disponíveis nas plataformas Windows e Linux, como exchange e sendmail.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

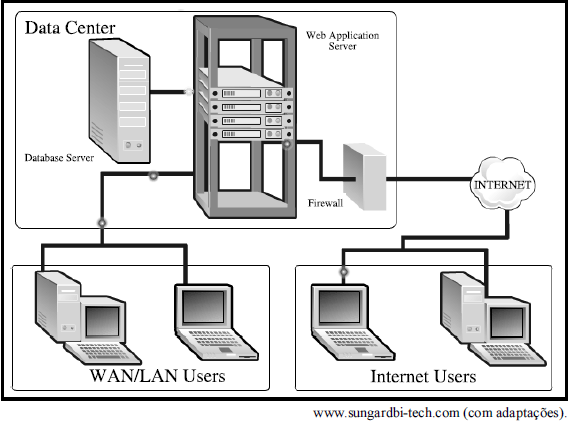

Considerando a figura acima, que apresenta a arquitetura de um sistema de data center, julgue o seguinte item, acerca de sistemas de alta disponibilidade.

A sub-rede que compreendente a ligação entre os módulos Database Server, Web Application Server e WAN/LAN Users pode ser considerada uma zona desmilitarizada (DMZ).

Provas

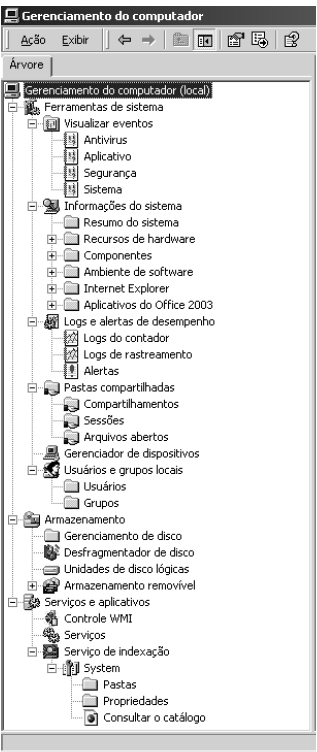

Considerando a figura acima, que apresenta a janela Gerenciamento do computador de um sistema Windows 2000, julgue o item que se segue.

Os registros de todos os usuários do domínio ao qual o computador em uso pertence estão disponíveis por meio de um dos diretórios apresentados.

Provas

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

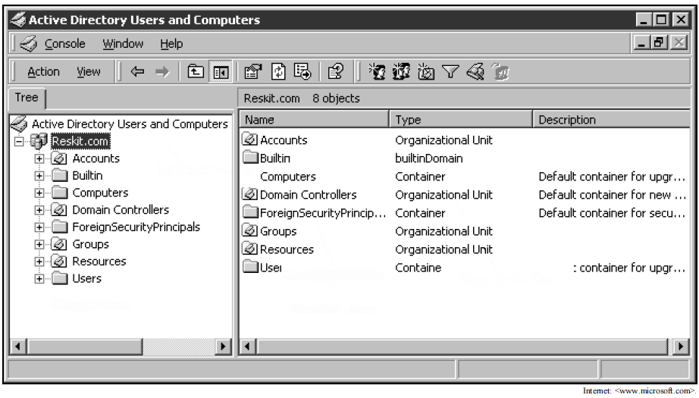

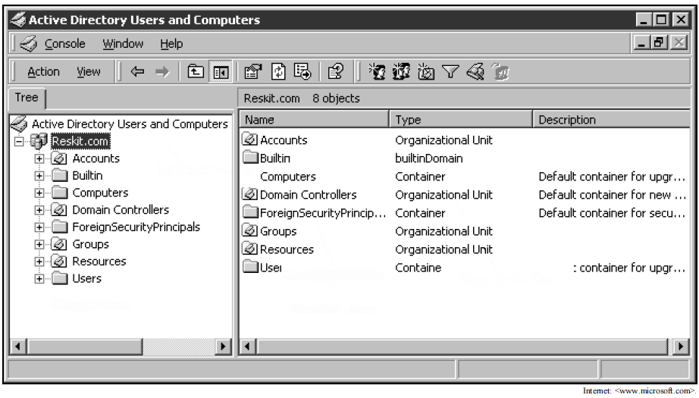

A figura acima apresenta a interface de uma ferramenta de software usada para gerenciamento de redes de computadores por meio do Active Directory. Julgue o item subseqüente, acerca das informações apresentadas e dos conceitos de Internet, segurança da informação e administração de sistemas.

Todas as contas de usuários gerenciadas sobre o domínio Reskit.com podem ser acessadas por meio da inspeção da pasta ou diretório Computers.

Provas

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

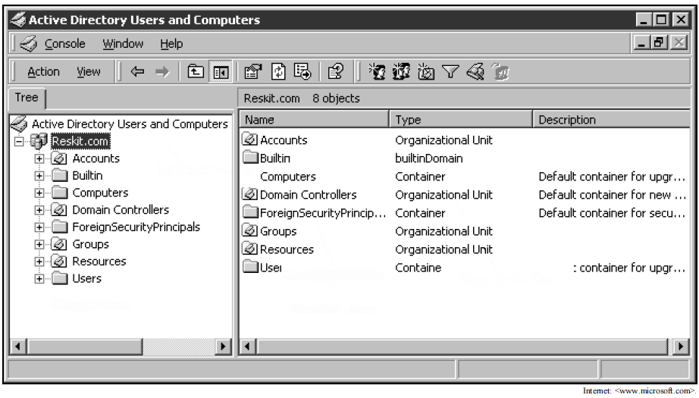

A figura acima apresenta a interface de uma ferramenta de software usada para gerenciamento de redes de computadores por meio do Active Directory. Julgue o item subseqüente, acerca das informações apresentadas e dos conceitos de Internet, segurança da informação e administração de sistemas.

Todos os computadores gerenciados sobre o domínio Reskit.com podem ser acessados por meio da inspeção da pasta ou diretório Computers.

Provas

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

A figura acima apresenta a interface de uma ferramenta de software usada para gerenciamento de redes de computadores por meio do Active Directory. Julgue o item subseqüente, acerca das informações apresentadas e dos conceitos de Internet, segurança da informação e administração de sistemas.

Políticas de grupo estabelecidas no Active Directory podem ser aplicadas apenas a um grupo hierarquicamente relacionado de recursos de um mesmo domínio. Essas políticas permitem o controle unificado de registros de segurança de sistema de arquivos, políticas de auditoria, instalação de software, scripts de logon e logoff, redirecionamento de diretórios e configurações do browser Internet Explorer.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Quanto a protocolos de roteamento, julgue o item subseqüente.

O RIP pode ser executado no modo passivo ou ativo. Um roteador no modo passivo atualiza a sua tabela de roteamento a partir de mensagens recebidas. No modo ativo, um roteador também divulga informações de roteamento. O RIP é adequado para redes de grande porte, pois não limita o número de roteadores entre origens e destinos nem requer a transmissão periódica de mensagens.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

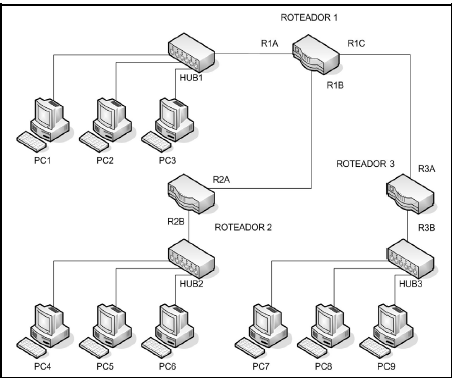

|

endereços IP |

|

|

PC1 |

164.41.14.01 |

|

PC4 |

164.41.15.01 |

|

PC7 |

164.41.16.01 |

|

R1A |

164.41.14.04 |

|

R1B |

164.41.17.01 |

|

R2B |

164.41.15.04 |

|

R3A |

164.41.18.02 |

Considerando o diagrama e a tabela acima, julgue o item que se segue.

Na situação em apreço, considerando que as redes locais sejam Ethernet, a tabela a seguir será usada pelo ARP.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

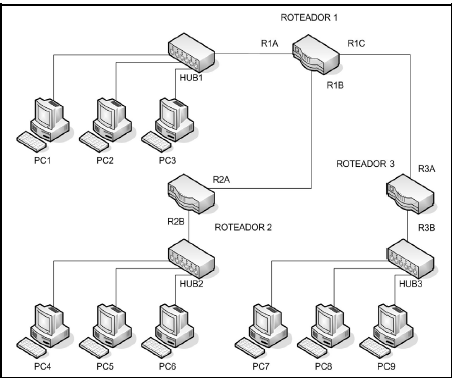

|

endereços IP |

|

|

PC1 |

164.41.14.01 |

|

PC4 |

164.41.15.01 |

|

PC7 |

164.41.16.01 |

|

R1A |

164.41.14.04 |

|

R1B |

164.41.17.01 |

|

R2B |

164.41.15.04 |

|

R3A |

164.41.18.02 |

Considerando o diagrama e a tabela acima, julgue o item que se segue.

Na rede apresentada, pode-se usar a máscara 255.255.255.0, bem como os endereços IP e tabelas de roteamento apresentados a seguir.

|

endereços IP |

|

|

PC2 |

164.41.14.02 |

|

PC5 |

164.41.15.02 |

|

PC8 |

164.41.16.02 |

|

R1C |

164.41.18.01 |

|

R2A |

164.41.17.02 |

|

R3B |

164.41.16.04 |

|

tabela do PC1 |

|

|

destino |

next hop |

|

default |

164.41.14.04 |

|

tabela do roteador 1 |

|

|

destino |

next hop |

|

164.41.15.0 |

164.41.17.02 |

|

164.41.16.0 |

164.41.18.02 |

Provas

Caderno Container