Foram encontradas 80 questões.

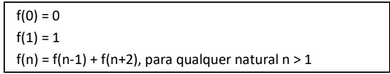

A sequência de Fibonacci tem aplicação, dentre outras, em algoritmos de busca, classificação e criptografia. Trata-se de uma lista infinita de números, em que cada um de seus valores é o resultado da soma dos dois anteriores. Matematicamente, esta relação de recorrência é representada por:

Considere que foram elaboradas duas implementações algorítmicas definidas em linguagem Python (CODIGO-01 e CODIGO-02).

Quanto às implementações, assinale a afirmativa correta.

Provas

- GestãoGestão de RiscosAvaliação de Riscos

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

A ABNT NBR ISO/IEC 27005:2011 fornece diretrizes para o processo de Gestão de Riscos de Segurança da Informação de uma organização, atendendo particularmente aos requisitos de um Sistema de Gestão de Segurança da Informação (SGSI)

Com relação à Gestão de Risco, em conformidade com a norma ABNT NBR ISO/IEC 27005:2011, analise os itens a seguir.

I. O risco é o efeito da incerteza nos objetivos, sendo muitas vezes caracterizado pela referência aos eventos potenciais e às consequências, ou uma combinação destes.

II. O risco residual (ou "risco retido") se refere ao risco remanescente após o tratamento de eventos sucessivos.

III. O nível de risco se relaciona a magnitude de um risco, expressa em termos da combinação das consequências e de suas probabilidades (likelihood)

Está correto o que se afirma em

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaRisco

- GestãoGestão de Incidentes de Segurança

- GestãoSGSIISO 27002

A norma ABNT NBR ISO/IEC 27002:2013 estabelece um código de prática para controles de segurança. Ela fornece diretrizes para prática de gestão de segurança da informação para as organizações, incluindo a seleção, implementação e o gerenciamento dos controles levando em consideração os ambientes de risco da segurança da informação da organização.

Relacione os termos de segurança da informação a seguir, às suas respectivas definições.

1. Segurança da informação

2. Incidente de segurança de informação

3. Evento de segurança de informação

4. Risco

( ) Preservação da confidencialidade, da integridade e da disponibilidade da informação; adicionalmente, outras propriedades, tais como autenticidade, responsabilidade, não repúdio e confiabilidade, podem também estar envolvidas.

( ) Ocorrência que indica uma possível violação da política de segurança da informação ou falha de controles, ou uma situação previamente desconhecida, que possa ser relevante para a segurança da informação e que pode ser identificada em um sistema, serviço ou rede.

( ) Ocorrência(s) indesejada(s) ou inesperada(s) que tem grande probabilidade de comprometer as operações do negócio e ameaçar a segurança da informação.

( ) Combinação da probabilidade de um evento e de suas consequências.

Assinale a opção que indica a relação correta, segundo a ordem apresentada.

Provas

O projeto Application Security Verification Standard (ASVS), da Open Web Application Security Project (OWASP), fornece um padrão de segurança de aplicativo aberto para aplicativos da web e serviços da web de todos os tipos. Ele serve para verificar a efetividade dos controles de segurança.

Assinale a opção que indica o requisito de ciclo de vida de desenvolvimento de software seguro.

Provas

Com relação à segurança no desenvolvimento de programação e revisão de código, analise as afirmativas a seguir e assinale (V) para a verdadeira e (F) para a falsa.

( ) O ciclo de vida de desenvolvimento de software (SDLC) pode ser aperfeiçoado pelo uso do framework de desenvolvimento de software seguro (Secure Software Development Framework, SSDF), do NIST Cybersecurity, podendo ser usado por organizações de qualquer setor ou comunidade, independentemente do tamanho ou da sofisticação da segurança cibernética, bem como podendo ser usado para qualquer tipo de desenvolvimento de software, independentemente da tecnologia, plataforma, linguagem de programação ou ambiente operacional.

( ) O uso do Secure Coding Practices Checklist , do Developer Guide e do Offensive Web Testing Framework (OWTF), da Open Web Application Security Project (OWASP), proporciona melhores práticas de programação segura e revisão de código.

( ) O uso do Web Security Testing Guide (WSTG) em conjunto com o Web Application Penetration Checklist , ambos da OWASP, proporcionam a identificação dos mais adequados controles de segurança que devem ser executados, de acordo com as informações do OWASP TOP 10 e WSTG.

As afirmativas são, respectivamente,

Provas

- Engenharia de SoftwareAnálise e Projeto de Software

- Engenharia de SoftwareEngenharia de Requisitos

- Engenharia de SoftwarePrototipagem e MVP

A engenharia de software tem empregado prototipação para gerar modelos representativos simulados para validação dos requisitos dos usuários.

Com relação à prototipação, analise os itens a seguir.

I. É o processo de criação de um protótipo, que dependendo das necessidades do projeto, podem empregar, entre outros: protótipos de papel, wireframes, mockups ou protótipos interativos.

II. No processo de engenharia de requisitos, as fases de elicitação e validação dos requisitos do sistema podem ser auxiliadas por um protótipo.

III. Um protótipo desenvolvido no processo de projeto do sistema pode auxiliar na exploração de soluções de software e no desenvolvimento de uma interface com o usuário para o sistema.

Está correto o que se afirma em

Provas

Relacione as técnicas de elicitação e especificação de requisitos às suas respectivas definições:

1. Entrevistas

2. Etnografia

3. Histórias e Cenários

4. Casos de Uso

( ) Identifica os atores envolvidos, as funcionalidades principais, bem como a interação entre atores e funcionalidades do sistema

( ) Identifica características sobre o sistema (ou processo) atual e sobre o sistema que será desenvolvido a partir de questionamento aos stakeholders

( ) Descreve situação de uso do sistema, com informações como: ator(es); pré-condição; fluxo normal; fluxos alternativos; e pós-condição.

( ) Técnica de observação onde o analista (engenheiro de requisitos) se insere na organização do cliente, observa o trabalho no dia a dia e anota as tarefas dos funcionários

Assinale a opção que indica a relação correta, segundo a ordem apresentada.

Provas

- Engenharia de SoftwareEngenharia de Requisitos

- Engenharia de SoftwareGerenciamento de Projetos de Software

- Engenharia de SoftwareModelos de DesenvolvimentoÁgeisScrum

No desenvolvimento de software por metodologias ágeis têm sido empregadas métricas ágeis para acompanhamento de projetos Scrum. Elas têm sido aplicadas para avaliar se os requisitos de qualidade e as necessidades dos clientes foram atendidos.

Quanto ao emprego de métricas ágeis baseadas em Scrum, assinale a afirmativa correta.

Provas

A técnica de Análise de Pontos de Função (Function Point Analysis, FPA), da International Function Point Users Group (IFPUG), é um método tradicional empregado para medir sistemas pela quantificação da funcionalidade solicitada e fornecida.

Considerando a técnica FPA, assinale a afirmativa correta.

Provas

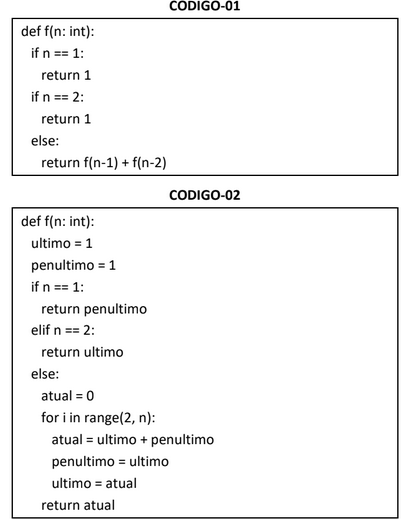

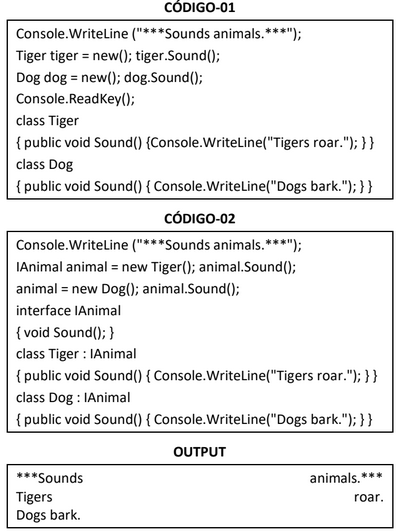

Os códigos reproduzidos abaixo (CÓDIGO-01 e CÓDIGO-02) foram desenvolvidos na linguagem C#. Ambos resultam na mesma saída (OUTPUT).

Assinale a opção que indica o pilar da programação orientada a objetos que diferencia o segundo código (CÓDIGO-02) do primeiro.

Provas

Caderno Container