Foram encontradas 120 questões.

A respeito dos conceitos e aplicativos dos ambientes Microsoft Office e BROffice, julgue o item a seguir.

No Microsoft Word, ao se selecionar um trecho de um texto

digitado, esse trecho aparecerá na tela do monitor com uma

marcação, que pode ser uma tarja preta sobre ele. Nessas

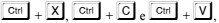

condições, caso se pressione a tecla  , o trecho selecionado

será substituído por completo pelo caractere referente à tecla

pressionada.

, o trecho selecionado

será substituído por completo pelo caractere referente à tecla

pressionada.

Provas

A respeito dos conceitos e aplicativos dos ambientes Microsoft Office e BROffice, julgue o item a seguir.

O Microsoft Word possui opções que permitem

maior agilidade durante a edição de documentos, por

exemplo, evitando perdas de informações digitadas

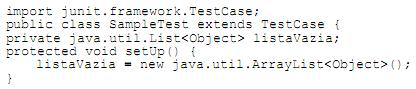

ou formatações realizadas. Entre essas opções, os botões

permitem, respectivamente, recortar um objeto

qualquer no documento, como um trecho do texto ou

uma imagem, copiar esse objeto para a área de transferência

e colar tal objeto em determinado local no documento.

Essas ações também podem ser realizadas com o uso das teclas

permitem, respectivamente, recortar um objeto

qualquer no documento, como um trecho do texto ou

uma imagem, copiar esse objeto para a área de transferência

e colar tal objeto em determinado local no documento.

Essas ações também podem ser realizadas com o uso das teclas  respectivamente.

respectivamente.

Provas

Office e BROffice, julgue o item a seguir.

.

.Provas

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

- CriptografiaCriptografia Assimétrica

Provas

Provas

- Engenharia de Software

- Manutenção e Evolução de SoftwareReúso de Software

- Qualidade de SoftwareMétricas de SoftwareCoCoMo II

software aos programas de computador. Software não é apenas o

programa, mas também todos os dados de documentação e

configuração associados, necessários para que o programa opere

corretamente. A respeito de engenharia de software, julgue os itens

de 61 a 65.

Provas

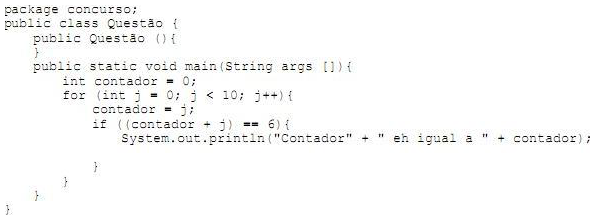

casos de teste em uma série planejada de passos, que resultam na

construção bem-sucedida de um software. A esse respeito, julgue

os próximos itens.

além disso,

além disso,  será chamado depois de cada método de teste a ser definido posteriormente.

será chamado depois de cada método de teste a ser definido posteriormente.

Provas

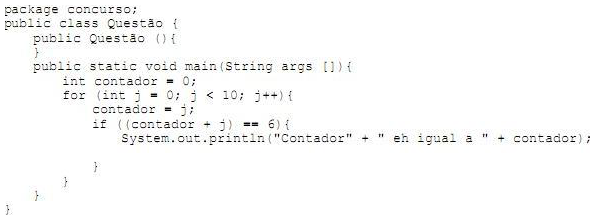

Considerando o código apresentado acima, escrito em Java, julgue os itens que se seguem.

,no código apresentado.

,no código apresentado.Provas

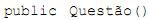

Considerando o código apresentado acima, escrito em Java, julgue os itens que se seguem.

será chamado quando o código mostrado for executado.

será chamado quando o código mostrado for executado.Provas

Caderno Container