Foram encontradas 70 questões.

Heartbleed (CVE-2014-016) foi o nome dado a uma

recente falha na biblioteca OpenSSL, empregada para

fornecimento de criptografia em inúmeros serviços de

rede, como servidores web e de bancos de dados. Essa

falha, que ficou famosa e foi bastante difundida no meio

jornalístico, consiste em o atacante conseguir obter uma

mensagem:

I. Menor do que o esperado para a funcão heartbeat da biblioteca OpenSSL.

II. Maior do que o esperado para a funcão heartbeat da biblioteca OpenSSL. E, consequentemente, conseguir ler informações sensitivas como logins e senhas:

III. Cifradas na área de memória do servidor vulnerável.

IV. Decifradas na área de memória do servidor vulnerável.

São corretas as afirmações:

I. Menor do que o esperado para a funcão heartbeat da biblioteca OpenSSL.

II. Maior do que o esperado para a funcão heartbeat da biblioteca OpenSSL. E, consequentemente, conseguir ler informações sensitivas como logins e senhas:

III. Cifradas na área de memória do servidor vulnerável.

IV. Decifradas na área de memória do servidor vulnerável.

São corretas as afirmações:

Provas

Questão presente nas seguintes provas

Se uma cifragem baseia-se no uso de uma chave

simétrica de 10 bits, além de podermos considerar a sua

segurança como sendo “muito fraca”, qual é a chance de

um atacante quebrá-la na primeira tentativa de

adivinhação?

Provas

Questão presente nas seguintes provas

O funcionário de uma empresa realizou uma formatação

rápida em uma unidade de disco rígido e, antes de

reinstalar o sistema operacional do servidor, lembrou-se

que havia documentos naquele disco para os quais

deveria ter realizado cópia de segurança. O que é certo

de se dizer sobre a situação das informações contidas

na unidade neste momento?

Provas

Questão presente nas seguintes provas

- Modelo OSIModelo OSI: Camada de Transporte

- Modelo OSIModelo OSI: Camada de Aplicação

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

Considere as afirmativas abaixo:

I. Uma página WEB em um servidor consiste de um texto e 4 imagens. Um usuário requisita esta página através de um browser e como consequência, o browser vai enviar uma mensagem de requisição HTTP e receberá 4 mensagens de resposta.

II. Em uma mensagem de requisição HTTP típica, a linha no cabeçalho desta requisição contendo: Connection: close indica ao servidor que o browser não deseja usar conexões persistentes.

III. Os protocolos da camada de aplicação da internet HTTP, FTP, SMTP e DNS utilizam TCP, TCP, UDP e UDP, respectivamente, como protocolos da camada de transporte.

Assinale a alternativa correta com relação as afirmativas:

I. Uma página WEB em um servidor consiste de um texto e 4 imagens. Um usuário requisita esta página através de um browser e como consequência, o browser vai enviar uma mensagem de requisição HTTP e receberá 4 mensagens de resposta.

II. Em uma mensagem de requisição HTTP típica, a linha no cabeçalho desta requisição contendo: Connection: close indica ao servidor que o browser não deseja usar conexões persistentes.

III. Os protocolos da camada de aplicação da internet HTTP, FTP, SMTP e DNS utilizam TCP, TCP, UDP e UDP, respectivamente, como protocolos da camada de transporte.

Assinale a alternativa correta com relação as afirmativas:

Provas

Questão presente nas seguintes provas

O sistema de detecção de intrusões é um elemento

importante na defesa de uma rede de computadores

porque permite detectar:

Provas

Questão presente nas seguintes provas

Considere as afirmativas abaixo:

I. O UDP fornece à aplicação solicitante um serviço não confiável, orientado para conexão.

II. O TCP fornece à aplicação solicitante um serviço confiável, orientado para conexão.

III. Se dois segmentos UDP possuem endereços IP de fonte e/ou números de porta de fonte diferentes, porém o mesmo endereço IP de destino e o mesmo número de porta de destino, eles serão direcionados a processos diferentes por meio de sockets de destino diferentes.

Assinale a alternativa correta com relação as afirmações:

I. O UDP fornece à aplicação solicitante um serviço não confiável, orientado para conexão.

II. O TCP fornece à aplicação solicitante um serviço confiável, orientado para conexão.

III. Se dois segmentos UDP possuem endereços IP de fonte e/ou números de porta de fonte diferentes, porém o mesmo endereço IP de destino e o mesmo número de porta de destino, eles serão direcionados a processos diferentes por meio de sockets de destino diferentes.

Assinale a alternativa correta com relação as afirmações:

Provas

Questão presente nas seguintes provas

- Segurança de RedesFirewall

- Segurança de RedesPolíticas de Segurança de Rede

- TCP/IPTCP: Transmission Control Protocol

Dentre os diversos componentes que formam o firewall

de uma corporação, o filtro de pacotes é certamente o

elemento primordial. Ele permite ou nega a passagem de

tráfego de rede conforme diversos critérios: endereço IP

de origem, endereço IP de destino, porta de transporte

de destino, além de muitos outros. Uma abordagem para

acelerar essa filtragem, particularmente do tráfego TCP

(Transmission Control Protocol – Protocolo de

Transmissão Controlada), é analisar as conexões que

estão se iniciando, deixar passar aquelas que são

permitidas, bloquear as que não são permitidas e, por

fim, deixar passar todas aquelas conexões que já foram

previamente autorizadas. Tecnicamente falando, a

afirmação sublinhada significa que as conexões TCP

marcadas com os bits de flag:

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosInternet e EmailIMAP: Internet Message Access Protocol

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

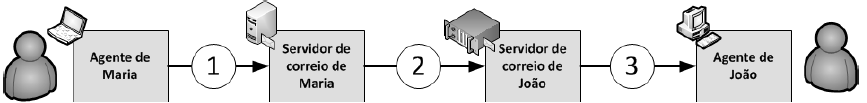

Maria e João são irmãos gêmeos que moram em cidades diferentes e costumam se comunicar por correio eletrônico através da Internet. A figura abaixo esquematiza o envio de uma mensagem de correio eletrônico da Maria para o João.

Neste esquema, os possíveis protocolos de correio eletrônico da internet usados nos caminhos destacados na figura como 1, 2 e 3 são, respectivamente:

Provas

Questão presente nas seguintes provas

1120583

Ano: 2015

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IESES

Orgão: TRE-MA

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IESES

Orgão: TRE-MA

Considere as seguintes afirmativas relativas a RAID:

I. Todos os níveis de RAID são formados por um conjunto de unidades de discos físicos, vistas pelo sistema operacional como uma única unidade lógica.

II. Os níveis de RAID 1, 3, 4, 5 e 6 contam com redundância, obtida através do armazenamento de informações de paridade e visando conseguir uma alta disponibilidade.

III. Os dados são distribuídos pelos discos físicos de um array em um esquema conhecido como intercalação de dados (striping).

Assinale a alternativa correta com relação as afirmativas:

I. Todos os níveis de RAID são formados por um conjunto de unidades de discos físicos, vistas pelo sistema operacional como uma única unidade lógica.

II. Os níveis de RAID 1, 3, 4, 5 e 6 contam com redundância, obtida através do armazenamento de informações de paridade e visando conseguir uma alta disponibilidade.

III. Os dados são distribuídos pelos discos físicos de um array em um esquema conhecido como intercalação de dados (striping).

Assinale a alternativa correta com relação as afirmativas:

Provas

Questão presente nas seguintes provas

1120582

Ano: 2015

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IESES

Orgão: TRE-MA

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IESES

Orgão: TRE-MA

O arranjo de redundância RAID 1 estabelece o uso de

duas unidades de armazenamento espelhadas, para

que, se uma delas falhar, a outra permaneça em

operação sem que o usuário final perceba o problema.

RAID 1 é, portanto, uma técnica de redundância de

dados que:

I. Suplementa a técnica de backup em fitas magnéticas.

II. Substitui a técnica de backup em fitas magnéticas. Justamente porque:

III. Provê recuperabilidade mediante apagamento acidental de arquivos de um usuário.

IV. Não provê recuperabilidade mediante apagamento acidental de arquivos de um usuário.

São corretas as afirmações:

I. Suplementa a técnica de backup em fitas magnéticas.

II. Substitui a técnica de backup em fitas magnéticas. Justamente porque:

III. Provê recuperabilidade mediante apagamento acidental de arquivos de um usuário.

IV. Não provê recuperabilidade mediante apagamento acidental de arquivos de um usuário.

São corretas as afirmações:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container