Foram encontradas 60 questões.

Ao ligar o computador pode-se pressionar uma tecla que dá acesso à tela Opções Avançadas de Inicialização, que permite iniciar o Windows 7 nos modos avançados de solução de problemas (como modo de segurança), e inicia o sistema em um estado limitado em que somente os itens essenciais são carregados. Para acessar a tela com o menu onde se encontram as opções avançadas de inicialização, antes do Windows iniciar, deve-se pressionar a tecla

Provas

Questão presente nas seguintes provas

Quando se trata da segurança das informações trocadas entre duas pessoas, a criptografia garante ...I... e a função hash permite verificar a ...II... da mensagem.

As lacunas I e II são preenchidas, correta e respectivamente, com

As lacunas I e II são preenchidas, correta e respectivamente, com

Provas

Questão presente nas seguintes provas

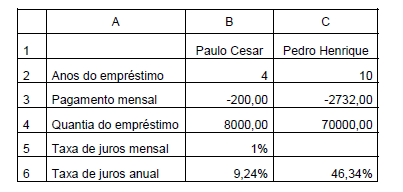

Considere a planilha abaixo, criada no Microsoft Excel 2010 em português.

A fórmula que deve ser digitada na célula C5 para obter a taxa de juros mensal do empréstimo do Pedro Henrique é

Provas

Questão presente nas seguintes provas

No Microsoft Word 2010 em português é possível criar formulários que podem ser preenchidos pelo usuário, contendo caixas de seleção, caixas de texto, selecionadores de data e listas suspensas. As ferramentas e recursos para criar formulários são disponibilizadas em uma guia extra que precisa ser inserida à barra com as guias principais do Word. Para inserir esta guia, clica-se na guia Arquivo e na opção Opções. Na janela que aparece, clica-se em Personalizar Faixa de Opções e na caixa de combinação Personalizar a Faixa de Opções, seleciona-se Guias Principais e seleciona-se, dentre as guias disponíveis, a guia

Provas

Questão presente nas seguintes provas

A implantação de uma política de segurança da informação deve definir, entre outras coisas, as regras de acesso aos ativos informacionais com base na sensibilidade da informação. É fator determinante da classificação da sensibilidade

Provas

Questão presente nas seguintes provas

- GestãoPolíticas de Segurança de Informação

- LegislaçãoDecreto 9.637/2018: Política Nacional de Segurança da Informação

Na Política de Segurança da Informação dos órgãos e entidades da Administração Pública Federal estão definidos objetivos que incluem:

Provas

Questão presente nas seguintes provas

Um sistema de computador envia uma mensagem para um receptor, acompanhada de um resumo dessa mensagem cifrado com chave privada. O objetivo é garantir que o sistema receptor decifre o resumo com uma chave pública enviada pelo remetente, calcule um novo resumo com base na mensagem recebida e compare o resultado com a mensagem original para garantir a integridade. Essa função criptográfica é chamada:

Provas

Questão presente nas seguintes provas

Por hipótese, considere que, durante um processo de auditoria interna em um Tribunal Regional Eleitoral, foi encontrada uma documentação sobre registros de verbas de campanha com conteúdo violado e clara identificação de perda material. Essa constatação fere o princípio da segurança da informação quanto

Provas

Questão presente nas seguintes provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalIdentidade Digital

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- Certificado DigitalPadrão X.509

Quando uma empresa remete uma documentação legal para um órgão de fiscalização por meio da Internet, é preciso que a identidade dessa empresa seja garantida, atestando a procedência do conteúdo transmitido, associando uma pessoa ou entidade a uma chave pública. Nesse caso, um(a) ...... deve ser aplicado para transmitir as informações sobre o remetente, seus dados de criptografia de mensagens e período de validade da identidade digital, dentre outras.

A lacuna do texto é corretamente preenchida com:

A lacuna do texto é corretamente preenchida com:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- GestãoPolíticas de Segurança de Informação

- GestãoSGSIISO 27002

Considere que um determinado Tribunal Regional Eleitoral esteja definindo uma forma de gerenciar riscos da infraestrutura de TI, incluindo a determinação de políticas, procedimentos, diretrizes, práticas e estruturas organizacionais para estabelecer proteções e contramedidas. De acordo com a Norma ISO/IEC 27002, essa definição para segurança da informação é denominada

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container