Foram encontradas 50 questões.

Considere que Bob escolheu os números primos p=7 e q=11 e selecionou um número primo e=5. Alice quer enviar para Bob um texto claro M=4. Usando a chave pública de Bob e, Alice encripta a mensagem utilizando o RSA. O valor do texto cifrado será ;

Provas

Questão presente nas seguintes provas

Kerberos é um protocolo de autenticação e uma suíte de softwares que implementa esse protocolo. É correto afirmar que;

Provas

Questão presente nas seguintes provas

Considere uma aplicação de telefonia a 1Mbps e uma aplicação FTP compartilhando um enlace de 1.5 Mbps. Esta aplicação está sujeita às seguintes restrições:

1. Rajadas de tráfego FTP podem congestionar o roteador e fazer com que pacotes de áudio sejam perdidos. Deseja-se dar prioridade ao áudio sobre o FTP.

2. Pode acontecer áudio enviando pacotes em uma taxa superior a 1Mbps e isso deve ser coibido.

3. Deve-se alocar uma porção da taxa de transmissão a cada fluxo de aplicação. Pode-se produzir um uso ineficiente da banda se um dos fluxos não usa toda a sua alocação e isso deve ser evitado. 4. Não deve ser aceito tráfego além da capacidade do enlace.

Para permitir que as 4 restrições acima sejam respeitadas na aplicação, as seguintes técnicas ou princípios associados à QoS devem ser:

a. Aplicar um processo de controle de admissão de chamada; assim, a aplicação declara a necessidade do seu fluxo e a rede pode bloquear a chamada se a necessidade não puder ser satisfeita.

b. Fornecer proteção (isolação) para uma classe em relação às demais. Exige mecanismos de policiamento para assegurar que as fontes aderem aos seus requisitos de banda passante. Marcação e policiamento precisam ser feitos nas bordas da rede.

c. Fazer a marcação dos pacotes para permitir ao roteador distinguir entre diferentes classes de fluxos, assim como novas regras de roteamento permitem tratar os pacotes de forma diferenciada.

d. Realizar a otimização de recursos, pois, embora se forneça isolação, é necessário usá-los da forma mais eficiente possível.

As soluções para as restrições de 1 a 4 são corretamente apresentadas em

1. Rajadas de tráfego FTP podem congestionar o roteador e fazer com que pacotes de áudio sejam perdidos. Deseja-se dar prioridade ao áudio sobre o FTP.

2. Pode acontecer áudio enviando pacotes em uma taxa superior a 1Mbps e isso deve ser coibido.

3. Deve-se alocar uma porção da taxa de transmissão a cada fluxo de aplicação. Pode-se produzir um uso ineficiente da banda se um dos fluxos não usa toda a sua alocação e isso deve ser evitado. 4. Não deve ser aceito tráfego além da capacidade do enlace.

Para permitir que as 4 restrições acima sejam respeitadas na aplicação, as seguintes técnicas ou princípios associados à QoS devem ser:

a. Aplicar um processo de controle de admissão de chamada; assim, a aplicação declara a necessidade do seu fluxo e a rede pode bloquear a chamada se a necessidade não puder ser satisfeita.

b. Fornecer proteção (isolação) para uma classe em relação às demais. Exige mecanismos de policiamento para assegurar que as fontes aderem aos seus requisitos de banda passante. Marcação e policiamento precisam ser feitos nas bordas da rede.

c. Fazer a marcação dos pacotes para permitir ao roteador distinguir entre diferentes classes de fluxos, assim como novas regras de roteamento permitem tratar os pacotes de forma diferenciada.

d. Realizar a otimização de recursos, pois, embora se forneça isolação, é necessário usá-los da forma mais eficiente possível.

As soluções para as restrições de 1 a 4 são corretamente apresentadas em

Provas

Questão presente nas seguintes provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Coaxial

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

. Com relação à segurança do cabeamento de rede de dados, é correto afirmar que

Provas

Questão presente nas seguintes provas

Qualquer ataque planejado para fazer uma máquina ou software ficar indisponível e incapaz de executar sua funcionalidade básica é conhecido como ataque de negação de serviço (Denial of Service - DOS). Há diversos tipos de ataque DOS sendo que, um deles, tira vantagem de redes mal configuradas que possuem um endereço de difusão (broadcast) pelo qual o usuário pode enviar um pacote que é recebido por todos os endereços IP da rede. Este tipo de ataque explora esta propriedade enviando pacotes ICMP com um endereço fonte configurado para o alvo e com um endereço destino configurado para o endereço de difusão da rede.

O tipo de ataque descrito acima é conhecido como;

O tipo de ataque descrito acima é conhecido como;

Provas

Questão presente nas seguintes provas

Existem duas abordagens fundamentais para criar políticas de firewall para minimizar definitivamente a vulnerabilidade em relação ao mundo externo mantendo confiável a funcionalidade desejada das máquinas na rede interna.

Com relação a estas abordagens, considere as asserções a seguir.

A implementação de uma abordagem de lista branca é mais segura que a implementação de uma abordagem de lista negra para definir um conjunto de regras para o firewall

PORQUE

na abordagem de lista branca todos os pacotes podem passar, exceto aqueles que se enquadram nas regras definidas especificamente na lista.

Acerca dessas asserções, é correto afirmar:

Com relação a estas abordagens, considere as asserções a seguir.

A implementação de uma abordagem de lista branca é mais segura que a implementação de uma abordagem de lista negra para definir um conjunto de regras para o firewall

PORQUE

na abordagem de lista branca todos os pacotes podem passar, exceto aqueles que se enquadram nas regras definidas especificamente na lista.

Acerca dessas asserções, é correto afirmar:

Provas

Questão presente nas seguintes provas

A maioria das implementações VPN usa um conjunto limitado de protocolos para transferir dados com segurança. Quase todos usam ... I... para proteger o tráfego de rede. Uma das implementações mais amplamente adotadas usa o PPTP que opera estabelecendo uma conexão usando o protocolo de camada de ligação PPP e depois encapsulando os quadros PPP, que são encriptados usando o Microsoft Point-to-Point Encryption - MPPE, dentro de pacotes IP que podem ser enviados pela Internet. Um protocolo mais novo, o ... II.., foi projetado para substituir o PPTP e um protocolo de túnel mais antigo, o L2F, da Cisco. Todo o quadro neste novo protocolo, incluindo o cabeçalho e a carga, é encapsulado dentro de um datagrama ... III.... Dentro do pacote que utiliza este protocolo, podem ser encapsulados diversos protocolos da camada de ligação, incluindo o PPP e Ethernet. Este protocolo é comumente usado em conjunto com IPsec para assegurar autenticação, integridade e confidencialidade.

As lacunas I, II e III são preenchidas correta e respectivamente por ;

As lacunas I, II e III são preenchidas correta e respectivamente por ;

Provas

Questão presente nas seguintes provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Coaxial

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Fibra Óptica

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

Carlos trabalha como Analista de Infraestrutura de TI no TRF da 3a Região e está diante de 3 situações, relativas às redes do Tribunal, em que deve indicar o meio de transmissão adequado:

Rede 1: uma LAN Ethernet 10Base5 (ou Ethernet de cabo grosso) com alcance de 5000 m, para transmitir a uma velocidade no- minal de 10 Mbps.

Rede 2: uma rede backbone, para interligar diversas LANs, que exige alta largura de banda e velocidade nominal de até 1600 Gbps, usando WDM (multiplexação por divisão de comprimento de onda).

Rede 3: uma WLAN padrão IEEE 802.11 que opera na faixa de 10 a 300 GHz.

Carlos indicou corretamente os seguintes meios de transmissão para as redes 1, 2 e 3:

Rede 1: uma LAN Ethernet 10Base5 (ou Ethernet de cabo grosso) com alcance de 5000 m, para transmitir a uma velocidade no- minal de 10 Mbps.

Rede 2: uma rede backbone, para interligar diversas LANs, que exige alta largura de banda e velocidade nominal de até 1600 Gbps, usando WDM (multiplexação por divisão de comprimento de onda).

Rede 3: uma WLAN padrão IEEE 802.11 que opera na faixa de 10 a 300 GHz.

Carlos indicou corretamente os seguintes meios de transmissão para as redes 1, 2 e 3:

Provas

Questão presente nas seguintes provas

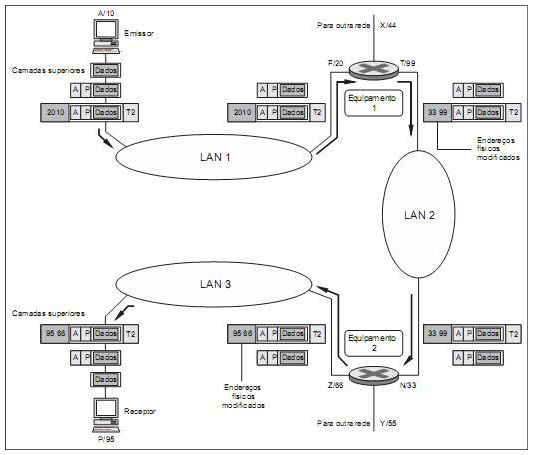

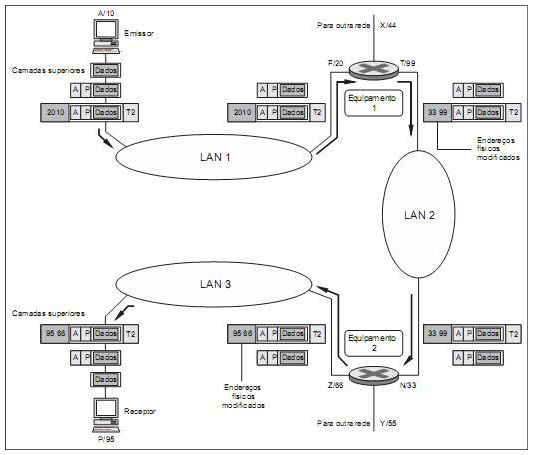

A figura abaixo mostra parte de uma rede, baseada na arquitetura TCP/IP, com 2 equipamentos (equipamento 1 e equipamento 2) conectando 3 LANs. Cada dispositivo tem um par de endereços para cada conexão: lógico, representado por uma letra e físico, representado por um número. Cada computador está conectado a apenas um link, portanto, tem apenas um par de endereços. Cada um dos 2 equipamentos está conectado a 3 redes (apenas 2 destas redes são mostradas na figura). Considere que o computador A/10 (com endereço lógico A e endereço físico 10) precisa enviar um pacote para o computador P/95 (com endereço lógico P e endereço físico 95).

Considere a arquitetura TCP/IP de 4 camadas: Aplicação; Transporte; Internet e Acesso à rede.

Para enviar o pacote pela rede, a primeira etapa é fazê-lo chegar até o equipamento 1. Isso é feito da seguinte forma:

O computador emissor A/10 encapsula seus dados em um pacote na camada ...I... e acrescenta 2 endereços lógicos de origem e de destino: A e P. Entretanto, esta camada precisa encontrar o endereço físico do próximo nó antes do pacote poder ser entregue. Esta camada, então, consulta sua tabela ... II... e descobre que o endereço lógico do próximo nó (equipamento 1) é F. O protocolo ... III... encontra o endereço físico do equipamento 1 (20) correspondente ao endereço lógico F. Em seguida esta mesma camada passa esse endereço para a camada ... IV... que, por sua vez, encapsula o pacote com o endereço físico de destino 20 e endereço físico de origem 10.

As lacunas I, II, III e IV são preenchidas correta e respectivamente por :

Provas

Questão presente nas seguintes provas

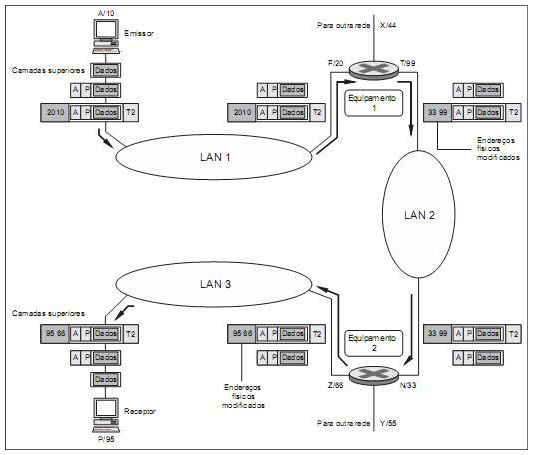

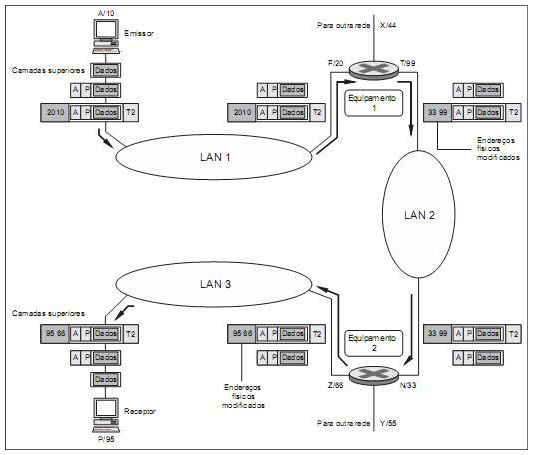

A figura abaixo mostra parte de uma rede, baseada na arquitetura TCP/IP, com 2 equipamentos (equipamento 1 e equipamento 2) conectando 3 LANs. Cada dispositivo tem um par de endereços para cada conexão: lógico, representado por uma letra e físico, representado por um número. Cada computador está conectado a apenas um link, portanto, tem apenas um par de endereços. Cada um dos 2 equipamentos está conectado a 3 redes (apenas 2 destas redes são mostradas na figura). Considere que o computador A/10 (com endereço lógico A e endereço físico 10) precisa enviar um pacote para o computador P/95 (com endereço lógico P e endereço físico 95).

Prosseguindo no envio do pacote a partir do equipamento 1, considere os passos que devem ser seguidos:

[1] No novo frame o endereço físico de origem muda de 10 para 99. O endereço físico de destino muda de 20 (equipamento 1) para 33 (equipamento 2). Os endereços lógicos de origem e destino permanecem iguais.

[2] O frame chega ao computador de destino e o pacote é desencapsulado. O endereço lógico de destino P coincide com o endereço lógico do computador. Os dados são desencapsulados e entregues para a camada inferior.

[3] No equipamento 2 os endereços físicos são modificados para 95 e 66 e um novo frame é enviado para o computador de destino.

[4] No equipamento 2 os endereços lógicos são modificados para N e Z e um novo frame é enviado para o computador de destino.

[5] O frame chega ao computador de destino e o pacote é desencapsulado. O endereço lógico de destino P coincide com o endereço lógico do computador. Os dados são desencapsulados e entregues para a camada superior.

[6] O equipamento 1 desencapsula o pacote para ler o endereço lógico de destino P, cria um novo frame, encapsula o pacote e o envia ao equipamento 2.

Os passos, na devida ordem, para entrega do pacote ao computador destino são:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container