Foram encontradas 60 questões.

Observe o ambiente de rede abaixo e o problema apresentado.

Problema: Um computador da Rede 1 deseja enviar um pacote de dados para um computador na Rede 3. Assinale a alternativa que descreve corretamente o processo.

Provas

Analise as tabelas abaixo:

| ID_Produto | Nome_Produto | Preço |

|---|---|---|

| 1 | Laptop | 3000 |

| 2 | Mouse | 100 |

| 3 | Teclado | 150 |

| ID_Vende | ID_Produto | Quantidade |

|---|---|---|

| 1 | 1 | 2 |

| 2 | 3 | 1 |

| 3 | 4 | 5 |

| ID_Produto | Nome_Produto | Preço | Quantidade |

|---|---|---|---|

| 1 | Laptop | 3000 | 2 |

| 2 | Mouse | 100 | null |

| 3 | Teclado | 150 | 1 |

Considerando que a tabela Produtos_X_Vendas foi obtida a partir de uma junção entre as tabelas Produtos e Vendas, assinale a alternativa que apresenta qual das opções corresponde ao código SQL utilizado para gerar essa consulta.

Provas

Logs são registros gerados por sistemas, dispositivos, ou software em resposta a estímulos ou eventos específicos. São muito usados para construir um entendimento sobre um evento ou ocorrência e podem ser muito uteis para identificar problemas e apontar soluções. Assinale a alternativa que apresenta, qual melhor descreve uma situação em que a análise dos registros de log pode ser útil.

Provas

Com base no conceito de redes de múltiplas camadas (N-tier), assinale a alternativa correta.

Provas

Algoritmos de criptografia simétrica são aqueles em que uma mesma chave deve ser usada para cifrar e decifrar o conteúdo criptografado. Assinale a alternativa que apresenta apenas algoritmos de criptografia simétrica.

Provas

A respeito dos conceitos de Integração Contínua (Continuous Integration - CI) e Entrega Contínua (Continuous Delivery – CD), assinale a alternativa correta.

Provas

Muitas organizações usam a criptografia para proteger as informações digitais que armazenam, transferem fisicamente ou enviam pela Internet. O Transport Layer Security (TLS), permite que computadores clientes e servidores administrem as atividades de criptografia e decriptografia à medida que se comunicam entre si durante uma sessão da Web segura. Avalie as asserções a seguir e a relação proposta entre elas.

I. O TLS possibilita que computadores clientes e servidores gerenciem as operações de criptografia e descriptografia enquanto trocam informações durante uma sessão de navegação segura na web.

PORQUE

II. O TLS trabalha em conjunto com o protocolo Secure Sockets Layer (SSL), adicionando novos métodos de criptografia simétrica e assimétrica, oferecendo melhorias na segurança e na eficiência da comunicação. Diante do exposto, assinale a alternativa correta.

Provas

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia de Hash

- CriptografiaCriptografia Simétrica

Considere os conceitos de funções hash, criptografia simétrica, criptografia assimétrica e assinatura digital. Essas técnicas são amplamente utilizadas para garantir a integridade, confidencialidade, autenticidade e não repúdio de informações em sistemas de segurança digital. Com base nessa informação, assinale a alternativa que apresenta o uso desses conceitos e suas diferenças.

Provas

As linguagens de banco de dados são classificadas em diferentes tipos, cada uma com um propósito específico no gerenciamento de dados e estruturas de um banco de dados relacional. As linguagens mais comuns são DDL (Data Definition Language), DML (Data Manipulation Language), DCL (Data Control Language) e TCL (Transaction Control Language). Assinale a alternativa que apresenta corretamente o uso dessas linguagens.

Provas

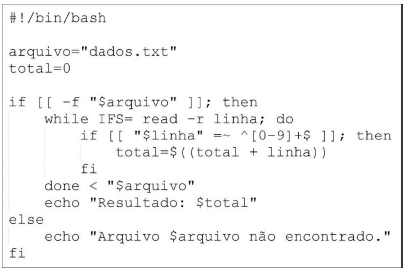

Analise o código em Shell Script (Bash) abaixo e em seguida assinale a resposta correta.

Assinale a alternativa que apresenta o comportamento do script.

Provas

Caderno Container