Foram encontradas 60 questões.

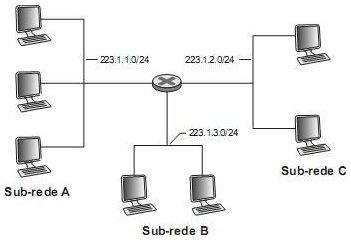

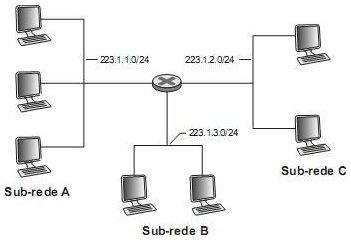

A figura abaixo apresenta uma rede que possui um roteador (com 3 interfaces) usado para interconectar 7 computadores hospedeiros do Tribunal Regional do Trabalho da 15ª Região. Na figura são apresentados os endereços IP das 3 sub-redes, considerando um endereçamento IPv4.

Carlos, que trabalha no Tribunal Regional do Trabalho da 15ª Região, precisa adicionar mais um hospedeiro em cada uma das sub-redes A,B e C. Dentre os endereços que Carlos pode atribuir às 3 novas máquinas, respeitando o endereçamento das sub- redes, estão, respectivamente:

Provas

Questão presente nas seguintes provas

No Tribunal Regional do Trabalho da 15ª Região deseja-se implementar soluções de rede que privilegiem o uso de conexões sem fios. Ana tem a tarefa de fornecer soluções sem fio para 3 diferentes situações:

Situação 1: há diversos equipamentos como câmera digital, teclado, mouse, fone de ouvido etc. que devem ser conectados a um computador tipo desktop.

Situação 2: existe uma LAN formada por alguns computadores em uma sala. Os computadores possuem Wi-Fi e precisam ser interconectados.

Situação 3: as redes de acesso em banda larga que utilizam cabo e ADSL do Tribunal devem ser substituídas por uma tecnologia sem fio.

As soluções de tecnologia sem fio indicadas corretamente por Ana são:

Situação 1: há diversos equipamentos como câmera digital, teclado, mouse, fone de ouvido etc. que devem ser conectados a um computador tipo desktop.

Situação 2: existe uma LAN formada por alguns computadores em uma sala. Os computadores possuem Wi-Fi e precisam ser interconectados.

Situação 3: as redes de acesso em banda larga que utilizam cabo e ADSL do Tribunal devem ser substituídas por uma tecnologia sem fio.

As soluções de tecnologia sem fio indicadas corretamente por Ana são:

Provas

Questão presente nas seguintes provas

O mecanismo de autenticação de usuários do protocolo ... I... (protocolo 1) possui um nível de segurança consideravelmente superior ao do protocolo ...II... (protocolo 2), pois no caso do protocolo 1, seu servidor recebe do cliente uma prova da identidade do usuário (normalmente uma derivação criptográfica da senha) e a verifica, enquanto no caso do protocolo 2 o cliente é quem verifica os números de ID do usuário e do grupo do usuário no Unix, propiciando que uma entidade impostora possa facilmente se fazer passar pelo usuário autêntico apenas informando estes números de ID.

As lacunas I e II são, corretas e respectivamente, preenchidas com:

As lacunas I e II são, corretas e respectivamente, preenchidas com:

Provas

Questão presente nas seguintes provas

Dentre as principais operações que podem ser efetuadas no protocolo LDAP, se encontram: Search: O servidor busca e devolve as entradas do diretório que obedecem ao critério da busca. Bind:

Provas

Questão presente nas seguintes provas

- Engenharia de SoftwareGerenciamento de Projetos de Software

- Engenharia de SoftwareUML: Unified Modeling Language

- Qualidade de SoftwareMétricas de SoftwareUCP: Use Case Points

Com a disseminação da construção e projeto de sistemas orientados a objetos e, consequentemente, do uso da UML, surgiu a metodologia de Pontos por Caso de Uso (PCU) com o intuito de estimar recursos para projetos de software. Com relação ao uso de PCU para medir sistemas, é correto afirmar que

Provas

Questão presente nas seguintes provas

- Engenharia de SoftwareTestesTipos de Testes

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Herança

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Polimorfismo

A homologação de sistema é um tipo de serviço que reúne um ou mais tipos de testes de acordo com a estratégia acordada no Plano de Testes. Em um sistema OO - Orientado a Objetos, a natureza do software muda tanto a estratégia quanto a tática de teste. Luiza, que trabalha no Tribunal Regional do Trabalho da 15ª Região, deparou-se com a seguinte situação:

“Há uma hierarquia de classes na qual uma operação X é definida para a superclasse e é herdada por suas subclasses. Cada subclasse usa a operação X, mas ela é aplicada dentro do contexto dos atributos e operações privadas que foram definidas para a subclasse. O contexto no qual a operação X é usada varia de modo sutil.”

Para Luiza aplicar o teste de unidade na operação X é :

“Há uma hierarquia de classes na qual uma operação X é definida para a superclasse e é herdada por suas subclasses. Cada subclasse usa a operação X, mas ela é aplicada dentro do contexto dos atributos e operações privadas que foram definidas para a subclasse. O contexto no qual a operação X é usada varia de modo sutil.”

Para Luiza aplicar o teste de unidade na operação X é :

Provas

Questão presente nas seguintes provas

Utilizando a UML 2.0, casos de uso complexos podem ser construídos de partes menores por meio das relações include, extend e generalização. Sobre estas relações é correto afirmar que a

Provas

Questão presente nas seguintes provas

Provas

Questão presente nas seguintes provas

Provas

Questão presente nas seguintes provas

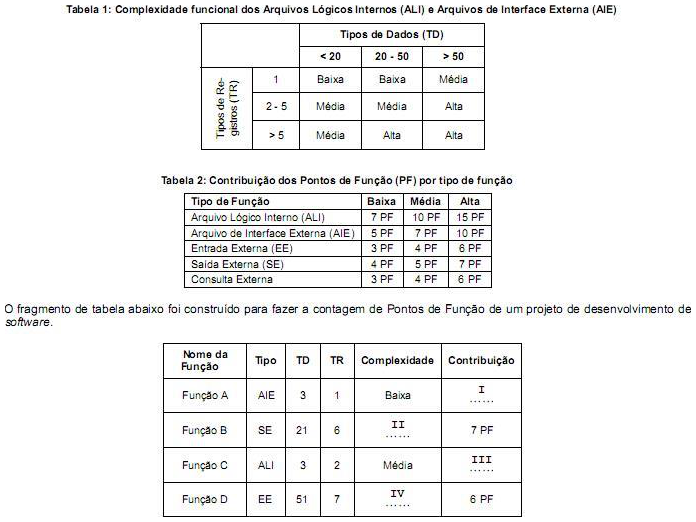

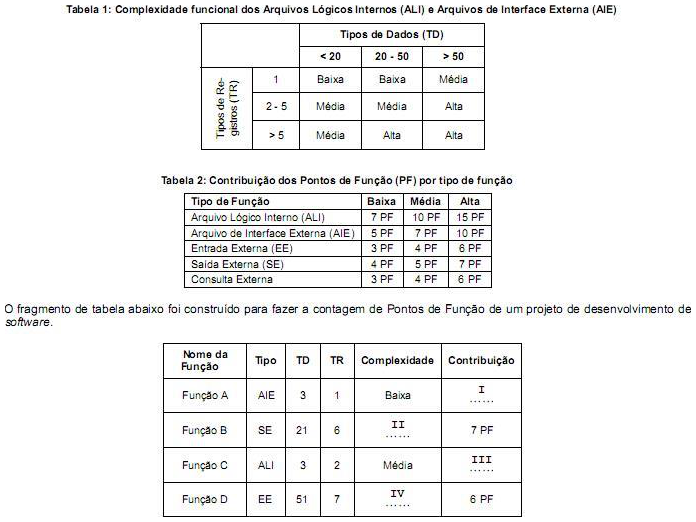

A Análise de Pontos de Função (APF) é usada para medir o tamanho funcional do software. Considere que, no desenvolvimento de um software, foram fornecidos os dados abaixo.

Com base nos dados apresentados, pode-se afirmar que as lacunas I, II, III e IV são preenchidas correta e, respectivamente, com:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container