Foram encontradas 50 questões.

A Norma NBR ISO/IEC 27002:2005, na seção que trata da classificação da informação, recomenda que a informação seja classificada em termos do seu valor, requisitos legais, sensibilidade e criticidade para a organização. Em relação às diretrizes para a implementação desta classificação, está de acordo com esta Norma afirmar que convém que:

Provas

Questão presente nas seguintes provas

- GestãoGestão de Continuidade de NegóciosBIA: Análise de Impacto nos Negócios

- GestãoGestão de Continuidade de NegóciosPCN: Plano de Continuidade de Negócios

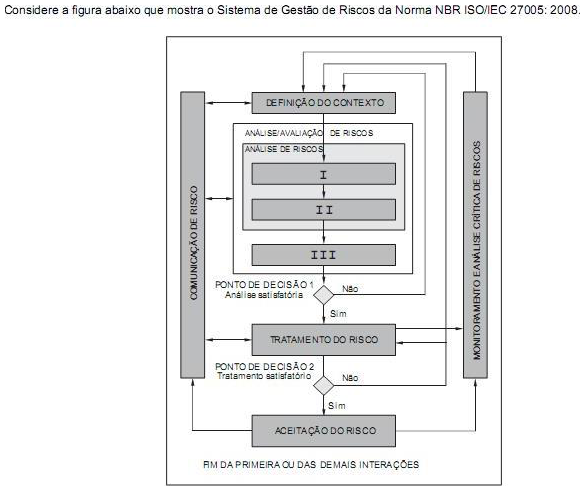

- GestãoGestão de RiscosAnálise de Riscos

Antes de se iniciar a elaboração do Plano de Continuidade de Negócio - PCN é importante analisar alguns aspectos, dentre os quais NÃO se inclui:

Provas

Questão presente nas seguintes provas

Provas

Questão presente nas seguintes provas

Provas

Questão presente nas seguintes provas

Para prevenir ataques à rede e aos sistemas de TI que causem incidentes de segurança da informação, várias restrições, como as listadas abaixo, foram criadas numa organização pública. A ação PERMITIDA é :

Provas

Questão presente nas seguintes provas

Observe as regras de um algoritmo de criptografia:

Para criptografar uma mensagem, fazemos: c = m^e mod n

Para descriptografá-la: m = c^d mod n

Onde: m = texto simples c = mensagem criptografada n = é o produto de dois números primos o par (e, n) = chave pública o par (d, n) = chave privada ^ = é a operação de exponenciação (a^b: a elevado à potência b) mod = é a operação de módulo (resto da divisão inteira) Este algoritmo é de domínio público e é amplamente utilizado nos navegadores para sites seguros e para criptografar e-mails.Trata-se do algoritmo.

Para criptografar uma mensagem, fazemos: c = m^e mod n

Para descriptografá-la: m = c^d mod n

Onde: m = texto simples c = mensagem criptografada n = é o produto de dois números primos o par (e, n) = chave pública o par (d, n) = chave privada ^ = é a operação de exponenciação (a^b: a elevado à potência b) mod = é a operação de módulo (resto da divisão inteira) Este algoritmo é de domínio público e é amplamente utilizado nos navegadores para sites seguros e para criptografar e-mails.Trata-se do algoritmo.

Provas

Questão presente nas seguintes provas

- Transmissão de DadosATM: Asynchronous Transfer Mode

- Transmissão de DadosComutação de Células, Circuitos e Pacotes

A tecnologia de comunicação de dados ATM é baseada na técnica de comutação de:

Provas

Questão presente nas seguintes provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

Considere as afirmações sobre cabeamento estruturado:

I. Pode ser definido como um sistema baseado na padronização das interfaces e meios de transmissão, de modo a tornar o cabeamento independente da aplicação e do layout.

II. O projeto de cabeamento estruturado é feito apenas para obedecer às normas atuais, e não deve se preocupar com adaptações a tecnologias futuras, bem como com flexibilidade de alterações e expansões do sistema.

III. Permite o tráfego de qualquer tipo de sinal elétrico e de dados, de áudio e de vídeo, com exceção de vídeos com extensão avi e de controles ambientais e de segurança. Telefonia, convencional ou não, de baixa intensidade, independente do produto adotado ou fornecedor, também não é atendida. Para isto existem outros tipos de cabeamento que não o estruturado.

Está correto o que se afirma APENAS em:

I. Pode ser definido como um sistema baseado na padronização das interfaces e meios de transmissão, de modo a tornar o cabeamento independente da aplicação e do layout.

II. O projeto de cabeamento estruturado é feito apenas para obedecer às normas atuais, e não deve se preocupar com adaptações a tecnologias futuras, bem como com flexibilidade de alterações e expansões do sistema.

III. Permite o tráfego de qualquer tipo de sinal elétrico e de dados, de áudio e de vídeo, com exceção de vídeos com extensão avi e de controles ambientais e de segurança. Telefonia, convencional ou não, de baixa intensidade, independente do produto adotado ou fornecedor, também não é atendida. Para isto existem outros tipos de cabeamento que não o estruturado.

Está correto o que se afirma APENAS em:

Provas

Questão presente nas seguintes provas

Em sistemas Linux em que está presente, o iptables funciona através de regras para o firewall, de forma a fazer com que os pacotes possam ser ou não recebidos na rede ou em algum host. Para isso utiliza Tabelas, Chains e Regras. A Tabela filter possui três conjuntos de regras ou cadeias (Chains), que são caminhos diferentes por onde os seguintes pacotes de rede passam:

I. Apenas os pacotes destinados ao IP da máquina atual serão avaliados por eventuais regras existentes nesta Tabela.

II. Serão avaliados pelas regras presentes nesta lista apenas os pacotes originados por processos locais da máquina e que estão saindo dela.

III. Os pacotes que estão sendo repassados por esta máquina, não são para ela e nem originados por ela, serão avaliados por estas regras.

As Chains referenciadas por I, II e III, são, respectivamente:

I. Apenas os pacotes destinados ao IP da máquina atual serão avaliados por eventuais regras existentes nesta Tabela.

II. Serão avaliados pelas regras presentes nesta lista apenas os pacotes originados por processos locais da máquina e que estão saindo dela.

III. Os pacotes que estão sendo repassados por esta máquina, não são para ela e nem originados por ela, serão avaliados por estas regras.

As Chains referenciadas por I, II e III, são, respectivamente:

Provas

Questão presente nas seguintes provas

No modelo OSI, a subcamada MAC pertence à camada de ....I.... e a subcamada LLC pertence à camada .....II.... .

As lacunas I e II são, correta e respectivamente, preenchidas por:

As lacunas I e II são, correta e respectivamente, preenchidas por:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container