Foram encontradas 60 questões.

Provas

Questão presente nas seguintes provas

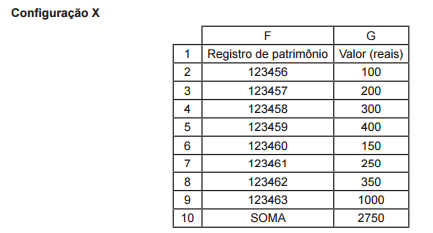

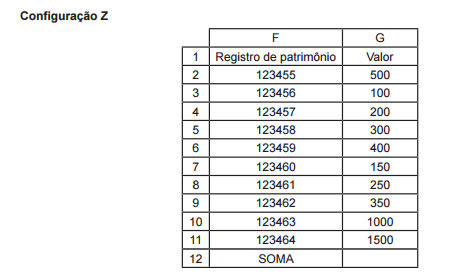

Um funcionário gerencia uma planilha (Microsoft Excel 2010 português) de registros de patrimônios com seus respectivos

valores nominais. Em determinado momento, a planilha tem a configuração X, representada abaixo. A célula G10 dessa

configuração contém a fórmula =soma(G2:G9).

Ao receber dois novos registros para incluir na planilha, o agente segue o seguinte procedimento:

1) cria uma nova configuração (Y), inserindo uma linha a partir da linha 10;

2) lança, nas respectivas colunas, o registro 123464 e o valor 1500 na linha 10 da configuração Y;

3) a partir da linha 2 dessa nova configuração, insere outra linha, criando a configuração Z;

4) lança, nas respectivas colunas, o registro 123455 e o valor 500 na linha 2 da configuração Z.

Provas

Questão presente nas seguintes provas

Para que um usuário acesse a intranet, implantada corretamente,

de uma universidade, a partir de seu computador

pessoal em sua residência, o setor de TI da universidade

deve possibilitar o acesso via

Provas

Questão presente nas seguintes provas

Os responsáveis por procedimentos de Segurança da

Informação devem-se preocupar com usuários mal

intencionados, muitas vezes responsáveis por geração

de prejuízos empresariais disseminando malwares,

roubando senhas ou realizando outra ação qualquer

de invasão dos sistemas da empresa. Um exemplo

típico é o programador competente, mas mau caráter,

que produz programa malicioso capaz de propagar-se

automaticamente pela rede de computadores da empresa

em que trabalha, por meio de cópias de computador para

computador, provocando, por exemplo, lentidão na rede,

desaparecimento de arquivos, etc. Os males que esse

tipo de programa produz ainda seriam mais graves se

dispusesse, como outros malwares, de mecanismos de

comunicação que proporcionassem seu controle remoto

pelo agente invasor.

Esse tipo de programa malicioso é conhecido como

Esse tipo de programa malicioso é conhecido como

Provas

Questão presente nas seguintes provas

Várias técnicas de ataque podem ser utilizadas para tentar

violar a política de segurança de um sistema. O objetivo do ataque passivo é tentar

Provas

Questão presente nas seguintes provas

Os serviços de segurança são serviços de processamento

ou comunicação, fornecidos por um sistema, para prover

proteção aos recursos do sistema com base em uma

política de segurança.

Dentre esses serviços, o controle de acesso visa a

Provas

Questão presente nas seguintes provas

A comunicação segura é primordial na segurança de redes

e requer a utilização de mecanismos de criptografia

para proteger os dados trafegados na rede contra divulgação não autorizada.

O ataque que explora as características do algoritmo de

criptografia para tentar deduzir um texto claro específico

ou deduzir a chave utilizada é chamado de

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasDDoS: Denial of Service

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasMalwaresBot e Botnet

- Ataques e Golpes e AmeaçasSpoofingIP Spoofing

Um ataque de DDoS (Distributed Denial of Service) visa

a consumir os recursos do alvo em larga escala para provocar

uma sobrecarga que prejudique o fornecimento do

serviço.

Quando esse ataque é classificado como DDoS refletor,

os zumbis escravos geram pacotes, com uma solicitação

de resposta, que

Provas

Questão presente nas seguintes provas

A rede local de uma pequena empresa foi montada utilizando-se

um único hub padrão IEEE 802.3, que funciona

como um simples repetidor.

A topologia física e a topologia lógica dessa rede são, respectivamente,

Provas

Questão presente nas seguintes provas

Em um Switch com 24 portas IEEE 802.3 100BASE-T, todas funcionando em modo full-duplex, com 3 VLANs configuradas,

os números de domínios de colisão e de difusão são, respectivamente,

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container