Foram encontradas 260 questões.

O estudo dos princípios e técnicas pelas quais a

informação pode ser transformada da sua forma original

para outra ilegível, de forma que possa ser conhecida

apenas por seu destinatário (detentor da “chave

secreta”), o que a torna difícil de ser lida por alguém

não autorizado. Estamos descrevendo o conceito de:

Provas

Questão presente nas seguintes provas

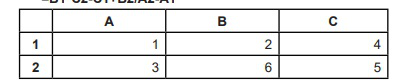

Com base em uma planilha eletrônica abaixo, do pacote da Microsoft Office ou do LibreOffice, assinale a alternativa que apresenta o resultado da fórmula: =B1*C2-C1+B2/A2-A1

Provas

Questão presente nas seguintes provas

A tecnologia para reconhecer caracteres por meio

de um longo texto escaneado, para obter um arquivo

editável por um processador de texto, é reconhecida

pela sigla (em inglês):

Provas

Questão presente nas seguintes provas

Se teclarmos simultaneamente a tecla CTRL e a tecla +

em um navegador de Internet, teremos como resultado:

Provas

Questão presente nas seguintes provas

Quanto às últimas versões do editor de apresentações

da Microsoft e o do LibreOffice, selecione a única

alternativa que esteja tecnicamente correta:

Provas

Questão presente nas seguintes provas

1035089

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: IBFC

Orgão: Câm. Feira Santana-BA

Disciplina: TI - Segurança da Informação

Banca: IBFC

Orgão: Câm. Feira Santana-BA

Provas:

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

Assinale, das alternativas abaixo, a única que NÃO

identifica correta e especificamente um algoritmo que

usa criptografa simétrica:

Provas

Questão presente nas seguintes provas

1035088

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: IBFC

Orgão: Câm. Feira Santana-BA

Disciplina: TI - Segurança da Informação

Banca: IBFC

Orgão: Câm. Feira Santana-BA

Provas:

Um dos mecanismos de segurança lógica que podem

ser implementado para garantir a integridade e a

autenticidade de um documento, mas não a sua

confidencialidade, é por meio:

Provas

Questão presente nas seguintes provas

1035087

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: IBFC

Orgão: Câm. Feira Santana-BA

Disciplina: TI - Segurança da Informação

Banca: IBFC

Orgão: Câm. Feira Santana-BA

Provas:

Uma das formas de se criar um sistema de detecção de

intrusão, ou da sigla em inglês IDS (Intrusion Detection

System), é por meio da implantação do protocolo, que

é também bastante utilizado em VPN (Virtual Private

Network), conhecido tecnicamente pela sigla:

Provas

Questão presente nas seguintes provas

1035086

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: IBFC

Orgão: Câm. Feira Santana-BA

Disciplina: TI - Segurança da Informação

Banca: IBFC

Orgão: Câm. Feira Santana-BA

Provas:

É um software nocivo do tipo spyware cuja finalidade é

registrar tudo o que é digitado, quase sempre a fim de

capturar senhas, números de cartão de crédito e afins.

Essa é a descrição técnica do:

Provas

Questão presente nas seguintes provas

1035085

Ano: 2018

Disciplina: TI - Redes de Computadores

Banca: IBFC

Orgão: Câm. Feira Santana-BA

Disciplina: TI - Redes de Computadores

Banca: IBFC

Orgão: Câm. Feira Santana-BA

Provas:

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

- TCP/IPUDP: User Datagram Protocol

Referente ao funcionamento básico do DHCP (Dynamic

Host Configuration Protocol), assinale a alternativa que

complete correta e respectivamente as lacunas da frase

abaixo:

Quando um computador (ou outro dispositivo) conecta-se a uma rede, o host/cliente DHCP envia um pacote ________ em _________ com uma requisição DHCP.

Quando um computador (ou outro dispositivo) conecta-se a uma rede, o host/cliente DHCP envia um pacote ________ em _________ com uma requisição DHCP.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container