Foram encontradas 60 questões.

1059198

Ano: 2018

Disciplina: TI - Redes de Computadores

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Redes de Computadores

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

No que diz respeito às diferenças entre VPN e PROXY, analise

as afirmativas a seguir:

I. Com uma VPN pode-se acessar qualquer website em qualquer sítio do mundo, enquanto que um PROXY funciona apenas para certas restrições geográficas e não pode ajudar caso se queira evitar firewalls. II. Com uma VPN, a velocidade da sua ligação não é influenciada pois elas oferecem algumas funcionalidades como proxies SOCKS e DNS inteligente, enquanto que com PROXY o mais provável é ter uma ligação muito lenta pois um proxy é de tecnologia inferior que não é capaz de oferecer ligações mais rápidas. III. VPN oferece um nível de criptografia elevado, tornando praticamente impossível para um hacker ou criminoso virtual intrometer-se na sua segurança online. Enquanto que PROXY oferece um nível de segurança muito baixo, pois não criptografa qualquer tráfego que passe pelos servidores, tornando-o vulnerável a criminosos virtuais e hackers.

Assinale a alternativa correta:

I. Com uma VPN pode-se acessar qualquer website em qualquer sítio do mundo, enquanto que um PROXY funciona apenas para certas restrições geográficas e não pode ajudar caso se queira evitar firewalls. II. Com uma VPN, a velocidade da sua ligação não é influenciada pois elas oferecem algumas funcionalidades como proxies SOCKS e DNS inteligente, enquanto que com PROXY o mais provável é ter uma ligação muito lenta pois um proxy é de tecnologia inferior que não é capaz de oferecer ligações mais rápidas. III. VPN oferece um nível de criptografia elevado, tornando praticamente impossível para um hacker ou criminoso virtual intrometer-se na sua segurança online. Enquanto que PROXY oferece um nível de segurança muito baixo, pois não criptografa qualquer tráfego que passe pelos servidores, tornando-o vulnerável a criminosos virtuais e hackers.

Assinale a alternativa correta:

Provas

Questão presente nas seguintes provas

1059197

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Segurança da Informação

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia AssimétricaTroca de Chaves Diffie-Hellman

- CriptografiaCriptografia de Curva Elíptica (ECC)

Certo método de criptografia utiliza duas chaves distintas, uma

pública, que pode ser livremente divulgada, e outra privada,

que deve ser mantida em segredo por seu proprietário.

Quando uma informação é codificada com uma das chaves,

somente a outra chave do par pode decodificá-la. A chave

privada pode ser armazenada de várias maneiras, como um

arquivo no computador, um smartcard ou um token. Exemplos

desse método criptográfico são RSA, DSA, ECC e Diffie-Hellman. Esse método é conhecido por criptografia de chaves:

Provas

Questão presente nas seguintes provas

1059196

Ano: 2018

Disciplina: TI - Redes de Computadores

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Redes de Computadores

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

Uma rede de computadores foi configurada por meio do IP

199.217.137.32/27, de acordo com a notação CIDR. Concluise que a máscara de rede para essa rede é:

Provas

Questão presente nas seguintes provas

1059195

Ano: 2018

Disciplina: TI - Redes de Computadores

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Redes de Computadores

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

Tendo por referência o modelo OSI/ISO, a detecção e correção

de erros é função principal da camada denominada:

Provas

Questão presente nas seguintes provas

1059194

Ano: 2018

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

RAID é uma sigla que tem por significado “Redundant Array

of Independent Disks”, uma tecnologia baseada em montar

arranjos nos quais dois ou mais hard drives e/ou memórias

SSDs operam em conjunto com o objetivo de aprimorar a

segurança e performance de computadores, servidores e

storages. Nesse sentido, observe a figura abaixo.

Esse tipo de RAID possui as características listadas a seguir:

• Os drivers são espelhados. • Caso um dos discos falhe, o outro possui uma cópia exata dos dados do disco que falhou. • Para o disco virtual, a taxa de leitura é duas vezes maior do que a de um disco único e a taxa de escrita é a mesma. • Só aceita dois discos e tem como desvantagem só utilizar metade da capacidade dos dois discos como área útil.

Esse esquema faz referência ao RAID do tipo:

Esse tipo de RAID possui as características listadas a seguir:

• Os drivers são espelhados. • Caso um dos discos falhe, o outro possui uma cópia exata dos dados do disco que falhou. • Para o disco virtual, a taxa de leitura é duas vezes maior do que a de um disco único e a taxa de escrita é a mesma. • Só aceita dois discos e tem como desvantagem só utilizar metade da capacidade dos dois discos como área útil.

Esse esquema faz referência ao RAID do tipo:

Provas

Questão presente nas seguintes provas

1059193

Ano: 2018

Disciplina: TI - Redes de Computadores

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Redes de Computadores

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

No que diz respeito às redes de computadores, dois recursos

amplamente utilizados atualmente são:

( I ) Possibilita fazer a configuração automática e dinâmica de computadores que estejam ligados a uma rede TCP/IP. Para isso, utiliza um modelo cliente-servidor, sendo que o servidor faz gestão centralizada dos endereços IP que são usados na rede. Esse recurso permite a atribuição automática de endereços IP às máquinas cliente. ( II ) Funciona como um sistema de tradução de endereços IP para nomes de domínios. Esse recurso permite a um internauta digitar um mneumônico como http://cmsjm. rj.gov.br/ para o site da Câmara Municipal de São de Meriti, por exemplo, ao invés do endereço IP correspondente.

Esses recursos são conhecidos, respectivamente, pelas siglas:

( I ) Possibilita fazer a configuração automática e dinâmica de computadores que estejam ligados a uma rede TCP/IP. Para isso, utiliza um modelo cliente-servidor, sendo que o servidor faz gestão centralizada dos endereços IP que são usados na rede. Esse recurso permite a atribuição automática de endereços IP às máquinas cliente. ( II ) Funciona como um sistema de tradução de endereços IP para nomes de domínios. Esse recurso permite a um internauta digitar um mneumônico como http://cmsjm. rj.gov.br/ para o site da Câmara Municipal de São de Meriti, por exemplo, ao invés do endereço IP correspondente.

Esses recursos são conhecidos, respectivamente, pelas siglas:

Provas

Questão presente nas seguintes provas

1059192

Ano: 2018

Disciplina: TI - Sistemas Operacionais

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Sistemas Operacionais

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

- LinuxRedes no LinuxFerramentas de Rede (Linux)netstat (Linux)

- LinuxRedes no LinuxFerramentas de Rede (Linux)traceroute

- WindowsLinha de Comando (Windows)netstat (Windows)

- WindowsLinha de Comando (Windows)nslookup

Tanto no ambiente Windows como no Linux existem diversos

utilitários de problemas de rede. Nesse contexto, relacione

os nomes dos utilitários a seguir com as correspondentes

descrições de suas funções:

(1) traceroute (2) nslookup (3) netstat

✓ O utilitário serve para traduzir nomes de domínio para os números IP correspondentes. Com seu resultado, pode-se consultar os servidores de DNS espalhados na Internet para resolver uma consulta e descobrir o endereço. ✓ O utilitário serve para mostrar as conexões ativas atualmente com o computador em questão. Com seu resultado, pode-se listar na tela todas as conexões TCP/IP em andamento, além de existir uma opção para mostrar o conteúdo da tabela de roteamento. ✓ O utilitário serve para mostrar ao administrador de rede por onde um pacote IP trafega quando é enviado. Com seu resultado, pode-se verificar em qual ponto uma comunicação pode estar rompida ou com tráfego congestionado.

As descrições correspondem respectivamente aos utilitários:

(1) traceroute (2) nslookup (3) netstat

✓ O utilitário serve para traduzir nomes de domínio para os números IP correspondentes. Com seu resultado, pode-se consultar os servidores de DNS espalhados na Internet para resolver uma consulta e descobrir o endereço. ✓ O utilitário serve para mostrar as conexões ativas atualmente com o computador em questão. Com seu resultado, pode-se listar na tela todas as conexões TCP/IP em andamento, além de existir uma opção para mostrar o conteúdo da tabela de roteamento. ✓ O utilitário serve para mostrar ao administrador de rede por onde um pacote IP trafega quando é enviado. Com seu resultado, pode-se verificar em qual ponto uma comunicação pode estar rompida ou com tráfego congestionado.

As descrições correspondem respectivamente aos utilitários:

Provas

Questão presente nas seguintes provas

1059191

Ano: 2018

Disciplina: TI - Sistemas Operacionais

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Sistemas Operacionais

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

A maioria das distribuições Linux já conta com um utilitário

para configuração da interface de rede. Um comando configura

as interfaces de rede e seus parâmetros, por meio da sintaxe

ifconfig interface parâmetros. Dois parâmetros possíveis,são:

( I ) habilita uma interface de rede. ( II )indica a máscara de sub-rede para a interface.

Os parâmetros caracterizados em (I) e em (II) são respectivamente:

( I ) habilita uma interface de rede. ( II )indica a máscara de sub-rede para a interface.

Os parâmetros caracterizados em (I) e em (II) são respectivamente:

Provas

Questão presente nas seguintes provas

1059185

Ano: 2018

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

Avalie se as afirmações a seguir, relativas à folha de estilo

externa do CSS, são falsas (F) ou verdadeiras (V):

✓ Ideal para ser aplicada exclusivamente à página principal do site. ✓ Sintaxe é <head>...<link rel="stylesheet" type="text/css" href="nome_arquivo.css">...</head>. ✓ As regras CSS são declaradas em um arquivo separado dos documentos HTML para os quais foram criadas.

As afirmações são respectivamente:

✓ Ideal para ser aplicada exclusivamente à página principal do site. ✓ Sintaxe é <head>...<link rel="stylesheet" type="text/css" href="nome_arquivo.css">...</head>. ✓ As regras CSS são declaradas em um arquivo separado dos documentos HTML para os quais foram criadas.

As afirmações são respectivamente:

Provas

Questão presente nas seguintes provas

1059176

Ano: 2018

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

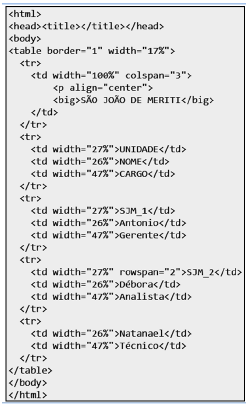

Observe o código abaixo em HTML:

O código gera a seguinte tabela:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container