Foram encontradas 290 questões.

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Câm. Várzea Grande-MT

Quando um usuário de computador abre seu e-mail e recebe uma mensagem com aviso de um site de e-commerce, com o logo da empresa, com todas as características de uma mensagem "normal", orientando-o a clicar em um link na mensagem, que um leva a um site falso, no qual o usuário coloca seus dados da conta desse e-commerce e, neste caso, passa a ficar vulnerável, está-se diante de um ataque denominado:

Provas

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Câm. Várzea Grande-MT

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasSpoofingIP Spoofing

Em uma rede de computadores de uma empresa, foi identificado um ataque, no qual o invasor enviou uma rápida sequência de solicitações de Ping para um endereço de broadcast, de modo que o servidor de broadcast encaminhou todas as respostas não para o endereço do invasor, mas para o do servidor-alvo. Esse tipo de ataque de negação de serviço é conhecido como:

Provas

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Câm. Várzea Grande-MT

Em uma empresa, foi estabelecida, pela equipe de segurança de dados, a necessidade de se ter um requisito de segurança que indique que somente partes autorizadas podem modificar uma informação, de modo que haja a garantia de que uma mensagem não foi alterada indevidamente antes de chegar ao receptor. Esse requisito também é conhecido como:

Provas

Disciplina: TI - Sistemas Operacionais

Banca: SELECON

Orgão: Câm. Várzea Grande-MT

Um usuário de um computador, com sistema operacional Linux, precisa acessar o diretório no qual estão os arquivos de configuração para esse computador. Esse diretório é o:

Provas

Disciplina: TI - Sistemas Operacionais

Banca: SELECON

Orgão: Câm. Várzea Grande-MT

Uma ferramenta que vem com o MS Windows 10 e que serve para implantar um firewall em um computador pessoal, com esse sistema operacional, é:

Provas

Considere a tabela TB4, pertencente a um esquema X de um banco de dados, que usa um modelo de dados relacional:

TB4 (cmp1, cmp2, cmp3, cmp4, cmp5, cmp6)

no qual a chave primária é composta por cmp1+cmp2 e as dependências funcionais são:

cmp1 +cmp2 -> cmp3, cmp4, cmp5, cmp6 cmp4->cmp6.

Neste caso, a TB4 está normalizada na:

Provas

Considere a seguinte tabela TB3, pertencente ao banco de dados BD2:

CODPECA | DESC | QUANT | VALOR |

AX12 | Ferro | 104 | 17.99 |

BH22 | Torradeira | 95 | 34.99 |

CA14 | Frigideira | 23 | 19.95 |

CX11 | Triturador | 112 | 57,99 |

A execução da consulta SQL:

SELECT CODPECA

FROM TB3

WHERE QUANT> 100

vai gerar a tabela resposta:

Provas

Um analista de banco de dados (BD) iniciou uma transação em um BD usando o comando SQL "BEGIN TRANSACTION". Contudo, para finalizar e efetivar essa transação, salvando o que foi realizado, ele deve inserir, ao final da transação, o comando SQL:

Provas

Seja o banco de dados (BD) TST1, que possui um usuário User1 e a tabela TB1 , que é manipulado pelo administrador. No caso de um administrador de BD usar um comando SQL para conceder ao usuário User1 o privilégio de alteração dos dados contidos nos registros da tabela TB1, o comando a ser dado é o GRANT:

Provas

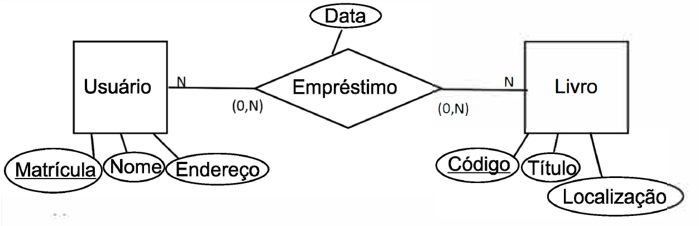

Seja o seguinte Diagrama Entidade-Relacionamento (DER), baseado no modelo de Peter Chen:

Uma observação obtida deste DER é que um:

Provas

Caderno Container