Foram encontradas 1.130 questões.

Via de regra configura-se a porta do Proxy Squid nas máquinas que terão acesso à Internet com o número:

Provas

O serviço AAA (autenticação, autorização e contabilização / Authentication. Authorization e Accounting) são usados para prover segurança ao acesso a ambientes de redes VPN (Rede Virtual Provada / Virtual Private Network) de acesso remoto. Quando uma solicitação para estabelecer um contato vem de um cliente discado, é encaminhada para um servidor AAA. O servidor AAA verifica o seguinte:

I - quem você é.

II - o que você está autorizado a fazer.

III - o que você de fato faz.

Considerando (V) para verdadeiro e (F) para falso, I, II e III são, respectivamente:

Provas

Em uma conexão entre duas redes de empresas diferentes através da Internet (Empresa 1: 10.0.0.0/24 e Empresa 2: 172.16.0.0/24) é necessário que ocorra:

I - A execução do NAT na saída das duas redes.

II - O bloqueio das portas 80, 20 e 21 na saída das duas redes.

Das afirmações acima:

Provas

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

- CriptografiaCriptografia de HashMD5

Complete a lacuna faltante com base em seus conhecimentos sobre Autenticação Digest Avançada no Microsoft IIS 6.0. Na Autenticação Digest avançada, as credenciais do usuário são armazenadas no controlador de domínio AD como um . Como as credenciais são armazenadas no Active Directory de forma criptografada, as senhas de usuário praticamente não podem ser descobertas por ninguém com acesso ao controlador de domínio, nem mesmo pelo administrador deste.

Provas

Considerando a Terminologia BC (Endereço de Broadcast), AD (Endereço de host válido) e ID (Endereço de Rede) em rede IP versão 4, as opções I, II, III e IV abaixo estão associadas respectivamente a:

I - 192.168.0.23/26

II - 200.245.82.66/27

III - 198.10.10.0/24

IV - 63.15.9.255/22

Provas

O caminho padrão onde são armazenados os dados do AD em um ambiente Windows 2003 é o:

Provas

Considere a Tabela abaixo para responder a esta questão.

| ORDER | PART NUMBER | NOME PRODUTO | QUANTIDADE | VALOR UNITÁRIO | VALOR TOTAL |

| 789 | 900321-4 | Jaleco | 13 | R$ 80,00 | R$ 1.040,00 |

| 901 | 900358-2 | Bota | 35 | R$ 120,00 | R$ 4.200,00 |

| 145 | 901112-8 | Boné | 80 | R$ 18,00 | R$ 1.440,00 |

| 1982 | 902123-1 | Cinta | 45 | R$ 34,00 | R$ 1.530,00 |

| 117 | 900500-4 | Colete | 12 | R$ 78,00 | R$ 936,00 |

I - Para normalizarmos esta tabela na 2ª. Forma normal devemos criar a tabela de Produtos que conterá os atributos PART NUMBER e NOME PRODUTO.

II - Com a execução da etapa contida em I e se eliminarmos a coluna VALOR TOTAL teremos o normalização na 3ª. Forma Normal.

Provas

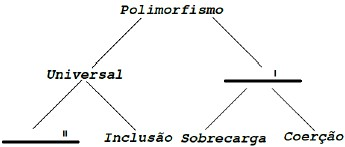

Uma taxonomia amplamente utilizada para descrever polimorfismo é apresentada na figura abaixo. As lacunas I e II devem ser preenchidas respectivamente com:

Provas

As opções I e II se relacionam, respectivamente, a:

I - São procedimentos especiais que são sensíveis a eventos, ou seja, que reagem a eventos. Têm por função garantir as regras de negócio ou de integridade no momento em que ocorrem eventos de modificação de dados numa base de dados.

II - É um conjunto de comandos, ao qual é atribuído um nome. Este conjunto fica armazenado no Banco de Dados e pode ser chamado a qualquer momento tanto pelo DBMS (Sistema Gerenciador de Banco de Dados / Data Base Management System) quanto por um sistema que faz interface com o mesmo.

Provas

- Banco de Dados RelacionalTipos de ChavesChave Estrangeira

- SQLConceitos e Fundamentos de SQL

- SQLDMLSELECTJOINs

Responda esta questão com base em seus conhecimentos em comandos SQL.

I - O Inner Join é utilizado nas situações em que você quer selecionar os registros de duas tabelas, desde que as mesmas possuam informações cruzadas (relacionadas) através de uma chave estrangeira simples.

II - Com o Outer Join os registros que não retornados não necessariamente estão nas duas tabelas. Este comando retorna a quantidade de registros nesta condição.

Das opções acima:

Provas

Caderno Container