Foram encontradas 120 questões.

Richard Stevens. TCP/IP ilustrated, vol. 1.

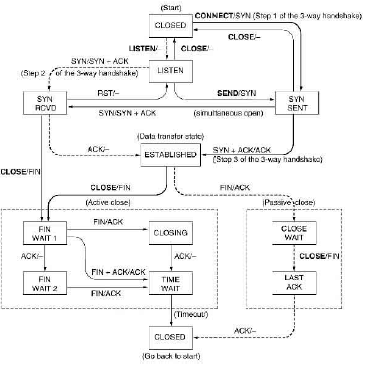

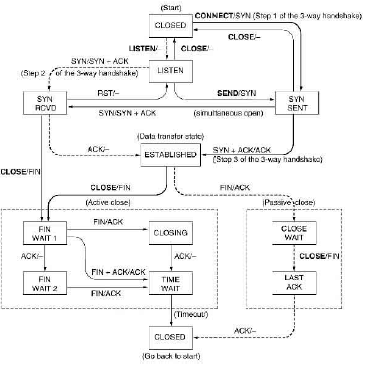

Com base na máquina de estados do TCP mostrada na figura acima, julgue o próximo item.

Quando a máquina de estados TCP recebe um pacote com os bits SYN e FIN, é feita uma transição para o estado CLOSE WAIT. Essa transição é um exemplo de vulnerabilidade na máquina de estados TCP.

Provas

Richard Stevens. TCP/IP ilustrated, vol. 1.

Com base na máquina de estados do TCP mostrada na figura acima, julgue o próximo item.

No estado CLOSE WAIT, ao se utilizar o temporizador keep-alive, o TCP poderia inicializar a conexão. O valor padrão para o temporizador keep-alive é de 30 minutos, o que significa que a máquina de estados permaneceria congelada pelo menos por esse período.

Provas

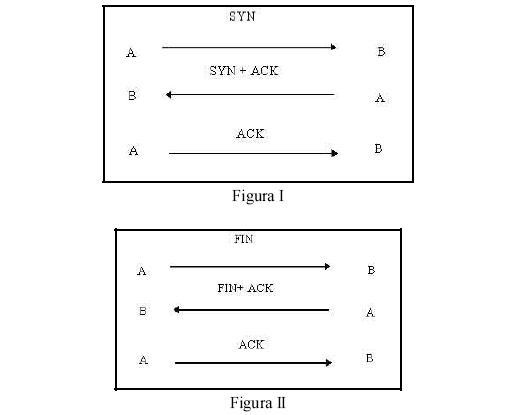

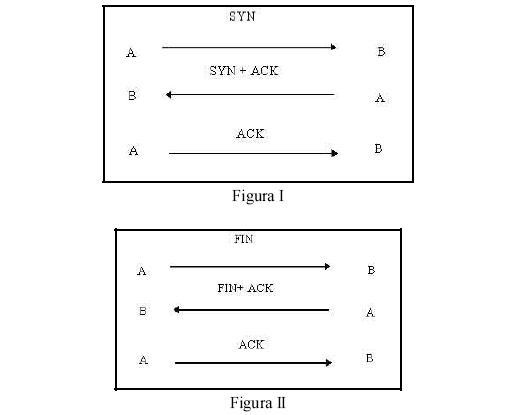

Com relação a conceitos de segurança no protocolo TCP/IP,

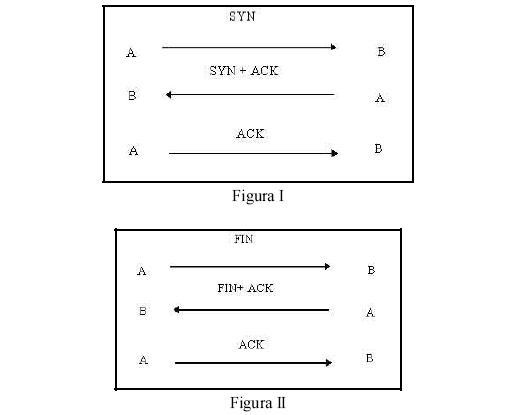

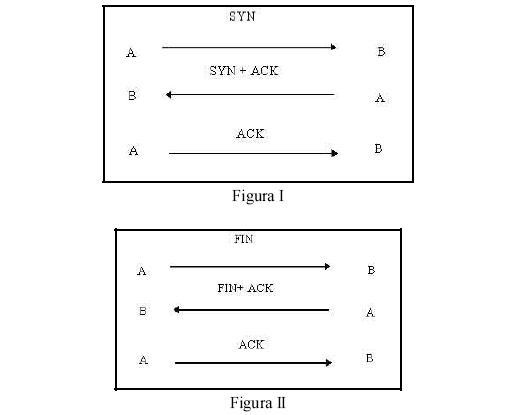

julgue os itens a seguir, considerando as figuras I e II acima.

O TCP não envia nada na conexão se não existem dados a serem enviados. Esta característica dificulta distinguir o silêncio da conexão quando uma conexão é interrompida.

Provas

Com relação a conceitos de segurança no protocolo TCP/IP,

julgue os itens a seguir, considerando as figuras I e II acima.

A figura II mostra um protocolo de 3 caminhos (3-way-handshake) para terminar uma conexão. Nesse caso, FIN representa um flag do cabeçalho TCP que faz referência à terminação da conexão.

Provas

Com relação a conceitos de segurança no protocolo TCP/IP,

julgue os itens a seguir, considerando as figuras I e II acima.

O diagrama da figura I mostra que, quando B recebe um SYN de A, deve responder com outro SYN e uma confirmação (acknowledge) de ter recebido o SYN enviado por A. Essa confirmação é representada pelo SYN+ACK na figura I. O ACK é um campo de 16 bits no cabeçalho TCP.

Provas

Com relação a conceitos de segurança no protocolo TCP/IP,

julgue os itens a seguir, considerando as figuras I e II acima.

O diagrama da figura I exemplifica o estabelecimento de uma conexão no protocolo TCP/IP. O segmento inicial é identificado pelo bit SYN, que é colocado em 1 no cabeçalho TCP. Se o bit SYN tem valor 1, uma seqüência de 32 bits no cabeçalho TCP é interpretada como o ISN (initial sequence number).

Provas

No que se refere a conceitos de segurança e administração do sistema operacional Windows, julgue os itens seguintes.

O logon único é um método de autenticação que permite a um usuário com conta de domínio efetuar o logon uma única vez, usando senha ou smart card, e então obter acesso a servidores remotos sem precisar apresentar suas credenciais novamente. Esse método funciona somente para conexões remotas de um computador com Windows Vista para um servidor de terminal com Windows Server Longhorn e para conexões remotas entre dois servidores embasados no Windows Server Longhorn.

Provas

Quanto a conceitos de segurança e administração dos sistemas Linux e OpenBSD, julgue os itens de 58 a 62.

No OpenBSD, para se poder rotear pacotes entre diferentes interfaces de rede, seja para IPv4 ou IPv6, é necessário adicionar as linhas ![]() e

e ![]() ao arquivo

ao arquivo ![]()

Provas

Considerando a figura acima, julgue os itens que se seguem,

acerca de criptografia.

O módulo E na figura corresponde a um algoritmo de encriptação ou codificação e o elemento Ke corresponde à chave de encriptação ou codificação. Dessa forma, Ciphertext = E(Ke, Plaintext).

Provas

1 #include <stdlib. h>

2 #include <stdio. h>

3 char* read_POST() {

4 int query_size=atoi(getenv("CONTENT_LENGTH"));

5 char* query_string = (char*) malloc(query_size);

6 if (query_string != NULL)

7 fread(query_string,query_size,1,stdin);

8 return query_string;

9 }

10 #define MAXSTRINGLENGTH 255

11 char myString[MAXSTRINGLENGTH + sizeof('\0')];

12 char* query = read_POST();

13 assert(query != NULL);

14 strncpy(myString,query,MAXSTRINGLENGTH);

15 myString[MAXSTRINGLENGTH]='\0';

Considerando o trecho de código em linguagem C acima, julgue o próximo item.

As linhas de 13 a 15 mostram um trecho de código que permite verificar se não existe overflow de memória. A utilização da função strcpy() para essa verificação seria mais segura que a utilização da função strncpy().

Provas

Caderno Container