Foram encontradas 50 questões.

Nos tempos atuais de home office, as VPN cresceram de importância, mas nem todas as VPN são iguais nem arquitetadas da mesma forma e, dependendo do protocolo VPN, aspectos como velocidade, capacidade ou até mesmo segurança e vulnerabilidades de privacidade podem diferir. Uma VPN transmite seu tráfego online por meio de túneis criptografados conduzindo-os até servidores VPN que designam um novo endereço IP ao seu dispositivo. Nesse contexto, dois protocolos são os mais utilizados nos dias atuais, tendo por características:

I. É um protocolo bastante popular e muito seguro, usado por muitos provedores VPN, funcionando tanto com protocolos de internet TCP quanto com UDP. Como vantagens é um protocolo de código aberto, é versátil no que diz respeito a uso, maior segurança, além de ignorar a maioria dos firewalls, fazendo com que não haja problemas em sua utilização. Como desvantagem, é um protocolo bastante complexo, o que pode ser um problema para usuários menos experientes. Constitui a melhor escolha em termos de segurança, principalmente para conexão às redes públicas de wifi.

II. É o protocolo responsável por lançar as bases para uma conexão V P N segura, tendo estabelecido conexões criptografadas e autenticadas. Foi desenvolvido pela Microsoft e pela Cisco especialmente para agir de modo estável e seguro. Como vantagens: é estável; opera com os melhores algoritmos de criptografia, fazendo com que ele seja um dos protocolos VPN's mais seguros; é rápido e veloz com baixo consumo de banda de conexão, além de ignorar firewalls. Como desvantagens, não é compatível com muitos sistemas e usa o método Diffie Hellman para processar chaves públicas na criptografia do fluxo de dados, que pode comprometer a segurança e a privacidade dos usuários.

Os protocolos caracterizados em I e II são conhecidos, respectivamente, por:

Provas

Uma Política de Segurança da Informação bem definida é a base para garantir o correto uso da informação, o que inclui a instalação de um firewall como um dispositivo de segurança da rede que monitora o tráfego de rede de entrada e saída e decide permitir ou bloquear tráfegos específicos de acordo com um conjunto definido de regras de segurança. Na configuração de firewalls, são implementados três tipos.

I. É o mais antigo e comum, inserido entre uma rede confiável e outra não confiável, operando nas camadas de rede e de transporte, tomando suas decisões baseadas no endereço IP e nos campos dos pacotes. Nessa configuração, permite ou proíbe o forward usando informações contidas nos cabeçalhos dos pacotes.

II. É implantado entre a aplicação de um cliente e a internet, segundo a arquitetura cliente/servidor, como um navegador web, servindo como ponte de acesso para a internet ou da internet. Nessa configuração, é feita uma conexão entre o cliente e o proxy, e outra entre o proxy e o servidor desejado. É empregado para registrar o uso da internet e para bloquear o acesso a um site da web.

III. É o tipo que provê o nível mais alto de segurança; atua na camada de aplicação da arquitetura TCP/IP, resultando em maior segurança em aplicações específicas, como por exemplo, serviços de FTP, Telnet, SNMP e garante que não existam conexões entre hosts externos e internos. Nessa configuração, é um tipo de firewall que fornece um maior grau de proteção, mas que apesar de eficiente, pode degradar a performance da rede.

Os três tipos descritos em I, II e lII são denominados, respectivamente, firewalls:

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Quando se pensa em segurança, inclui-se a da informação, que tem como objetivo proteger as dados de uma determinada pessoa ou empresa, não somente no aspecto corporativo, pois na medida em que as informações são geradas, as empresas armazenam e as distribuem para gerir seus negócios, com isso aumentando os riscos a que os dados ficam expostos. Atualmente, entre os princípios básicos da segurança da informação que atualmente norteiam a análise, o planejamento e a implementação da segurança dos dados, quatro são detalhados a seguir.

I. Consiste em garantir que apenas as pessoas que estão autorizadas a ter acesso à informação são capazes de fazê-lo.

II. Consiste na garantia de que as informações serão protegidas contra alterações não autorizadas e mantidas sua exatidão, tal qual como foi armazenada e disponibilizada.

III. Consiste em assegurar que os sistemas de informação e a informação estarão disponíveis e operacionais quando necessários, apoiando, assim, os processos de negócios.

IV. Consiste em garantir que a informação seja verdadeira, de fonte segura e que não sofreu alterações em seu percurso.

Os princípios detalhados em I, II, III e IV são denominados, respectivamente:

Provas

No que diz respeito à segurança física de equipamentos de informática, três dispositivos devem ser instalados na entrada da alimentação elétrica de equipamentos de informática, particularmente os servidores de rede. As características de dois desses dispositivos são:

I. É o equipamento mais simples, que exerce sua função impedindo que flutuações na corrente elétrica passem diretamente ao sistema causando danos. Nesse dispositivo, o fusível é a única proteção existente. Em caso de uma brusca oscilação de energia ou mesmo queda, o fusível queima e esse dispositivo se sacrifica no lugar do equipamento sob proteção.

II. É o equipamento que busca manter a voltagem fornecida pela concessionária de energia elétrica em níveis próximos ao valor nominal. A função é manter a alimentação da carga o mais próximo possível da nominal (110/127V ou 220V).

Os dispositivos de proteção descritos em I e II são denominados, respectivamente:

Provas

No que se refere softwares maliciosos na internet, um é definido como um conjunto de programas e técnicas que permite esconder e assegurar a presença de um invasor ou de outro código malicioso em um computador comprometido, para uso com os seguintes objetivos:

- remover evidências em arquivos de log,

- instalar outros códigos maliciosos, como backdoors, para assegurar o acesso futuro ao computador infectado,

- esconder atividades e informações, como arquivos, diretórios, processos, chaves de registro e conexões de rede,

- mapear potenciais vulnerabilidades em outros computadores, por meio de varreduras na rede e

- capturar informações da rede onde o computador comprometido está localizado, pela interceptação de tráfego.

Esse software malicioso é conhecido por:

Provas

O IDS (Intrusion Detection System) é um sistema de detecção de intrusão, um componente essencial em um ambiente corporativo, que possibilita a coleta e o uso de informações dos diversos tipos de ataques em prol da defesa de toda uma infraestrutura de rede. Dessa forma, é possível identificar pontos ou tentativas de invasão, dando permissão para registro e possibilitando a melhoria contínua do ambiente de segurança. Entre os tipos existentes, dois são caracterizados a seguir.

I. Este IDS monitora o tráfego do segmento de rede, geralmente com a interface de rede atuando em modo promíscuo. A detecção é realizada com a captura e análise dos cabeçalhos e conteúdos dos pacotes, que são comparados com padrões ou assinaturas conhecidas. É um tipo eficiente contra ataques como port scanning, IP spoofing ou SYN flooding.

II. Este I D S se baseia em algum tipo de conhecimento, na qual as detecções são realizadas a partir de uma base de dados com informações sobre ataques conhecidos. Seu funcionamento é semelhante a um antivírus, no qual o IDS procura por um padrão ou uma assinatura de ataque que esteja na base de dados. Um conjunto de assinaturas representa tipos de conexões e tráfegos, que podem indicar um ataque em progresso. A taxa de erros desse método é considerada aceitável e boa, porém depende da atualização constante da base de conhecimentos que, por sua vez, depende do sistema operacional, da versão, da plataforma e da aplicação.

Os tipos de IDS caracterizados em I e II são denominados, respectivamente:

Provas

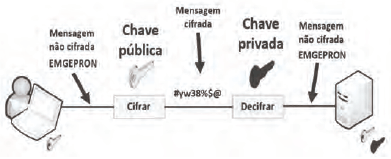

A criptografia é a ciência e arte de escrever mensagens em forma cifrada ou em código, constituindo um dos principais mecanismos de segurança que se pode usar para se proteger dos riscos associados ao uso da Internet. Entre os métodos utilizados, um é ilustrado por meio da figura e das características a seguir.

- Utiliza duas chaves distintas, uma pública, que pode ser livremente divulgada, e uma privada, que deve ser mantida em segredo por seu dono.

- Quando uma informação é codificada com uma das chaves, somente a outra chave do par pode decodificá-la.

- A chave privada pode ser armazenada de diferentes maneiras, como um arquivo no computador, um smartcard ou um token.

- Exemplos desse método criptográfico são RSA, DSA, ECC e Diffie-Hellman.

Esse método é conhecido como criptografia de chaves:

Provas

A Lei Geral de Proteção de Dados Pessoais é regida pela Lei nº 13.709, de 14 de agosto de 2018. No seu Art. 5º, ficou estabelecida a existência de duas pessoas naturais ou jurídicas, de direito público ou privado, com competências bem definidas. À primeira cabem as decisões referentes ao tratamento de dados pessoais e, à segunda, a realização em si do tratamento de dados pessoais. Essas pessoas naturais ou jurídicas são denominadas, respectivamente:

Provas

A arquitetura OLAP representa um método que garante que os dados corporativos sejam analisados de forma mais ágil, consistente e interativa pelos gerentes, analistas, executivos e outros interessados nas informações. Constitui uma interface com o usuário e não uma forma de armazenamento de dados, porém se utiliza do armazenamento para poder apresentar as informações. Entre os métodos de armazenamento, quatro são descritos a seguir.

I. Os dados são armazenados de forma relacional.

II. Os dados são armazenados de forma multidimensional.

III. Uma combinação dos métodos caracterizados em I e em II.

IV. O conjunto de dados multidimensionais deve ser criado no servidor e transferido para o desktop, além de permitir portabilidade aos usuários OLAP que não possuem acesso direto ao servidor.

O métodos descritos em I, II, III e IV são conhecidos, respectivamente, pelas siglas:

Provas

De acordo com o Modelo OSI/ISO, a camada de rede é responsável pelo endereçamento dos pacotes de rede, também conhecidos por datagramas, associando endereços lógicos (IP ou Internet Protocol) aos físicos (MAC), de forma que os pacotes cheguem corretamente ao destino. Entre os principais protocolos desta camada, são funções do ARP /ICMP, respectivamente:

Provas

Caderno Container