Foram encontradas 50 questões.

A segurança de rede refere-se às tecnologias, políticas, pessoas e procedimentos que defendem qualquer infraestrutura de comunicação contra ataques cibernéticos, acesso não autorizado e perda de dados. Além da própria rede, eles também protegem o tráfego e os ativos acessíveis à rede na borda da rede e dentro do perímetro. Entre as soluções adotadas pelas instituições que visam garantir a segurança em redes, um termo está associado a um dispositivo que monitora, filtra e controla o tráfego de rede de entrada e saída com base em regras de segurança predefinidas. Atuando como uma barreira entre redes internas e externas não confiáveis, ele funciona inspecionando pacotes de dados e optando por bloqueá-los ou permiti-los. Por exemplo, uma instituição financeira pode configurar essa solução para bloquear o tráfego proveniente de endereços IP não autorizados, enquanto ainda permite que o tráfego legítimo passe. Isso mitiga uma possível violação sem interromper as operações principais. Essa solução está associada a um termo conhecido como:

Provas

Há dois tipos de configurações bidirecionais usados na comunicação em uma rede Ethernet, descritas a seguir.

I. Essa configuração depende do fluxo de dados unidirecional quando o envio e o recebimento de dados não são executados ao mesmo tempo. Isso é semelhante à forma de funcionamento de walkie-talkies à medida que apenas uma pessoa pode falar por vez. Se alguém fala com outra pessoa já falando, ocorre uma colisão. Dessa forma, essa modalidade de comunicação implementa CSMA/CD para ajudar a reduzir o potencial de colisões e as detectar quando elas acontecerem. É um modo de transmissão que apresenta problemas de desempenho devido à espera constante, porque os dados só podem fluir em uma direção por vez.

Il. Essa configuração tem como característica o fluxo de dados ser bidirecional, em que os dados podem ser enviados e recebidos ao mesmo tempo. O suporte bidirecional aprimora o desempenho, reduzindo o tempo de espera entre as transmissões. Grande parte das placas de rede Ethernet, Fast Ethernet e Gigabit Ethernet vendidas atualmente oferecem recursos dessa configuração. Nessa modalidade, o circuito de detecção de colisões é desabilitado. Os quadros enviados pelos dois nós finais conectados não podem colidir porque os nós finais usam dois circuitos separados no cabo de rede. Cada conexão usa apenas uma porta. As configurações descritas em I e em Il são conhecidas, respectivamente, como:

Provas

O Linux é cada vez mais adotado por pessoas programadoras que trabalham com linguagens como JavaScript, PHP e Python. Um comando Linux nada mais é que uma instrução que o usuário digita na linha de comando de um terminal para realizar uma ação. Entre esses comandos, enquanto um modifica as permissões de acesso de arquivos e diretórios, sendo utilizado para conceder ou revogar permissões de leitura, gravação e execução para o proprietário, grupo e outros usuários, outro executa comandos Linux com privilégios de superusuário, sendo bastante útil especialmente em situações que exigem permissões administrativas. Esses dois comandos são, respectivamente:

Provas

De forma similar ao Windows 10/11 BR, as “distros” utilizam sistemas de arquivos padronizados, na instalação. A virtualização permite executar múltiplos sistemas operacionais, isolados em um único hardware físico, que funciona como hospedeiro, otimizando recursos e reduzindo custos com servidores. No contexto do Windows 10BR (host) e Oracle Linux (guest), utiliza-se hipervisores para criar máquinas virtuais 32/64 bits, suportando operações seguras, consolidação de cargas de trabalho e emulação de hardware. Dois exemplos de sistemas de arquivos, um empregado pelo Windows 10/11 e outro pelo Linux e um exemplo dos hipervisores é conhecido como Oracle:

Provas

Na operação dos microcomputadores e notebooks, o gerenciamento de memória é responsável por controlar a memória principal (RAM) e a memória secundária, para maximizar a eficiência dos processos. Nesse sentido, utiliza três processos, descritos a seguir:

I. emprega espaços de armazenamento para simular mais RAM usando disco ou SSD, movendo dados via swap,

Il. emprega áreas de tamanho fixo, para eliminar fragmentação externa, e

IIl. emprega áreas de tamanho variável, para organizar porções lógicas.

Esses três processos são denominados, respectivamente:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: EMGEPRON

No funcionamento dos sistemas operacionais, existe um processo de gerenciamento de dados permite que um computador armazene temporariamente informações em um buffer, em um disco rígido ou em um SSD, antes de enviá-las para um dispositivo de saída, como uma impressora. Esse método é amplamente utilizado em S.O. para otimizar o uso de recursos e melhorar a eficiência na execução de tarefas que envolvem dispositivos periféricos. Essa técnica é conhecida como:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: EMGEPRON

A sigla RAID tem por significado "Redundant Array of Independent Disks" e representa uma tecnologia de armazenamento que combina dois ou mais discos rígidos (HDs ou SSDs) em uma única unidade lógica para aumentar o desempenho, a segurança dos dados ou ambos. Dentre os tipos de RAID, dois são caracterizados a seguir.

I. é teoricamente referido como um "Divisor de Espelhos”, uma configuração que funciona corretamente com um mínimo de quatro discos, onde cada disco é pareado em dois para espelhamento. Isso pode ser entendido pelo fato de que com menos de 6 discos, esse tipo teria três grupos desenvolvidos. Os dados dentro do grupo são espelhados em ambos os discos, o que significa que, se um determinado grupo tiver o Disco 1 e o Disco 2 contidos em um grupo, os dados no Disco 1 serão exatamente os mesmos que no Disco 2. Os grupos, no entanto, são divididos.

Il. é uma configuração aninhada e chamada de "Espelho de Divisões", embora possa funcionar perfeitamente em três discos. No entanto, é implementado na maioria das vezes em quatro discos e, para isso, é preciso considerar seis discos que são organizados em dois grupos de 3 discos. Os dados em cada grupo são divididos, onde cada bloco está associado a um disco diferente. No grupo, os dados são espelhados no disco que possui o mesmo bloco do primeiro grupo. Esta é a razão pela qual é referido como um espelho de divisões em teoria.

Os tipos caracterizados em I e em Il são referenciados, respectivamente, como:

Provas

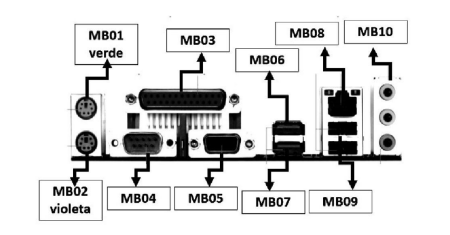

No que diz respeito à arquitetura dos microcomputadores e ao hardware, a figura apresenta diversos conectores existentes em uma placa mãe e no painel traseiro do gabinete de um microcomputador versão desktop.

Os conectores identificados pelas siglas MB01, MB03, MB07, MB08 e MB09 são conhecidos, respectivamente, pelas siglas:

Provas

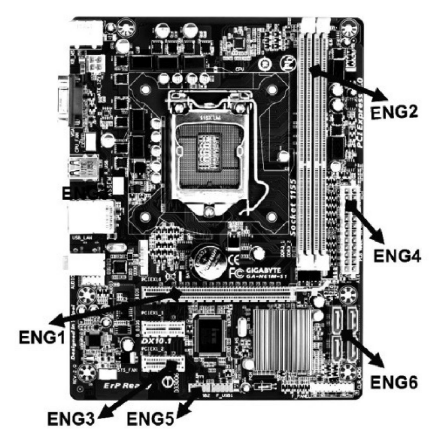

A figura abaixo ilustra um tipo de placa mãe, empregada na configuração de microcomputadores Intel.

Os componentes de hardware conhecidos por barramento SATA e slot de memória RAM DDR estão identificados, respectivamente, como:

Provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par TrançadoPadrões de Cabo

Atualmente, em redes de computadores cabeadas, existem diversas categorias de cabos de par trançado, das quais três são descritas a seguir:

l. É um cabo que substitui o cabo categoria 5 e por padrão trabalha em redes 10/100/1000Mbps a uma distância de 100m.

Il. É um cabo utilizado para transmissão de dados a uma taxa de 10Gbps. No entanto, caso se trate de um cabo UTP a distância não deve exceder 55m. Já para as versões STP, esse cabo consegue manter seu desempenho para 100m.

As categorias para os cabos descritos em I e em Il são denominadas, respectivamente:

Provas

Caderno Container