Foram encontradas 50 questões.

Analise as afirmativas abaixo e julgue-as em Verdadeiras ou Falsas:

I. Uma característica das metodologias ágeis é que elas são adaptativas ao invés de serem preditivas.

II. O Scrum implementa sua estrutura iterativa e incremental através de três papéis: o Product Owner, o team, e o ScrumMaster. Toda responsabilidade no projeto é dividida entre esses três papéis.

III. Os valores da metodologia Extreme Programming (XP) são: interação, feedback, coragem, flexibilidade e respeito.

Nesse sentido é correto afirmar que:

Provas

Questão presente nas seguintes provas

Em relação ao instituto da reintegração do servidor público estadual, é correto afirmar que, segundo o que dispõe o RJU/Pará:

Provas

Questão presente nas seguintes provas

Leia o Texto III para responder à questão.

Texto III

“Oficiais” ou não, a imagem dos insurgentes sofreu mais reveses nestes dias. O historiador e politólogo belga Pierre Piccinin e o jornalista italiano Domenico Quirico, libertados no domingo 8 após cinco meses de cativeiro nas mãos das Brigadas Al-Farouk (“islâmicos moderados”) revelaram ter sofrido torturas nas mãos de seus algozes e ouvido uma conversa por Skype deles com supostos membros do Exército Livre, na qual admitiam ter realizado o ataque químico em busca de uma intervenção ocidental. Agnes Mariam el-Salib, madre superiora de um convento católico sírio, apareceu na mídia russa para afirmar que os vídeos do ataque com gás foram encenados. A revista alemã Bild revelou várias mensagens interceptadas pela espionagem alemã nos últimos quatro meses, nas quais militares sírios pedem permissão para usar armas químicas várias vezes, com respostas sempre negativas. A reportagem sugere que os comandantes as usaram sem autorização de Assad, mas há outras possibilidades.

(Antônio Luiz Costa. A Partilha da pizza? In: Revista Carta Capital. Ed. 766. Caderno Nosso Mundo. 19/09/2013).

O fragmento do Texto III deixa claro informações sobre uma guerra civil que vem assustando o mundo nos últimos anos. Essas informações referem-se:

Provas

Questão presente nas seguintes provas

- Lei de Responsabilidade FiscalTransparência, Controle e Fiscalização (arts. 48 ao 59)Transparência da Gestão Fiscal (arts. 48 e 49)

Leia o Texto V para responder à questão.

Texto V

“E no contexto do direito à informação, enquanto instrumento que dá voz à transparência, é irrecusável à menção de sua tríplice fisionomia, ou seja, os direitos de informar, de se informar e o direito a ser informado. Essa referência não é meramente classificatória, mas representativa de uma visão atual do fenômeno do acesso às informações públicas, cuja inerência ao tema da transparência é inequívoca."

(HORMERCHER, Evandro. O princípio da transparência e a compreensão da informação.

Revista Jurídica da Presidência da República, Brasília, Vol.13, n.100, Jul/Set 2011, pg.11)”.

Tendo-se em conta o Texto V, a respeito da Lei Complementar 101/2000 (LRF), é correto afirmar que:

Provas

Questão presente nas seguintes provas

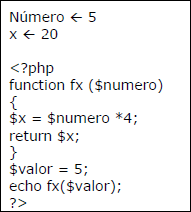

Analise o algoritmo para responder a questão:

Os valores que serão exibidos na execução, na sequência dos valores, são:

Provas

Questão presente nas seguintes provas

Sobre os conceitos relacionados à Internet e ao navegador Internet Explorer, é correto afirmar que:

Provas

Questão presente nas seguintes provas

Analise o código abaixo para responder a questão:

O Resultado que será exibido em tela é:

Provas

Questão presente nas seguintes provas

Os arquivos “fapespa.odp” e “fapespa.odt” podem ser abertos respectivamente nos seguintes programas do pacote BROffice 2.2:

Provas

Questão presente nas seguintes provas

- Gerenciamento de MemóriaFragmentação de Memória (Interna e Externa)

- Gerenciamento de MemóriaPaginação de Memória

- Gerenciamento de MemóriaTranslation Lookaside Buffer (TLB)

- Gerenciamento de ProcessosSwapping (Troca de Processos)

Sobre a Gerência de Memória de um sistema operacional, é correto afirmar que:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasDoS: Denial of Service

No que diz respeito à segurança em redes de computadores, existem ataques de negação de serviços, onde o acesso a um sistema é interrompido ou impedido, deixando de estar disponível; ou uma aplicação, cujo tempo de execução é crítico, é atrasada ou abortada. Então, este ataque faz referência ao aspecto de:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container