Foram encontradas 2.079 questões.

Provas

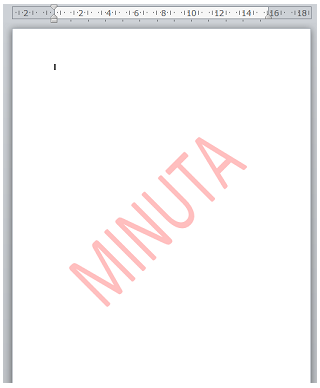

No editor de texto Word 2010 para se inserir um texto fantasma abaixo do conteúdo da página como, por exemplo, a palavra MINUTA apresentada na seguinte Figura, deve-se utilizar o menu

Provas

Provas

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasDoS: Denial of Service

Provas

Entre as dimensões da gestão de sistemas de informação encontra-se a integridade que é entendida como a confirmação de que os dados enviados, recebidos ou armazenados estão completos e inalterados. Uma das formas de manter a integridade são os denominados modelos de controle que definem as características primitivas de um determinado conjunto de regras de autorização a serem utilizadas. Essas características influenciam os limites da semântica de autorização (SORDI e MEIRELES, 2010).

As indicações a seguir são modelos de controle de acesso.

(1) Discretionary Access Control;

(2) Mandatory Acess Control; e

(3) Role- Based Acess Control.

Assinale a alternativa correta quanto ao(s) modelo(s) de controle de acesso, conforme apresentado pelos autores.

Provas

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaAtaque

Provas

- Conceitos BásicosTerminologiaAtaque

- Análise de VulnerabilidadesAnálise de Tráfego e Logs

- Ataques e Golpes e AmeaçasAtaques Ativos

- Ataques e Golpes e AmeaçasAtaques Passivos

Provas

Julgue como verdadeira (V) ou falsa (F) as seguintes proposições:

( ) Redes comutadas por pacotes são mais indicadas para tráfego contínuo e constante do que as redes por comutação de circuitos.

( ) Nas redes comutadas por pacotes a capacidade dos meios de transmissão é alocada dinamicamente.

( ) Em uma rede comutada por pacote, os pacotes chegam no destino na mesma ordem que saem do transmissor.

A correta sequência de julgamento das proposições, de cima para baixo, é:

Provas

- WindowsConfiguração e Manutenção do WindowsConfiguração de Rede (Windows)

- WindowsLinha de Comando (Windows)ipconfig

Dessas, quais podem ser utilizadas em máquinas Windows?

Provas

Caderno Container