Foram encontradas 40 questões.

Disciplina: TI - Redes de Computadores

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

Qual alternativa corresponde ao padrão IEEE da tecnologia de rede sem fio, conhecida como Wi-Fi?

Provas

Disciplina: TI - Sistemas Operacionais

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

“Quando um arquivo é deletado, simplesmente é removida sua entrada no diretório raiz, fazendo com que os clusters ocupados por ele pareçam vagos para o sistema operacional. Ao gravar um novo arquivo no disco, o sistema simplesmente procura o primeiro setor livre, continuando a gravá-lo nos setores livres seguintes, mesmo que estejam muito distantes uns dos outros. Surge então o problema da fragmentação” - MORIMOTO, C. E. Hardware o guia definitivo II.

Sobre a fragmentação, analise as seguintes afirmativas:

I - Ao contrário de outros sistemas de arquivos mais modernos, o sistema FAT (tanto o FAT16 quanto o FAT32) não possui nenhum mecanismo que impeça ou que pelo menos diminua a fragmentação.

II - A Função do desfragmentador é periodicamente mover os arquivos, de forma que eles fiquem gravados em clusters sequenciais.

III - A fragmentação é um problema apenas nos HDs, já que eles trabalham com tempos de acesso muito altos. Nos cartões de memória, o tempo de acesso é comparativamente muito baixo, de forma que a fragmentação possui um impacto muito pequeno sobre a performance.

Estão CORRETAS somente as assertivas:

Provas

Disciplina: TI - Gestão e Governança de TI

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

- Contratações de TIFases da Contratação de Soluções de TI

- Contratações de TIRiscos em Contratações de TI

- Contratações de TIMCTI: Modelo de Contratação de Soluções de TI

- LegislaçãoIN SLTI/MP 4/2014: Processo de Contratação de Soluções de TI

A IN 4/2014, em seu art. 4º, afirma que “as contratações deverão ser precedidas de planejamento, elaborado em harmonia com o Plano Diretor de Tecnologia da Informação e Comunicação – PDTIC”. Assim sendo, a primeira fase do Modelo de Contratação de Soluções de TI – MCTI é a fase de Planejamento da Contratação de Tecnologia da Informação – PCTI. Esta fase é composta por quatro processos (ou etapas), quarenta e seis atividades e produz sete artefatos.

É uma das etapas da fase de Planejamento da Contratação de Tecnologia da Informação:

Provas

Disciplina: TI - Segurança da Informação

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

“Ingenuidade ou falta de informação? Essa combinação, infelizmente, colocou o Brasil em uma posição ingrata: o líder mundial em ataques de phishing, segundo a Kaspersky. A empresa afirmou que 30% dos internautas brasileiros sofreram ao menos uma tentativa de golpe em 2017 (...)”.

(fonte: https://www.tecmundo.com.br/seguranca/133244-1-lugar-brasil-pais-sofre-ataques-phishing-mundo.htm).

Até o momento da reportagem, em agosto de 2018, o mesmo índice estava em 23%.

Em relação ao phishing, é CORRETO afirmar que:

Provas

Disciplina: TI - Segurança da Informação

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasSniffing

Considere as seguintes afirmativas:

I - Sniffers são programas que “escutam” a rede em busca de informações importantes. Podem ser usados, de forma benigna, para análise de tráfego, diagnósticos de problemas e base para IDS;

II - Algumas características de um ataque DDoS são: IP Spoofing e a combinação de ataques SYN Flood, UDP Flood, ICMP Flood, Smurf e Fraggle;

III - O Portscan é uma atividade maliciosa de reconhecimento que descobre serviços ativos na máquina e uma das muitas ferramentas existentes para esse fim é o NMAP;

Em relação a essas afirmativas, estão CORRETAS:

Provas

Disciplina: TI - Redes de Computadores

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

Como administrador da rede da sua instituição, você precisa disponibilizar uma conexão segura para que alunos, técnicos e professores possam se conectar à sua rede interna privada, de forma segura, através de uma rede pública (internet) para que tenham acesso remoto aos seus computadores na instituição, mesmo quando estiverem em casa ou viajando. Essa conexão cria túneis com protocolo de criptografia fornecendo: confidencialidade, autenticação, integridade e garantia de privacidade na comunicação. O que deve ser usado para prover esse tipo de conexão?

Provas

Disciplina: TI - Sistemas Operacionais

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

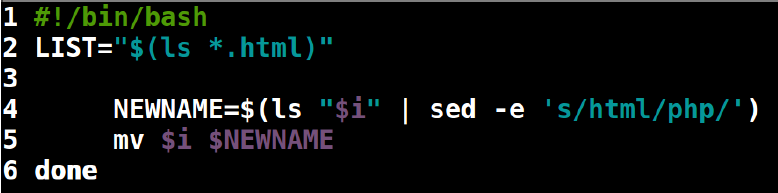

O script BASH abaixo foi feito para trocar a extensão dos arquivos html para php. Na linha 2, a variável LIST recebe a lista de todos os arquivos com extensão html. As próximas linhas contêm uma estrutura de repetição que faz a alteração nos nomes dos arquivos e apenas um arquivo é alterado em cada iteração da estrutura.

Qual alternativa contém a linha correta para que, quando adicionada na linha três do script, este funcione corretamente?

Provas

Disciplina: TI - Redes de Computadores

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

Qual é o protocolo de autenticação e contabilização que possui as três funções principais abaixo?

I - Autentica usuários ou dispositivos antes de permitir o acesso a uma rede;

II - Autoriza esses usuários ou dispositivos para (utilizarem) serviços de rede específicos;

III - Faz a contabilização do uso desses serviços.

Provas

Disciplina: TI - Redes de Computadores

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

Dada a seguinte configuração de rede de uma estação de trabalho ligada na rede interna do seu laboratório (barramento único e exclusivo):

IP: 192.168.253.12

Netmask: 255.255.0.0

Gateway: 192.168.0.1

Qual é a afirmativa correta com relação aos IPs que podem ser alocados para as estações de trabalho do seu laboratório (incluindo o IP acima) para que todas funcionem com o mesmo Netmask e Gateway informados?

Provas

Disciplina: TI - Redes de Computadores

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

A arquitetura TCP/IP é organizada em quatro camadas: Aplicação, Transporte, Rede e Interface de Rede (Rede Física). A camada de aplicação trata os detalhes específicos de cada tipo de aplicação. Na família de protocolos TCP/IP, existem diversos protocolos de aplicação que são suportados por quase todos os sistemas. Qual alternativa contém três protocolos da Camada de Aplicação?

Provas

Caderno Container