Foram encontradas 60 questões.

Assinale a alternativa INCORRETA quanto aos elementos de arquitetura de redes locais (LANs) que servem para interconexão de computadores.

Provas

- AbrangênciaLAN: Local Area Network

- Transmissão de DadosMeios de TransmissãoMeios Transmissão sem Fio

Quanto às tecnologias de redes locais de computadores (LAN) e redes de comunicação sem fio (wireless), é correto afirmar que:

Provas

- Modelo OSIIntrodução ao Modelo OSI

- Modelo OSIModelo OSI: Camada de Rede

- Modelo OSIModelo OSI: Camada de Transporte

- Modelo OSIModelo OSI: Camada de Aplicação

Sobre os princípios aplicados para a divisão de camadas do modelo OSI, analise as assertivas abaixo:

I. Uma camada deve ser criada onde houver necessidade de outro grau de abstração.

II. Cada camada deve executar uma função bem definida.

III. A função de cada camada deve ser escolhida tendo em vista a definição de protocolos padronizados internacionalmente.

IV. Os limites de camadas devem ser escolhidos para minimizar o fluxo de informações pelas interfaces.

V. O número de camadas deve ser grande o bastante para que funções distintas não precisem ser desnecessariamente colocadas na mesma camada e pequeno o suficiente para que a arquitetura não se torne difícil de controlar.

Quais estão corretas?

Provas

Os protocolos de comunicação de dados são fundamentais e imprescindíveis para que ocorra uma transferência de dados com segurança. Quanto aos tipos básicos de protocolos de comunicação de dados, assinale a alternativa INCORRETA, ou seja, o item que NÃO é uma definição de um protocolo de rede.

Provas

Mecanismo de segurança que tem como objetivo o registro e a análise de atividades relevantes de segurança que pode ajudar na detecção de violações de segurança, análise de desempenho ou falhas em aplicações. Além disso, mantém um registro de eventos, pois não é possível garantir se uma determinada política de segurança está correta ou até mesmo se foi implementada corretamente. Qual mecanismo é esse?

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

Os algoritmos criptográficos são responsáveis pela implementação dos mecanismos de segurança que tornam possível alcançar a maioria dos objetivos de um sistema de segurança. Existem dois tipos de algoritmos de criptografia: simétricos e assimétricos, respectivamente chamados de:

Provas

Em relação à segurança da informação, uma ameaça pode ser definida como um possível perigo que pode explorar uma vulnerabilidade do sistema computacional. Nas alternativas abaixo, citam-se vários exemplos de ameaça para um sistema computacional. Assinale a alternativa que NÃO se enquadra como uma ameaça a um sistema computacional.

Provas

O ITIL em sua primeira versão era composto por 40 livros. Passou por uma revisão em 2000 e 2002 em que as práticas foram reunidas em 8 volumes, passando a ser chamado de versão 2. Os trabalhos na versão 3 iniciaram em 2004. Qual a principal diferença da versão 3 em relação às suas práticas?

Provas

- Contratações de TIContratações de TIC no Judiciário

- Contratações de TIFases da Contratação de Soluções de TI

- Contratações de TIGuias de Boas Práticas em Contratação de TI

- Gestão de ProcessosProcessos de TI

Quanto à contratação de bens e serviços de Tecnologia da Informação e Comunicação (TIC) no âmbito do Sistema de Administração dos Recursos de Tecnologia da Informação (SISP), esse processo é composto por três fases sequenciais. Quais são elas, respectivamente?

Provas

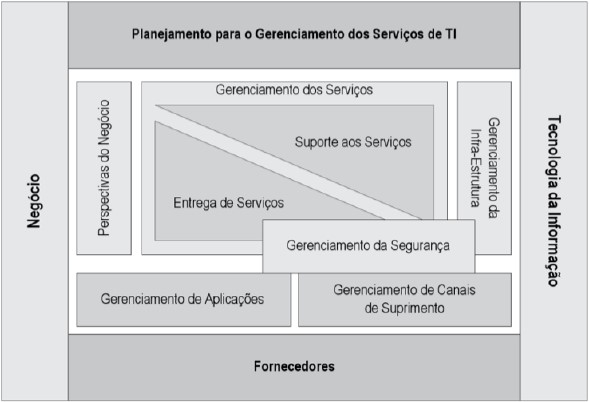

Analise a Figura 1, que mostra um conjunto das melhores práticas para definição dos processos necessários ao funcionamento de uma área de TI e assinale a alternativa que descreve o modelo a que se refere a figura.

Figura 1: modelo de conjunto de melhores práticas.

Provas

Caderno Container