Foram encontradas 70 questões.

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Segurança de RedesPolíticas de Segurança de Rede

Analise as afirmativas a seguir e assinale V para a verdadeira e

F para a falsa.

( ) O balanceamento de carga é um mecanismo usado para atingir escalabilidade, dividindo a carga de processamento entre uma ou mais máquinas. O DNS Round Robin é considerado um método alternativo de balanceamento de carga, onde múltiplos endereços IP de vários servidores são associados a um único nome de domínio.

( ) Um sistema é dito tolerante a falhas se ele pode mascarar a presença de falhas no sistema utilizando redundâncias em nível de hardware/software, mantendo o seu funcionamento mesmo com um desempenho degradado.

( ) O termo dependabilidade pode ser definido como a confiança a ser depositada no serviço oferecido por um dado sistema de computação. Os seus principais atributos são segurança e manutenibilidade, que podem ser quantificáveis por medições diretas.

As afirmativas são, respectivamente,

( ) O balanceamento de carga é um mecanismo usado para atingir escalabilidade, dividindo a carga de processamento entre uma ou mais máquinas. O DNS Round Robin é considerado um método alternativo de balanceamento de carga, onde múltiplos endereços IP de vários servidores são associados a um único nome de domínio.

( ) Um sistema é dito tolerante a falhas se ele pode mascarar a presença de falhas no sistema utilizando redundâncias em nível de hardware/software, mantendo o seu funcionamento mesmo com um desempenho degradado.

( ) O termo dependabilidade pode ser definido como a confiança a ser depositada no serviço oferecido por um dado sistema de computação. Os seus principais atributos são segurança e manutenibilidade, que podem ser quantificáveis por medições diretas.

As afirmativas são, respectivamente,

Provas

Questão presente nas seguintes provas

O modelo ITIL recomenda que o Gerenciamento de Serviços de TI

utilize alguns acordos para formalizar relações relevantes entre

alguns atores envolvidos.

A esse respeito, assinale V para a afirmativa verdadeira e F para a falsa.

( ) O Acordo de Nível de Serviço (ANS) é firmado entre o Provedor de Serviço de TI e um Cliente a fim de especificar, para um determinado Serviço de TI, as responsabilidades e os compromissos assumidos por cada um.

( ) O Acordo de Nível Operacional (ANO) é firmado entre o Provedor de Serviço de TI e os operadores que atuam nos processos ITIL, a fim de especificar os papéis e as responsabilidades assumidos por cada operador em cada processo.

( ) O Acordo de Nível Gerencial (ANG) é firmado entre o Provedor de Serviço de TI e outra parte da mesma Organização, a fim de fixar as responsabilidades de ambas as partes no que diz respeito ao envolvimento daquela parte da Organização no suporte a Serviços de TI entregues pelo Provedor de Serviços de TI aos seus Clientes.

As afirmativas são, respectivamente,

A esse respeito, assinale V para a afirmativa verdadeira e F para a falsa.

( ) O Acordo de Nível de Serviço (ANS) é firmado entre o Provedor de Serviço de TI e um Cliente a fim de especificar, para um determinado Serviço de TI, as responsabilidades e os compromissos assumidos por cada um.

( ) O Acordo de Nível Operacional (ANO) é firmado entre o Provedor de Serviço de TI e os operadores que atuam nos processos ITIL, a fim de especificar os papéis e as responsabilidades assumidos por cada operador em cada processo.

( ) O Acordo de Nível Gerencial (ANG) é firmado entre o Provedor de Serviço de TI e outra parte da mesma Organização, a fim de fixar as responsabilidades de ambas as partes no que diz respeito ao envolvimento daquela parte da Organização no suporte a Serviços de TI entregues pelo Provedor de Serviços de TI aos seus Clientes.

As afirmativas são, respectivamente,

Provas

Questão presente nas seguintes provas

- CMMI: Capability Maturity Model IntegrationCMMI v1.2

- CMMI: Capability Maturity Model IntegrationCMMI-DEV v1.2

A respeito do processo de melhoria de qualidade CMMI 1.2, analise as afirmativas a seguir.

I. Gerência de Configuração (Configuration Management) é uma área de processo do nível 2 de maturidade. II. Um dos objetivos da área de processo Gerência de Requisitos (Requirements Management) é identificar inconsistências entre os requisitos do projeto e seus planos e produtos. III. O processo de Planejamento de Projeto (Project Planning) inclui atividades de identificação e análise dos riscos do projeto.

Assinale:

I. Gerência de Configuração (Configuration Management) é uma área de processo do nível 2 de maturidade. II. Um dos objetivos da área de processo Gerência de Requisitos (Requirements Management) é identificar inconsistências entre os requisitos do projeto e seus planos e produtos. III. O processo de Planejamento de Projeto (Project Planning) inclui atividades de identificação e análise dos riscos do projeto.

Assinale:

Provas

Questão presente nas seguintes provas

Os recursos de TI identificados pelo COBIT são Aplicações,

Informações, Infraestrutura e Pessoas.

A respeito do conceito de tais recursos, assinale V para a afirmativa verdadeira e F para a falsa.

( ) Aplicações: são os sistemas automatizados para os usuários finais e, inclusive, todos os procedimentos manuais que processam informações.

( ) Informações: são os dados em todas as suas formas possíveis, a entrada, o processamento e a saída fornecida pelo sistema de informação, em qualquer formato a ser utilizado pelos negócios.

( ) Infraestrutura: refere-se à tecnologia e a todos os recursos que possibilitam o processamento dos aplicativos computacionais.

( ) Pessoas: são os funcionários requeridos para planejar, organizar, adquirir, implementar, entregar, suportar, monitorar e avaliar os sistemas de informação e serviços.

As afirmativas são, respectivamente,

A respeito do conceito de tais recursos, assinale V para a afirmativa verdadeira e F para a falsa.

( ) Aplicações: são os sistemas automatizados para os usuários finais e, inclusive, todos os procedimentos manuais que processam informações.

( ) Informações: são os dados em todas as suas formas possíveis, a entrada, o processamento e a saída fornecida pelo sistema de informação, em qualquer formato a ser utilizado pelos negócios.

( ) Infraestrutura: refere-se à tecnologia e a todos os recursos que possibilitam o processamento dos aplicativos computacionais.

( ) Pessoas: são os funcionários requeridos para planejar, organizar, adquirir, implementar, entregar, suportar, monitorar e avaliar os sistemas de informação e serviços.

As afirmativas são, respectivamente,

Provas

Questão presente nas seguintes provas

Considere o cenário a seguir.

Vários computadores, em diversas localidades do mundo, são utilizados para enviar pacotes TCP/IP com a flag de SYN acionada para determinado servidor na Internet.

O cenário descrito acima representa um ataque do tipo

Vários computadores, em diversas localidades do mundo, são utilizados para enviar pacotes TCP/IP com a flag de SYN acionada para determinado servidor na Internet.

O cenário descrito acima representa um ataque do tipo

Provas

Questão presente nas seguintes provas

Para tornar uma infraestrutura de TI resistente a desastres deve-

se diversificá-la geograficamente, replicando os dados para outra

localidade.

Nesse contexto, analise as afirmativas a seguir.

I. O uso de appliances de replicação remota é uma solução efetiva mesmo que não se tenha uma estrutura de TI homogênea, isto é, com sistemas de armazenamento locais e remotos do mesmo fabricante.

II. Na replicação remota assíncrona, as operações de escrita são consideradas completadas assim que o sistema de armazenamento local reconhece a operação como realizada.

III. A replicação remota síncrona pode ser utilizada apenas quando há uma boa conexão de dados com o sítio secundário.

Assinale:

Nesse contexto, analise as afirmativas a seguir.

I. O uso de appliances de replicação remota é uma solução efetiva mesmo que não se tenha uma estrutura de TI homogênea, isto é, com sistemas de armazenamento locais e remotos do mesmo fabricante.

II. Na replicação remota assíncrona, as operações de escrita são consideradas completadas assim que o sistema de armazenamento local reconhece a operação como realizada.

III. A replicação remota síncrona pode ser utilizada apenas quando há uma boa conexão de dados com o sítio secundário.

Assinale:

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

Em relação aos protocolos da camada de aplicação do TCP/IP,

assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

Um administrador de rede recebeu o bloco de endereços

IPv4 10.26.0.0/16 para alocar às suas sub-redes. A primeira sub-

rede possui 128 pontos de rede que precisam ser endereçados.

Para que todos os pontos de rede recebam um endereço IPv4 e o desperdício seja o menor possível, indique a máscara de sub-rede que melhor se aplica a esse caso.

Para que todos os pontos de rede recebam um endereço IPv4 e o desperdício seja o menor possível, indique a máscara de sub-rede que melhor se aplica a esse caso.

Provas

Questão presente nas seguintes provas

Assinale a alternativa que indica o tipo de informação utilizado

por roteadores para encaminhar pacotes utilizando o protocolo

de rede MPLS.

Provas

Questão presente nas seguintes provas

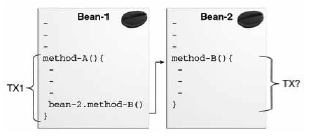

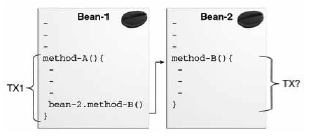

A figura a seguir ilustra um escopo de transação em uma aplicação JEE v6 que utiliza o modelo de transações gerenciadas pelo container (Container-Managed Transactions).

Na figura, o método "method-A" do componente JEE "Bean-1" está sendo executado dentro do escopo da Transação "TX1" e, durante essa execução, ocorre uma chamada ao método "method-B" do componente JEE "Bean-2".

Assinale a alternativa que indica os atributos transacionais que podem ser usados para configurar o escopo transacional do método "method-B" do componente "Bean-2" de tal forma que ele seja executado dentro do contexto transação "TX1".

Na figura, o método "method-A" do componente JEE "Bean-1" está sendo executado dentro do escopo da Transação "TX1" e, durante essa execução, ocorre uma chamada ao método "method-B" do componente JEE "Bean-2".

Assinale a alternativa que indica os atributos transacionais que podem ser usados para configurar o escopo transacional do método "method-B" do componente "Bean-2" de tal forma que ele seja executado dentro do contexto transação "TX1".

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container