Foram encontradas 99 questões.

Provas

- Governança de TIPlanejamento EstratégicoPlanejamento Estratégico e Controle da Execução

- Sistemas de InformaçãoPlanejamento de Sistemas de Informação

Dadas as seguintes proposições sobre planejamento de sistemas de informação,

I. É uma atividade das organizações que define o futuro desejado para os seus sistemas, o modo como deverão ser suportados pelas tecnologias da informação e ainda a forma de concretizar este suporte.

II. É uma atividade contingencial, muito complexa, com finalidades múltiplas e de natureza holística.

III. Diante de sua importância, alguns autores o consideram como parte integrante da atividade de planejamento estratégico.

IV. Resulta inevitavelmente em mudanças na organização, que se manifestam unicamente nos recursos gerenciais.

verifica-se que estão corretas

Provas

Provas

- CMMI: Capability Maturity Model IntegrationCMMI v1.2

- CMMI: Capability Maturity Model IntegrationCMMI v1.3

- CMMI: Capability Maturity Model IntegrationCMMI-DEV v1.3

Provas

Provas

Provas

- CriptografiaCriptografia Simétrica3DES: Triple Data Encryption Standard

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

Provas

Provas

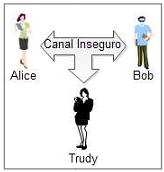

Considere a figura ilustrada abaixo, onde é mostrada a comunicação entre Alice e Bob sob um canal inseguro, como a Internet. A comunicação está sendo interceptada por Trudy. Avaliando os itens a seguir,

I. Alice e Bob poderiam usar criptografia simétrica nesta comunicação, uma vez que, mesmo Trudy interceptando a chave pública de Bob, ela não poderá deduzir a chave privada de Alice.

II. Mesmo usando criptografia assimétrica, Alice e Bob ainda estão vulneráveis a um ataque do tipo Man-in-lhe-Middle.

III. Se for usada criptografia de chave pública, é impossível para Trudy realizar qualquer tipo de ataque no intuito de decifrar a comunicação entre Alice e Bob.

IV. Para atingir um nível de confidencialidade, integridade e autenticidade confiável, Alice e Bob poderiam usar Certificados Digitais emitidos por uma Autoridade Certificadora.

verifica-se que estão corretas

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

A Segurança da Informação tem por fundamento atingir objetivos como a Confidencialidade, Integridade, a Disponibilidade e a Autenticação. Dentro deste contexto, dados os itens abaixo,

I. A Confidencialidade visa manter a integridade dos dados em uma determinada comunicação, de forma a detectar que, caso o dado tenha sido alterado, é possível detectar que isso ocorreu.

II. A Disponibilidade diz respeito a manter um serviço operando consistentemente e continuamente, para usuários autorizados.

III. O requisito de Integridade é alcançado quando o emissor e o receptor conseguem comunicar-se em segredo, mesmo diante da interceptação da comunicação por um terceiro.

IV. Através da Autenticação, as partes envolvidas em uma comunicação podem garantir sua identidade de maneira única.

V. O Não-Repúdio é atingido por meio da autenticação mútua das partes, sendo que ambas não poderão negar ter participado em uma determinada transação após esta ter ocorrido.

verifica-se que estão corretos

Provas

Caderno Container