Foram encontradas 60 questões.

Um Administrador de Redes de computadores recebeu uma demanda da área de suporte aos usuários de TI em função do

suporte não ter conseguido identificar a causa de uma ocorrência técnica que indisponibilizou um sistema de aplicação. Segundo

a ITIL v3, o Administrador de Redes irá proceder com o Gerenciamento de

Provas

Questão presente nas seguintes provas

Uma equipe de Administradores de Redes está reunida com a sua gerência para estudarem as estatísticas de atendimento de

ocorrências técnicas em termos do número médio de ocorrências por mês e o tempo médio das ocorrências, classificadas pela

causa das demandas. O objetivo da reunião é concluir sobre ações que possam ser executadas com o intuito de elevar os níveis

de serviços para os usuários de TI. Essa reunião é uma prática esperada no Estágio do Ciclo de Vida de Serviços da ITIL v3

chamado de

Provas

Questão presente nas seguintes provas

Uma empresa criou um jogo educativo que deve rodar em Intranet com o uso de um navegador web. Através do jogo, os funcionários

aprenderão de forma lúdica a utilizar suas ferramentas aplicadas às rotinas diárias de trabalho. Para que esse jogo que

utiliza DirectX 11 no Windows 7 funcione num computador de usuário, é necessário verificar a versão do DirectX clicando no

botão Iniciar do Windows 7,

Provas

Questão presente nas seguintes provas

Na criação de grupos domésticos, o Windows possibilita o compartilhamento de recursos para

Provas

Questão presente nas seguintes provas

Um protocolo criptográfico, como o TLS (Transport Layer Security), realiza uma função de segurança e aplica métodos de criptografia.

O protocolo TLS

Provas

Questão presente nas seguintes provas

- GestãoGestão de Continuidade de Negócios

- GestãoGestão de Incidentes de SegurançaEquipes de Resposta a Incidentes

- GestãoGestão de Incidentes de SegurançaResposta a Incidentes

O tratamento de incidentes possui componentes relativos aos serviços reativos que um CSIRT (Computer Security Incident

Response Team) pode prestar, quais sejam:

I. Estudar a fundo um incidente informado ou uma atividade observada para determinar o escopo, prioridade e ameaça representada pelo incidente, bem como pesquisar acerca de possíveis estratégias de ações e erradicação.

II. Pesquisar e elaborar recomendações e aplicar as ações adequadas para a recuperação, contenção e prevenção de incidentes.

III. Servir como um ponto central de contato para receber informes de incidentes locais. Isto permite que todas as atividades e os incidentes reportados sejam coletados em um único local.

Os componentes do tratamento de incidentes descritos em I, II e III correspondem, correta e respectivamente, a

I. Estudar a fundo um incidente informado ou uma atividade observada para determinar o escopo, prioridade e ameaça representada pelo incidente, bem como pesquisar acerca de possíveis estratégias de ações e erradicação.

II. Pesquisar e elaborar recomendações e aplicar as ações adequadas para a recuperação, contenção e prevenção de incidentes.

III. Servir como um ponto central de contato para receber informes de incidentes locais. Isto permite que todas as atividades e os incidentes reportados sejam coletados em um único local.

Os componentes do tratamento de incidentes descritos em I, II e III correspondem, correta e respectivamente, a

Provas

Questão presente nas seguintes provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalAssinatura Digital

- Certificado DigitalICP-Brasil

A AC-JUS foi criada com intuito de definir regras específicas tanto para emissão como para o layout interno dos certificados digitais.

Em relação à assinatura e certificação digital é correto afirmar:

Provas

Questão presente nas seguintes provas

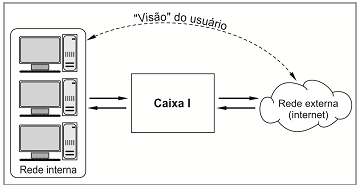

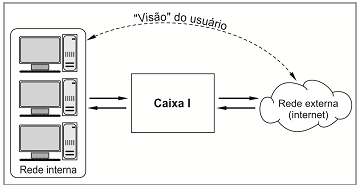

A figura abaixo apresenta uma solução de segurança em que o dispositivo da Caixa I atua como intermediário entre um computador

ou uma rede interna e outra rede externa, que normalmente é a internet. É geralmente instalado em servidores potentes,

pois precisa lidar com um grande número de solicitações. Não permite a comunicação direta entre origem e destino.

Todo o fluxo de dados necessita passar pela Caixa I. Desta forma, é possível, por exemplo, estabelecer regras que impeçam o acesso de determinados endereços externos ou que proíbam a comunicação entre computadores internos e determinados serviços remotos. Este controle amplo também possibilita o seu uso para tarefas complementares: o equipamento pode registrar o tráfego de dados em um arquivo de log, dentre outras possibilidades. Trata-se de um

Todo o fluxo de dados necessita passar pela Caixa I. Desta forma, é possível, por exemplo, estabelecer regras que impeçam o acesso de determinados endereços externos ou que proíbam a comunicação entre computadores internos e determinados serviços remotos. Este controle amplo também possibilita o seu uso para tarefas complementares: o equipamento pode registrar o tráfego de dados em um arquivo de log, dentre outras possibilidades. Trata-se de um

Provas

Questão presente nas seguintes provas

Um Administrador de Redes precisa criar uma rede sem fio utilizando um padrão IEEE para suportar serviços de HDTV (High

Definition Television) e VoD (Video on Demand) com velocidade nominal de transmissão próxima de 600 Mbps, quando operando

com 4 antenas no transmissor e no receptor, utilizando a modulação 64-QAM (Quadrature Amplitude Modulation) e canais

de 40 MHz na banda de 5 GHz.

Para conseguir o que deseja, o Administrador de Redes terá que utilizar o padrão

Para conseguir o que deseja, o Administrador de Redes terá que utilizar o padrão

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosInternet e EmailIMAP: Internet Message Access Protocol

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

Um e-mail enviado a partir de um computador vai para o servidor de e-mails do provedor, que o envia ao servidor de e-mails do

destinatário, onde é armazenado na caixa postal deste destinatário. Estas operações são efetuadas utilizando um protocolo simples

de transferência. O destinatário, então, pode consultar este e-mail via webmail sem fazer o seu download, acessando-o em

seu servidor e fazendo a leitura como se o tivesse baixado em um programa de serviço de e-mail. O protocolo que permite a leitura

do e-mail no serviço de webmail é o

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container