Foram encontradas 120 questões.

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PC-AC

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia de HashResistência e Tratamento à Colisão

Acerca da criptografia e dos protocolos criptográficos, julgue o item subsequente.

Para que uma função de hash possa ser considerada adequada para um protocolo de assinatura digital, é necessário que seja inviável, em termos computacionais, achar duas mensagens diferentes em que o hash de uma mensagem seja igual ao da outra.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PC-AC

- Análise de VulnerabilidadesAnálise de Tráfego e Logs

- Ataques e Golpes e AmeaçasDoS: Denial of Service

Com relação a tecnologias, protocolos e serviços de segurança da informação e de redes de computadores, julgue o item subsequente.

A presença de vários pacotes ICMP de resposta de eco destinados a determinado endereço IP indica a ocorrência de um ataque de inundação SYN contra o hospedeiro identificado por esse endereço IP.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: PC-AC

Com relação a tecnologias, protocolos e serviços de segurança da informação e de redes de computadores, julgue o item subsequente.

O protocolo de autenticação de cabeçalho AH (authentication header) do IPsec fornece um serviço de confidencialidade dos endereços IP de origem e destino dos pacotes.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PC-AC

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaFatoração de Números Primos

Acerca da criptografia e dos protocolos criptográficos, julgue o item subsequente.

A segurança do algoritmo RSA reside no fato de que não são conhecidos algoritmos suficientemente rápidos de fatoração de números inteiros.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PC-AC

Com relação a tecnologias, protocolos e serviços de segurança da informação e de redes de computadores, julgue o item subsequente.

A identificação de ataques distribuídos de negação de serviço DDoS (distributed denial of service) é relativamente simples em razão da chegada ao servidor atacado de pacotes provenientes de muitos endereços de origem do ataque.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PC-AC

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

Com relação a tecnologias, protocolos e serviços de segurança da informação e de redes de computadores, julgue o item subsequente.

Em uma infra-estrutura de chaves públicas, um certificado é uma estrutura de dados que vincula a chave privada de uma entidade à identidade verificada dessa entidade.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PC-AC

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

- CriptografiaCriptografia Simétrica

Com relação a tecnologias, protocolos e serviços de segurança da informação e de redes de computadores, julgue o item subsequente.

No serviço de autenticação Kerberos, os usuários utilizam técnicas de criptografia de chaves simétricas nas comunicações com uma central de distribuição de chaves.

Provas

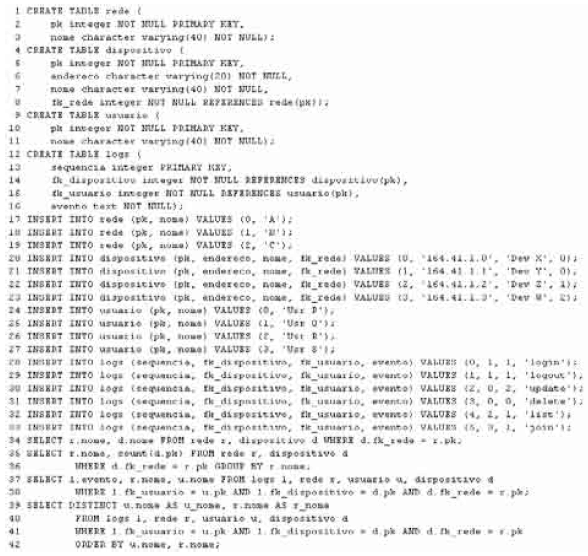

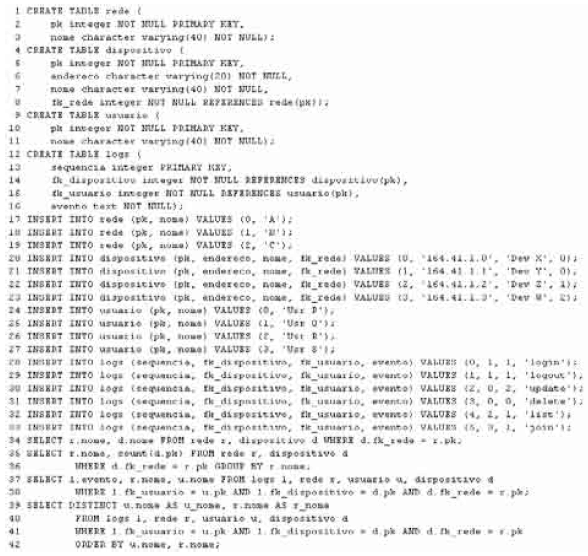

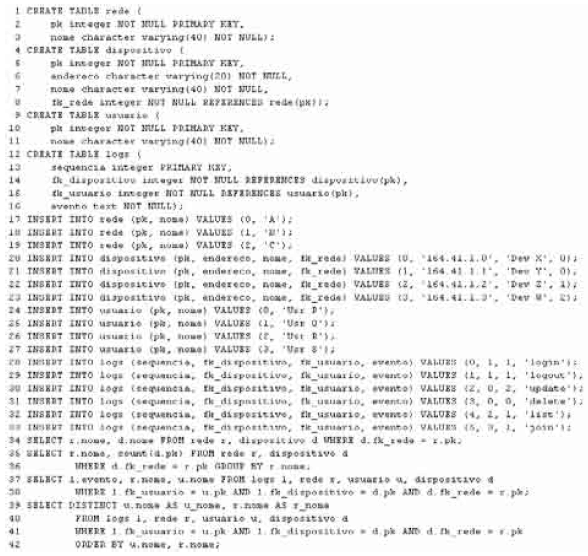

Considere que o script SQL acima seja plenamente funcional e correto, que define um modelo fisíco de informações relativas a redes de computadores, dispositivos, usuários e logs de atividades. Considerando também a execução individual e sequencial de cada um dos comandos apresentados, julgue o próximo item.

A execução do comando da linha 35 produzirá um conjunto de resultados com duas colunas e 3 linhas (tuplas).

Provas

Considere que o script SQL acima seja plenamente funcional e correto, que define um modelo fisíco de informações relativas a redes de computadores, dispositivos, usuários e logs de atividades. Considerando também a execução individual e sequencial de cada um dos comandos apresentados, julgue o próximo item.

A não- execução dos comandos na linha 27 não impediria a execução bem sucedida do comando na linha 28.

Provas

Considere que o script SQL acima seja plenamente funcional e correto, que define um modelo fisíco de informações relativas a redes de computadores, dispositivos, usuários e logs de atividades. Considerando também a execução individual e sequencial de cada um dos comandos apresentados, julgue o próximo item.

As relações de cardinalidade estabelecidas entre usuário e dispositivo são do tipo M:N.

Provas

Caderno Container