Foram encontradas 200 questões.

Considerando que P e Q representem proposições conhecidas e que V e F representem, respectivamente, os valores verdadeiro e falso, julgue o próximo item.

Se P for F e P V Q for V, então Q é V.Provas

Questão presente nas seguintes provas

Malware é qualquer tipo de software que pode causar algum impacto negativo sobre a informação, podendo afetar sua disponibilidade, integridade e confidencialidade. Outros softwares são produzidos para oferecer proteção contra os ataques provenientes dos malwares.

Com relação a esse tema, julgue o próximo item.

Firewalls são dispositivos de segurança que podem evitar a contaminação e a propagação de vírus. Por outro lado, antivírus são ferramentas de segurança capazes de detectar e evitar ataques provenientes de uma comunicação em rede.Com relação a esse tema, julgue o próximo item.

Provas

Questão presente nas seguintes provas

O uso de recursos de tecnologias da informação e das comunicações encontra-se difundido e disseminado em toda sociedade. Nesse contexto, ações de investigação criminal necessitam estar adaptadas para identificar e processar evidências digitais de modo a produzir provas materiais. Para tanto, existem diversos tipos de exames técnico-científicos utilizados em investigações. Acerca desses exames, julgue o item a seguir.

Exames em mensagens eletrônicas, tais como emails, permitem identificar o responsável pelo envio das mensagens, uma vez que as mensagens utilizadas nesse tipo de comunicação sempre contêm um endereço que identifica o remetente da mensagem.Provas

Questão presente nas seguintes provas

Diversos protocolos são utilizados em uma comunicação pela Internet, mas apenas alguns deles contribuem para a segurança da comunicação. A esse respeito, julgue o item seguinte.

Os protocolos TLS (Transport Layer Security) e SSL (Secure Sockets Layer) possuem propriedades criptográficas que permitem assegurar a confidencialidade e a integridade da comunicação.Provas

Questão presente nas seguintes provas

Malware é qualquer tipo de software que pode causar algum impacto negativo sobre a informação, podendo afetar sua disponibilidade, integridade e confidencialidade. Outros softwares são produzidos para oferecer proteção contra os ataques provenientes dos malwares.

Com relação a esse tema, julgue o próximo item.

Os vírus, ao se propagarem, inserem cópias de seu próprio código em outros programas, enquanto os worms se propagam pelas redes, explorando, geralmente, alguma vulnerabilidade de outros softwares.Com relação a esse tema, julgue o próximo item.

Provas

Questão presente nas seguintes provas

O uso de recursos de tecnologias da informação e das comunicações encontra-se difundido e disseminado em toda sociedade. Nesse contexto, ações de investigação criminal necessitam estar adaptadas para identificar e processar evidências digitais de modo a produzir provas materiais. Para tanto, existem diversos tipos de exames técnico-científicos utilizados em investigações. Acerca desses exames, julgue o item a seguir.

Navegadores da Web podem ser configurados para não registrar os registros (logs) de navegação ou para excluí-los automaticamente. Esse tipo de ação dificulta o exame de informações acerca de sítios web visitados a partir de determinado sistema.Provas

Questão presente nas seguintes provas

Diversos protocolos são utilizados em uma comunicação pela Internet, mas apenas alguns deles contribuem para a segurança da comunicação. A esse respeito, julgue o item seguinte.

O protocolo DNS é usado para traduzir um nome em um endereço IP e vice-versa, ao passo que o FTP é um protocolo de transferência de arquivos que possui como requisito o protocolo de transporte UDP.Provas

Questão presente nas seguintes provas

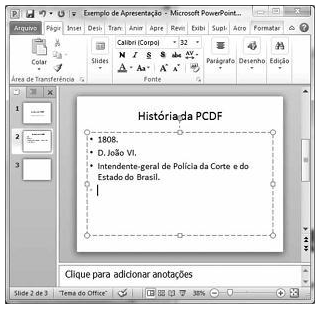

Considerando a figura acima, que ilustra parte de uma janela do PowerPoint 2010 com uma apresentação em processo de edição, julgue o item abaixo.

A ferramenta correspondente ao botão

pode ser usada em uma sequência de ações para se ajustar o espaçamento entre caracteres de um texto da apresentação que for selecionado.

pode ser usada em uma sequência de ações para se ajustar o espaçamento entre caracteres de um texto da apresentação que for selecionado.Provas

Questão presente nas seguintes provas

O uso de recursos de tecnologias da informação e das comunicações encontra-se difundido e disseminado em toda sociedade. Nesse contexto, ações de investigação criminal necessitam estar adaptadas para identificar e processar evidências digitais de modo a produzir provas materiais. Para tanto, existem diversos tipos de exames técnico-científicos utilizados em investigações. Acerca desses exames, julgue o item a seguir.

Computadores infectados com vírus não podem ser examinados em uma investigação, pois o programa malicioso instalado compromete a integridade do sistema operacional.Provas

Questão presente nas seguintes provas

Com relação ao navegador Google Chrome e à situação apresentada na figura acima, que mostra uma janela desse software, julgue o seguinte item

Ao se clicar o botão

será exibida uma lista de opções, entre as quais uma que permitirá imprimir a página em exibição.

será exibida uma lista de opções, entre as quais uma que permitirá imprimir a página em exibição.Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container