Foram encontradas 60 questões.

O Gerenciamento de Serviços de TI (GSTI) está

diretamente associado ao controle de pessoas,

processos e ferramentas, de forma que atendam às

necessidades da empresa. Entre os processos na gestão

de serviços de TI, um corresponde ao ato de identificar e

gerenciar quais foram as causas de incidentes de um

serviço de TI, enquanto que outro corresponde ao ato de

responder a um evento que não foi planejado ou a uma

interrupção de serviço e fazer a restauração dele ao seu

estado operacional.

Esses dois exemplos de Serviços de TI são conhecidos, respectivamente, como gerenciamento de:

Esses dois exemplos de Serviços de TI são conhecidos, respectivamente, como gerenciamento de:

Provas

Questão presente nas seguintes provas

No que se refere aos enlaces empregados nas redes de

computadores, um link estabelece uma conexão segura

entre o usuário e a Internet, no qual todo o tráfego de

dados é roteado por um túnel virtual criptografado, que

disfarça o endereço IP utilizado no link, quando o usuário

usa a internet, tornando a localização dele invisível para

todos.

Esse tipo de link/conexão é conhecido pela sigla:

Esse tipo de link/conexão é conhecido pela sigla:

Provas

Questão presente nas seguintes provas

4005273

Ano: 2025

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IDCAP

Orgão: PPSA

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IDCAP

Orgão: PPSA

Provas:

No que tange aos conceitos básicos da arquitetura de

computadores, a sigla USB constitui um padrão de

conexão amplamente utilizado em dispositivos

eletrônicos para a transferência de dados e energia. Ao

longo dos anos, o USB evoluiu, resultando em diferentes gerações que oferecem velocidades de transferência

cada vez mais rápidas. Entre as principais gerações, a

USB 2.0 oferece uma velocidade de transferência, que a

torna significativamente mais rápida que suas versões

anteriores, cabendo ressaltar que uma grande

quantidade de dispositivos ainda usa essa versão. Um

novo padrão conhecido por USB 3.2 suporta velocidades

ainda mais rápidas, ideais para transferência de arquivos

grandes e streaming de vídeo em alta definição.

As velocidades máximas nominais suportadas pelos padrões USB 2.0 e 3.2 são, respectivamente:

As velocidades máximas nominais suportadas pelos padrões USB 2.0 e 3.2 são, respectivamente:

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosRedes, Roteamento e TransporteNAT: Network Address Translation

- TCP/IPSub-redes, Máscara e Endereçamento IP

NAT é uma sigla para a técnica comumente usada por

provedores de serviços de internet e organizações, para

permitir que vários dispositivos compartilhem um único

endereço IP público. Ao usar esse recurso, os

dispositivos em uma rede privada podem se comunicar

com dispositivos em uma rede pública sem a

necessidade de que cada dispositivo tenha seu próprio

endereço IP exclusivo. De acordo com o IANA, foram

reservados blocos de endereços privados de classes A,

B e C, para as redes IPv4.

Em conformidade com a notação CIDR, esses blocos são, respectivamente:

Em conformidade com a notação CIDR, esses blocos são, respectivamente:

Provas

Questão presente nas seguintes provas

Códigos maliciosos, muitas vezes chamados

genericamente de "vírus", são programas que executam

ações danosas e atividades maliciosas. Nesse contexto,

spyware são projetados para monitorar as atividades de

um sistema e enviar as informações coletadas para

terceiros. Um tipo de spyware captura e armazena as

teclas digitadas, sendo que sua ativação, em muitos

casos, é condicionada a uma ação prévia do usuário,

como o acesso a um site específico de comércio

eletrônico ou de Internet Banking.

O tipo de spyware caracterizado é conhecido por:

O tipo de spyware caracterizado é conhecido por:

Provas

Questão presente nas seguintes provas

Contêineres são unidades executáveis de software que

empacotam o código da aplicação juntamente com suas

bibliotecas e dependências, permitindo que o código seja

executado em qualquer ambiente de computação, seja

desktop, TI tradicional ou infraestrutura de nuvem. Nesse

contexto, um tipo de contêiner constitui uma aplicação de

computação em nuvem, que permite aos

desenvolvedores gerenciarem e implementarem

programas em contêineres, dando às empresas de todos

os tamanhos acesso a soluções em nuvem portáteis e

escaláveis. Nesse sentido, os usuários podem simplificar

a virtualização baseada em contêiner e os processos de

gerenciamento, sendo que os provedores dessa

aplicação oferecem inúmeros recursos, incluindo tempos e execução de contêineres, camadas de orquestração e

gerenciamento de armazenamento persistente.

O tipo descrito é conhecido por Contêiner como:

O tipo descrito é conhecido por Contêiner como:

Provas

Questão presente nas seguintes provas

A modelagem de dados representa a criação de um

diagrama simplificado, que visa estruturar o

armazenamento e o mecanismo de fluxo de informações

relevantes para uma empresa que deseja construir um

banco de dados. Essa modelagem segue fases para se

chegar a um sistema de banco de dados coerente com

as necessidades da empresa, sendo o processo

constituído de quatro etapas, sendo a primeira a Análise

de requisitos, imprescindível para definir as regras de

negócio do projeto. A segunda visa capturar os requisitos

e organizá-los com uma visão de negócios. A terceira

utiliza-se da estrutura da modelagem anterior e agrega

outras informações que garantem a estrutura do sistema

sendo desenvolvido, utilizando elementos como

entidades, relacionamentos e atributos, além da adição

de chaves. `Por último, a quarta representa a etapa mais

técnica do processo, envolvendo a criação do banco de

dados em si, respeitando as regras de negócios

definidas nas etapas anteriores e seguindo os requisitos

dos outros modelos criados previamente.

As etapas segunda, terceira e quarta correspondem aos tipos de modelagem conhecidos, respectivamente, como:

As etapas segunda, terceira e quarta correspondem aos tipos de modelagem conhecidos, respectivamente, como:

Provas

Questão presente nas seguintes provas

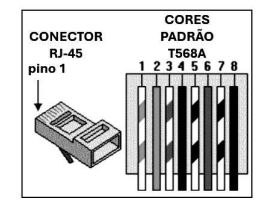

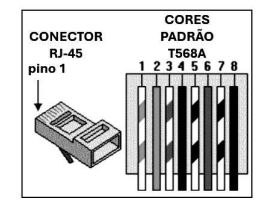

No que diz respeito à implementação de redes de

computadores cabeadas padrão Ethernet, devem ser

empregadas as especificações de um dos padrões

T-568A ou T-568B na correspondência de cores dos fios

com os pinos/guias do conector RJ-45. Para fins dessa

questão, utilizar os identificadores V para verde, L para

laranja, A para azul, M para marrom, BV para

branco-do-verde, BL para branco-do-laranja, BA para

branco-do-azul e BM para branco-do-marrom.

Sabendo-se que as guias 1-2 são empregadas na transmissão de dados e 3-6 na recepção, de acordo com o padrão T-568A, as cores dos fios que devem ser utilizadas na correspondência com os pinos/guias às guias 1 − 2 − 3 − 6 do conector RJ-45 são, respectivamente:

Sabendo-se que as guias 1-2 são empregadas na transmissão de dados e 3-6 na recepção, de acordo com o padrão T-568A, as cores dos fios que devem ser utilizadas na correspondência com os pinos/guias às guias 1 − 2 − 3 − 6 do conector RJ-45 são, respectivamente:

Provas

Questão presente nas seguintes provas

A virtualização de sistemas operacionais é um tipo

técnica permite que um sistema, possa ser operado

dentro de outro. Objetivo é possibilitar um maior

intercâmbio de funcionalidades, para que tudo o que é

útil em um possa ser aproveitado em outro, sem

restrições. Um exemplo é a instalação e execução de um

aplicativo de Windows no sistema operacional Linux,

através de uma máquina virtual, com funcionamento

perfeito. Um grande benefício de utilizar a virtualização

de sistemas operacionais é a possibilidade de montar

uma máquina completa que disponha de todos os

recursos e softwares desejados pelo seu usuário,

independentemente do sistema operacional no qual ela

opera. Nesse esquema, um software agrega recursos de

computação, como processamento, memória e

armazenamento, e os realoca entre máquinas virtuais.

Esse software é conhecido por:

Esse software é conhecido por:

Provas

Questão presente nas seguintes provas

Nos dias atuais, os dados representam, cada vez mais,

uma matéria-prima fundamental aos negócios e ao

planejamento estratégico nas empresas. Nesse sentido,

a segurança de informação constitui uma série de boas

práticas focadas especialmente em garantir a proteção

dos dados de instituição, a mitigação dos riscos e a

adequação às leis vigentes, com base em pilares. Um

desses, está diretamente relacionado ao sigilo dos

dados, usando o princípio básico no qual as informações

são "tratadas" apenas pelas pessoas para as quais o

acesso é fornecido. Convém destacar que esse pilar

pode ser comprometido, quando é fornecido

intencionalmente ou não informações a uma pessoa que

não deveria ter acesso, ou quando a informação é

roubada durante um ataque.

Esse pilar da segurança da informação é conhecido por:

Esse pilar da segurança da informação é conhecido por:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container