Foram encontradas 664 questões.

Um técnico realizou um exame AP de joelho utilizando

20 mAs, 80 KV e distância foco-receptor de 1 metro. Considerando

a lei do inverso do quadrado da distância, se a distância for

aumentada para 2 metros, a intensidade do feixe deve ser:

Provas

Questão presente nas seguintes provas

Estruturas complexas, como o punho, requerem uma rotina

radiográfica mais completa. Nesse caso, além das incidências

ortogonais entre si (PA e perfil), realiza-se uma incidência em

oblíqua no protocolo de rotina. Para complementar o estudo,

exames especiais podem ser solicitados, como é o caso das

incidências com desvio radial ou ulnar. No diagnóstico da

síndrome do túnel do carpo, utiliza-se uma incidência tangencial

inferossuperior, também conhecida como método de:

Provas

Questão presente nas seguintes provas

Na terminologia anatômica de posicionamento, a tração do

dorso do pé em direção à perna, com a diminuição do ângulo

entre eles, caracteriza o movimento de:

Provas

Questão presente nas seguintes provas

Paciente A.E.C., 62 anos, caçador esportivo (CAC), é

encaminhado à emergência após lesionar o ombro esquerdo

durante um disparo com uma espingarda de alto calibre. Na

incidência do ombro em AP com rotação externa:

Provas

Questão presente nas seguintes provas

3918821

Ano: 2025

Disciplina: TI - Banco de Dados

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Disciplina: TI - Banco de Dados

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Provas:

SQL é a sigla para “Structured Query Language”, definida

como a linguagem padrão em sistemas de gerenciadores de

bancos de dados relacionais, que engloba diversas sublinguagens,

constituídas de comandos específicos, utilizados no PostgreSQL,

MySQL, Microsoft SQL Server, e Oracle Database. Nesse

contexto, os comandos DROP, DELETE, GRANT e SELECT

fazem parte das sublinguagens conhecidas, respectivamente,

pelas siglas:

Provas

Questão presente nas seguintes provas

3918820

Ano: 2025

Disciplina: TI - Desenvolvimento de Sistemas

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Disciplina: TI - Desenvolvimento de Sistemas

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Provas:

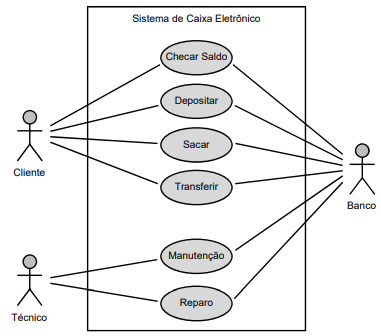

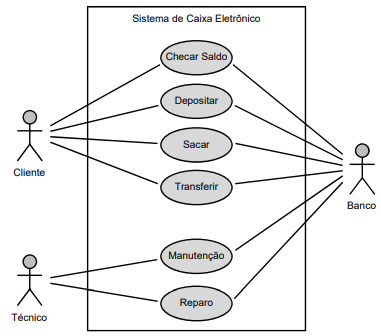

UML (Unifi ed Modeling Language) é uma sigla empregada

como uma notação padrão para modelagem de objetos do mundo

real, uma linguagem de desenvolvimento de software que se

destina a fornecer um modo padrão de visualizar o "desenho" de

um sistema. Neste sentido, observe a figura, que ilustra um dos

principais diagramas empregados na UML.

Essa figura representa uma ferramenta conhecida por Diagrama de:

Essa figura representa uma ferramenta conhecida por Diagrama de:

Provas

Questão presente nas seguintes provas

3918819

Ano: 2025

Disciplina: TI - Desenvolvimento de Sistemas

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Disciplina: TI - Desenvolvimento de Sistemas

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Provas:

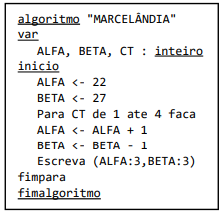

Analise o algoritmo da figura.

Após a execução, o algoritmo irá gerar, como resultado, a seguinte série:

Provas

Questão presente nas seguintes provas

3918818

Ano: 2025

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Provas:

No que diz respeito ao cabeamento estruturado empregado

na implantação de uma rede de computadores, cabos UTP

categoria 5 e 6 seguem padrões no que diz respeito ao uso de

topologia de rede e às guias do conector RJ-45. Nesse sentido,

uma topologia física utiliza como hardware um concentrador

central, para o qual convergem os cabos viabilizando esse tipo

de implementação, paralelamente, são padronizados os pares

utilizados, em conformidade com as normas de instalação. Nesse

contexto, o nome pela qual é conhecida essa topologia e as guias

empregadas para transmissão/recepção são, respectivamente:

Provas

Questão presente nas seguintes provas

3918817

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Pref. Marcelândia-MT

Provas:

Recentemente, dois grupos de cibercriminosos aplicaram

golpes em dezenas de empresas, obtendo acesso a dados

sensíveis de clientes, incluindo nomes de usuário, endereços,

e-mails e telefones. Na operação, os criminosos utilizaram

dispositivos móveis como celulares e uma técnica que possui as

características listadas a seguir.

I. É um golpe por telefone em que as vítimas são induzidas a fornecer dados pessoais ou a tomar decisões arriscadas.

II. Os golpistas se passam por pessoas de confiança ou figuras de autoridade, como técnicos de informática ou funcionários de bancos.

III. Os fraudadores usam dados vazados ou disponíveis publicamente, como endereço residencial, para ganhar mais autenticidade.

IV. Ferramentas de IA permitem que os golpistas usem vozes falsas, podendo até imitar alguém que a vítima conhece.

Esse golpe é conhecido por:

I. É um golpe por telefone em que as vítimas são induzidas a fornecer dados pessoais ou a tomar decisões arriscadas.

II. Os golpistas se passam por pessoas de confiança ou figuras de autoridade, como técnicos de informática ou funcionários de bancos.

III. Os fraudadores usam dados vazados ou disponíveis publicamente, como endereço residencial, para ganhar mais autenticidade.

IV. Ferramentas de IA permitem que os golpistas usem vozes falsas, podendo até imitar alguém que a vítima conhece.

Esse golpe é conhecido por:

Provas

Questão presente nas seguintes provas

Após elaborar uma palestra no Powerpoint da plataforma

Microsoft 365, versão web, um técnico de informática decidiu

testar o trabalho feito por meio da análise da apresentação dos

slides a partir do começo, executado via o acionamento de um

ícone na Faixa de Opções, dentre os mostrados quando se aciona

a guia  O ícone é:

O ícone é:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container