Foram encontradas 143 questões.

Provas

Provas

Provas

Provas

- Segurança da InformaçãoAtaques e Golpes

- Segurança da InformaçãoFerramentas de Segurança

- Segurança da InformaçãoVírus, Spyware e Outros

O phishing é um dos ataques mais corriqueiros na Internet ultimamente, pois se trata de um golpe relativamente fácil de ser aplicado e atinge vários usuários ao mesmo tempo. Basta uma pessoa clicar em um link malicioso para ter dados pessoais roubados, como senhas de banco e, dependendo do tipo, até espalhar vírus e trojans à lista de contatos do celular ou redes sociais. A partir deste cenário, avalie as seguintes asserções:

I. Os programas de antivírus podem ajudar contra os ataques, principalmente as empresas. Entretanto, conhecer como os golpes de phishing são aplicados também é uma maneira eficiente de prevenir possíveis ataques e não se tornar mais uma vítima.

Porque

II. Se você tem uma conta no Dropbox e armazena arquivos importantes e particulares por lá, preste atenção aos e-mails que recebe. Os criminosos usam falsos endereços que parecem vir da plataforma para levar o usuário a fazer login em um site fraudulento.

A respeito dessas asserções, assinale a alternativa correta:

Provas

Provas

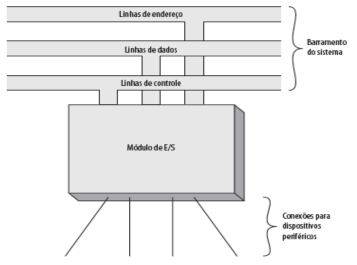

As partes físicas de um computador, tais como: dispositivos de entrada e saída (ex.: monitor, teclado, impressora, webcam), dispositivos de armazenamento (ex. memória volátil e permanente), processador, assim como todo o conjunto de elementos que compõem um computador são chamados de hardware. Em elemento importante neste conjunto são os módulo de entrada e saída (E/S). A seguir, exibe-se uma ilustração do módulo de E/S de uma CPU.

Fonte: <https://edisciplinas.usp.br/pluginfile.php/3187449/mod_resourc e/content/4/6aula%20-%20Entrada%20e%20Saida.pdf> .

A partir da análise da figura, avalie as seguintes asserções:

I. Os dispositivos externos fazem interface com o módulo de E/S através de sinais de controle, dados e estado.

PORQUE

II. O Controle consiste da função a ser executada pelo dispositivo (INPUT ou READ, OUTPUT ou WRITE); O Estado é o estado do dispositivo (READY/NOT READY); Os Dados consiste do conjunto de bits a serem enviados ou recebidos do módulo de E/S.

A respeito dessas asserções, assinale a alternativa correta:

Provas

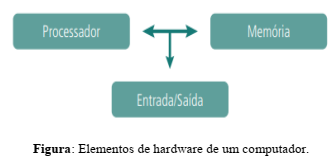

As partes físicas de um computador, tais como: dispositivos de entrada e saída (ex.: monitor, teclado, impressora, webcam), dispositivos de armazenamento (ex. memória volátil e permanente), processador, assim como todo o conjunto de elementos que compõem um computador são chamados de hardware. A figura a seguir, apresenta os elementos que compõem o hardware.

Os dispositivos de entrada e saída (E/S) ou input/output (I /O) são também denominados periféricos. Eles permitem a interação do processador com o homem, possibilitando a entrada e/ou a saída de dados. Os principais dispositivos de entrada de informações são: teclado, mouse, drive de CD / DVD-ROM, pendrive, scanner, microfone, joystick, câmera filmadora, câmera digital, tela sensível ao toque, mesa gráfica e caneta ótica. O monitor de vídeo é um equipamento semelhante a uma TV, responsável por transmitir informações visuais ao usuário. É um dispositivo de exibição de saída dos mais usados, podendo exibir texto, imagens e vídeos. A partir deste contexto e dos seus conhecimentos sobre os dispositivos de entrada e saída de uma computador, são tipos mais comuns (a classificação) para os dispositivos de vídeo, exceto:

Provas

Provas

- Assistência Social

- LegislaçãoLei 8.742/1993: Dispõe sobre a Organização da Assistência Social

- Políticas SociaisPNAS: Política Nacional de Assistência Social

- Políticas SociaisSUAS: Sistema Único de Assistência Social

- Proteção SocialFamíliaMatricialidade Sociofamiliar

Na política de assistência social, adota-se como funções básicas das famílias:

I. reduzir o universo informacional das crianças e adolescentes.

II. prover a proteção e a socialização dos seus membros.

III. ser mediadora das relações dos seus membros com outras instituições sociais e com o Estado.

IV. constituir-se como referências morais, de vínculos afetivos e sociais.

É correto o que se afirma em:

Provas

Caderno Container