Foram encontradas 526 questões.

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

- CriptografiaGerenciamento de Chaves Criptográficas

Sobre os conceitos de criptografia, é correto afirmar que

Provas

Questão presente nas seguintes provas

Analise as seguintes afrmativas sobre as normas da família ISO 27000.

I. ISO 27001 é uma especifcação para implementação de um sistema de gestão de segurança da informação.

II. ISO 27002 apresenta boas práticas para gestão da segurança da informação.

III. ISO 27003 é um guia para implementação de sistemas de gestão de segurança da informação.

Assinale a alternativa CORRETA:

I. ISO 27001 é uma especifcação para implementação de um sistema de gestão de segurança da informação.

II. ISO 27002 apresenta boas práticas para gestão da segurança da informação.

III. ISO 27003 é um guia para implementação de sistemas de gestão de segurança da informação.

Assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasMalwaresWorms

- Ataques e Golpes e AmeaçasSpoofing

- Ataques e Golpes e AmeaçasSniffing

Analise as afirmativas abaixo sobre ataques digitais.

I. Denial of Service é um ataque que visa interromper um serviço por meio de sobrecarga no servidor ou no meio de comunicação associados ao serviço.

II. Spoofing é um tipo de ataque que intercepta pacotes de rede para obter informações como nomes de usuários ou senhas.

III. Worms são programas que se propagam para infectar o ambiente onde eles se encontram.

Assinale a alternativa CORRETA:

I. Denial of Service é um ataque que visa interromper um serviço por meio de sobrecarga no servidor ou no meio de comunicação associados ao serviço.

II. Spoofing é um tipo de ataque que intercepta pacotes de rede para obter informações como nomes de usuários ou senhas.

III. Worms são programas que se propagam para infectar o ambiente onde eles se encontram.

Assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

Em relação às normas da família ISO 27000, correlacione as colunas a seguir considerando a descrição que melhor defne cada norma:

Está CORRETA a seguinte sequência de respostas:

Está CORRETA a seguinte sequência de respostas:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosAutenticidade

- GestãoGestão de Riscos

- GestãoPolíticas de Segurança de Informação

- Frameworks e NormasISO 15408: Conceitos e Princípios Gerais de Avaliação de Segurança de TI

Em relação às normas relacionadas a segurança da informação, julgue os itens a seguir, marcando com (V) a assertiva verdadeira e com (F) a assertiva falsa.

( ) A gestão de riscos geralmente inclui a análise/avaliação de riscos, o tratamento de riscos, a aceitação de riscos e a comunicação de riscos.

( ) A elaboração de uma política de segurança da informação deve ser o primeiro passo de uma organização que deseja proteger seus ativos e estar livre de perigos e incertezas.

( ) Autenticidade refere-se a propriedade de salvaguarda da exatidão e completeza da informação.

( ) A norma ISO/IEC 15408 (Common Criteria) é a versão brasileira da bS 7799 (British standard) e especifca os requisitos para implementação de controles de segurança personalizados para as necessidades individuais de organizações ou suas partes.

Assinale a opção com a sequência CORRETA.

( ) A gestão de riscos geralmente inclui a análise/avaliação de riscos, o tratamento de riscos, a aceitação de riscos e a comunicação de riscos.

( ) A elaboração de uma política de segurança da informação deve ser o primeiro passo de uma organização que deseja proteger seus ativos e estar livre de perigos e incertezas.

( ) Autenticidade refere-se a propriedade de salvaguarda da exatidão e completeza da informação.

( ) A norma ISO/IEC 15408 (Common Criteria) é a versão brasileira da bS 7799 (British standard) e especifca os requisitos para implementação de controles de segurança personalizados para as necessidades individuais de organizações ou suas partes.

Assinale a opção com a sequência CORRETA.

Provas

Questão presente nas seguintes provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- CriptografiaCriptografia Assimétrica

Um certifcado digital para servidor web é uma credencial que identifca uma entidade e pretende criar um canal criptográfco seguro entre o navegador do usuário e o servidor da entidade. São características de um certifcado digital para servidor web, EXCETO:

Provas

Questão presente nas seguintes provas

Analise as seguintes afrmativas sobre segurança digital em redes e segurança da informação.

I. Uma política de segurança é um mecanismo de proteção (desencorajador) a partir do momento que é amplamente divulgada e conhecida por todos os funcionários e colaboradores da organização.

II. Um ataque do tipo DDOS (distributed denial of service) afeta diretamente o fundamento de segurança da informação que trata da disponibilidade.

III. Uma assinatura digital está diretamente relacionada a identifcação biométrica que permite que características físicas sejam utilizadas para garantir a autenticidade de um documento ou para permitir o acesso físico ou lógico a um local ou sistema.

Assinale a alternativa CORRETA:

I. Uma política de segurança é um mecanismo de proteção (desencorajador) a partir do momento que é amplamente divulgada e conhecida por todos os funcionários e colaboradores da organização.

II. Um ataque do tipo DDOS (distributed denial of service) afeta diretamente o fundamento de segurança da informação que trata da disponibilidade.

III. Uma assinatura digital está diretamente relacionada a identifcação biométrica que permite que características físicas sejam utilizadas para garantir a autenticidade de um documento ou para permitir o acesso físico ou lógico a um local ou sistema.

Assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

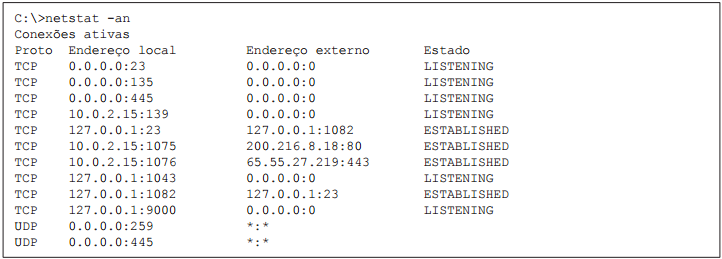

O quadro a seguir refere-se ao resultado do comando netstat –an executado em um computador com o sistema operacional Windows XP. Os serviços instalados neste computador executam com suas configurações originais e nas portas recomendadas (default).

Provas

Questão presente nas seguintes provas

Analise a afrmativa a seguir:

“Quando um roteador recebe um datagrama maior do que a MTU (maximum transmission unit) da próxima rede para a qual o pacote será roteado, ele divide-o em pequenos pedaços chamados de fragmentos e cada fragmento terá o formato de um novo datagrama IP.”

Em relação a essa afrmativa, assinale a alternativa CORRETA:

“Quando um roteador recebe um datagrama maior do que a MTU (maximum transmission unit) da próxima rede para a qual o pacote será roteado, ele divide-o em pequenos pedaços chamados de fragmentos e cada fragmento terá o formato de um novo datagrama IP.”

Em relação a essa afrmativa, assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

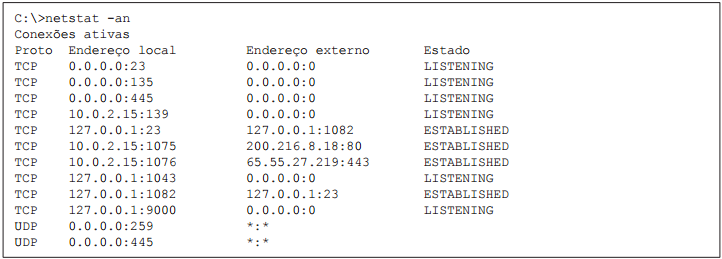

O quadro a seguir refere-se ao resultado do comando netstat –an executado em um computador com o sistema operacional Windows XP. Os serviços instalados neste computador executam com suas configurações originais e nas portas recomendadas (default).

II. Duas portas de número 445 estão abertas no computador local.

III. Existe uma sessão telnet ativa nesse computador na qual ele é cliente e servidor.

Assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container