Foram encontradas 60 questões.

- LinuxPermissões de Arquivos e Diretórios no Linux

- LinuxPrivilégios de root no Linuxsu/sudo

- LinuxSegurança no Linux

- LinuxUsuários e Grupos no Linux

Distribuições Linux, permitem que um usuário sem privilégios especiais para a execução de um determinado comando, o execute, simplesmente precedendo este comando a ser executado com um comando que irá então solicitar as credenciais necessárias para sua execução. O comando em questão é chamado.

Provas

Questão presente nas seguintes provas

Na distribuição Linux Red Hat, o comando ldapmodify permite alterar informações em um banco de dados LDAP. Um dos atributos deste comando é utilizado para especificar a senha que deverá ser utilizada em conjunto com o nome distinto (distinguished name). Este atributo em questão é :

Provas

Questão presente nas seguintes provas

Em distribuições Linux openSUSE, é possível efetuar ajustes no sistemas de arquivos NFS diretamente em seus arquivos de configuração. Dentre estes arquivos de configuração estão o /etc/sysconfig/nfs e o :

Provas

Questão presente nas seguintes provas

...... é uma técnica de virtualização, utilizada pelo Xen, que apresenta uma interface de software para as máquinas virtuais, que é similar, mas não idêntica ao hardware adjacente. Refere-se à comunicação entre o sistema convidado e o hypervisor para prover performance e eficiência. Este modelo envolve a modificação do kernel do sistema operacional virtual, com o propósito de substituir instruções não virtualizadas que se comunicam diretamente com a camada de virtualização.

A lacuna é preenchida corretamente com

A lacuna é preenchida corretamente com

Provas

Questão presente nas seguintes provas

Um comando muito utilizado em distribuições Linux é o ps. Com este comando é possível

Provas

Questão presente nas seguintes provas

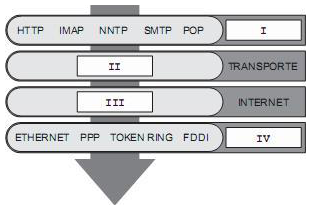

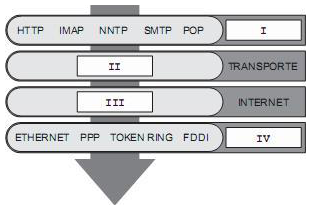

Considere a figura abaixo que apresenta o modelo de 4 camadas e a suíte de protocolos TCP/IP.

As caixas I, II, III e IV da figura acima são corretamente preenchidas com:

Provas

Questão presente nas seguintes provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalICP-Brasil

- Certificado DigitalTipos de Certificados Digitais

Um advogado entrou no site do Tribunal Regional do Trabalho da 15ª Região e procurou pelo serviço eDOC (Peticionamento Eletrônico). Ao acessar o serviço, havia a seguinte mensagem:

“A versão V1 do eDOC foi desativada em decorrência da necessidade de atualização tecnológica da arquitetura utilizada no sistema e em virtude de não permitir a utilização ...... ICP-Brasil de cadeia de confiança V2 ou V3. A versão V2, atualmente disponível, permite a utilização de todos os tipos emitidos pela ICP-Brasil.”

Preenche corretamente a lacuna da mensagem:

“A versão V1 do eDOC foi desativada em decorrência da necessidade de atualização tecnológica da arquitetura utilizada no sistema e em virtude de não permitir a utilização ...... ICP-Brasil de cadeia de confiança V2 ou V3. A versão V2, atualmente disponível, permite a utilização de todos os tipos emitidos pela ICP-Brasil.”

Preenche corretamente a lacuna da mensagem:

Provas

Questão presente nas seguintes provas

Carlos, que trabalha no Tribunal Regional do Trabalho da 15ª Região, estava estudando métodos de criptografia e decidiu aplicar seus conhecimentos enviando uma mensagem cifrada a seu colega Evandro. Carlos criou uma mensagem codificada em que cada letra foi substituída pela letra que está duas posições abaixo no alfabeto. Desta forma, "A" se tornou "C", "B" se tornou "D" e assim por diante. Carlos já informou ao seu amigo que o código é "deslocamento da letra em 2 posições". Evandro, ao receber a mensagem, conseguiu decodificá-la. Mas, qualquer outra pessoa que olhasse esta mensagem, veria somente um emaranhado de letras sem sentido.

Carlos aplicou o método de criptografia

Carlos aplicou o método de criptografia

Provas

Questão presente nas seguintes provas

Considere as definições de malwares:

I. São programas que se espalham por meio da inserção de uma cópia de si mesmos em outros softwares e arquivos. É muito comum que sejam propagados por meio de arquivos executáveis, porém, eles só conseguem infectar outras aplicações do sistema quando executados. Além de causar danos ao sistema hospedeiro, se propagam à medida que o usuário os enviar (sem saber) para outros, através de e-mail ou mídias removíveis. Desse modo, o ciclo será reiniciado e outras máquinas também serão infectadas.

II. Possuem a capacidade de se propagarem automaticamente e enviar cópias completas de si mesmos para outros computadores. Ou seja, eles não precisam se anexar a outros arquivos para conseguirem infectar uma máquina e podem se mover entre hospedeiros por conta própria. Quando um deles se aloja em um computador, além de ser capaz de executar ações danosas ao sistema, ele também busca por meios de se auto-propagar. Por exemplo, ele pode acessar a lista de contatos de e-mails dos usuários do sistema e, então, enviar cópias de si mesmo para os computadores alvos. Dessa forma, eles serão transmitidos por meio da internet e, quando se instalarem em outros hospedeiros, o ciclo de infecção será reiniciado.

Está correto afirmar que:

I. São programas que se espalham por meio da inserção de uma cópia de si mesmos em outros softwares e arquivos. É muito comum que sejam propagados por meio de arquivos executáveis, porém, eles só conseguem infectar outras aplicações do sistema quando executados. Além de causar danos ao sistema hospedeiro, se propagam à medida que o usuário os enviar (sem saber) para outros, através de e-mail ou mídias removíveis. Desse modo, o ciclo será reiniciado e outras máquinas também serão infectadas.

II. Possuem a capacidade de se propagarem automaticamente e enviar cópias completas de si mesmos para outros computadores. Ou seja, eles não precisam se anexar a outros arquivos para conseguirem infectar uma máquina e podem se mover entre hospedeiros por conta própria. Quando um deles se aloja em um computador, além de ser capaz de executar ações danosas ao sistema, ele também busca por meios de se auto-propagar. Por exemplo, ele pode acessar a lista de contatos de e-mails dos usuários do sistema e, então, enviar cópias de si mesmo para os computadores alvos. Dessa forma, eles serão transmitidos por meio da internet e, quando se instalarem em outros hospedeiros, o ciclo de infecção será reiniciado.

Está correto afirmar que:

Provas

Questão presente nas seguintes provas

As figuras abaixo sugerem como deveria se dar a transição do protocolo IPv4 para IPv6.

Em relação aos protocolos IPv4 e IPv6 e a transição sugerida nas figuras acima é correto afirmar:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container