Foram encontradas 60 questões.

Quando uma pessoa está usando um navegador web é possível saber quando ela está utilizando um protocolo de segurança, como o TLS - Transport Layer Security, de algumas maneiras diferentes. Uma delas é quando o "http" na linha do endereço for substituído por "https" e aparecer um pequeno cadeado na janela do navegador. Quando isso acontece, o site está protegido por um método de

Provas

Questão presente nas seguintes provas

- AbrangênciaLAN: Local Area Network

- AbrangênciaMAN: Metropolitan Area Network

- AbrangênciaWAN: Wide Area Network

- Arquitetura de Redes

Considere o quadro abaixo que apresenta dados que permitem definir o tipo da rede em função da abrangência de cobertura.

As caixas numeradas de 1 a 6 na tabela acima são, corretas e respectivamente, preenchidas com redes do tipo:

Provas

Questão presente nas seguintes provas

As redes de comunicação de dados podem ser divididas em 2 tipos básicos: ...I... (também chamadas de comutação de circuitos), em que o emissor tem garantias que os dados podem ser entregues e reproduzidos porque a conexão oferece um caminho de dados garantido, e ...II... (também chamadas de comutação de pacotes), em que os dados são divididos em pequenos pacotes; o hardware da rede entrega os pacotes ao destino especificado onde o software novamente os remonta em um único conjunto.

As lacunas I e II são, corretas e respectivamente, preenchidas com:

As lacunas I e II são, corretas e respectivamente, preenchidas com:

Provas

Questão presente nas seguintes provas

I. A construção e a blindagem deste cabo proporcionam uma boa combinação de alta largura de banda e excelente imunidade a ruído. A largura de banda possível depende da qualidade do cabo, do tamanho e da relação sinal/ruído do sinal de dados. Há cabos deste tipo que têm uma largura de banda nominal próxima de 1 GHz.

II. A extremidade de recepção deste cabo consiste em um fotodiodo, que emite um pulso elétrico ao ser atingido pela luz. Em geral, o tempo de resposta de um fotodiodo é 1 nano segundo, o que limita as taxas de dados a 1 Gbps. O ruído térmico também é importante, pois um pulso de luz deve conduzir energia suficiente para ser detectado. Com pulsos de potência suficiente, a taxa de erros pode se tornar pequena.

III. Este cabo pode ser usado na transmissão de sinais analógicos ou digitais. A largura de banda depende da espessura do fio e da distância percorrida mas, em muitos casos, é possível alcançar diversos megabits/s por alguns quilômetros. Devido ao baixo custo e ao desempenho obtidos são usados em larga escala.

A associação correta entre a descrição I, II e III, o nome e a imagem dos cabos A, B e C está expressa em:

Provas

Questão presente nas seguintes provas

“O tráfego global de dados em ...I... aumentará a uma taxa de crescimento anual composto de 35% entre 2012 e 2017. Até 2017, aproximadamente, 17% do tráfego serão alimentados por usuários finais acessando este tipo de armazenamento para navegar na web, fazer streaming de vídeos, colaboração e uso de dispositivos conectados que compõem a Internet de todas as coisas, ou seja, a conexão de rede entre pessoas, dados, processos e coisas, segundo a Cisco. Ainda conforme o estudo, o tráfego geral de dados nos ...II... vai crescer três vezes e alcançar um total de 7,7 Zettabytes nos próximos 4 anos.”

As lacunas I e II são corretas e respectivamente preenchidas por:

As lacunas I e II são corretas e respectivamente preenchidas por:

Provas

Questão presente nas seguintes provas

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- TCP/IPConceitos e Especificações do IP

- TCP/IPFundamentos de Roteamento

O IP-móvel oferece soluções para a criação de redes sem fio, permitindo que um computador se mova de uma rede para outra sem mudar seu endereço IP. Quando detecta que se moveu, um dispositivo móvel obtém um endereço denominado care-of localizado ou descobre um...I... e requisita que ele distribua um endereço ...II... . Após obter este endereço, o dispositivo móvel se registra com seu agente doméstico e requisita que o agente encaminhe ...III.... . Uma vez completado o registro, o dispositivo móvel pode se comunicar com qualquer computador na Internet.

As lacunas I, II e III são, corretas e respectivamente, preenchidas com:

As lacunas I, II e III são, corretas e respectivamente, preenchidas com:

Provas

Questão presente nas seguintes provas

Cláudia, que trabalha no Tribunal Regional do Trabalho da 15ª Região, foi convidada a participar de uma reunião em que a seguinte questão estava sendo discutida pelos técnicos de TI: “Devemos usar firewall por hardware ou por software? O firewall dispensa o uso de um antivírus?”. Cláudia ouviu atentamente as opiniões dos técnicos antes de emitir a sua, mas identificou que um dos técnicos disse algo que estava INCORRETO, qual seja:

Provas

Questão presente nas seguintes provas

Para aplicações Java Enterprise Edition (Java EE) que utilizam Enterprise JavaBeans (EJB) não é possível utilizar o servidor Tomcat até a versão 6 porque ele não

Provas

Questão presente nas seguintes provas

Provas

Questão presente nas seguintes provas

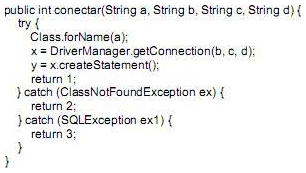

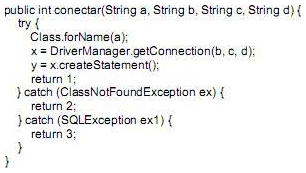

O método a seguir foi extraído de uma classe Java que permite o acesso a um banco de dados relacional.

Sobre este método é correto afirmar que :

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container