Foram encontradas 60 questões.

O CobiT é uma metodologia que promove um conjunto de padrões e boas práticas para o gerenciamento e o uso corporativo e transparente da TI, sendo considerado um padrão para o gerenciamento de TI, alinhado às estratégias de negócios. O processo que endereça as questões relacionadas à informação é o

Provas

Questão presente nas seguintes provas

Independentemente do tipo de tecnologia usada, ao se conectar um computador à rede ele pode estar sujeito a diversos tipos de ataques. De acordo com a cartllha CERT. BR, está correto o que se afirma em:

Provas

Questão presente nas seguintes provas

A Norma ABNT NBR ISO/IEC 27001:2006 recomenda que, para monitorar e analisar criticamente o SGSI, a organização deve executar procedimentos de monitoração e análise crítica e outros controles. Dentre tais procedimentos NÃO se inclui:

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

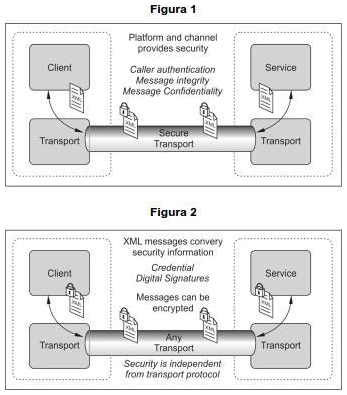

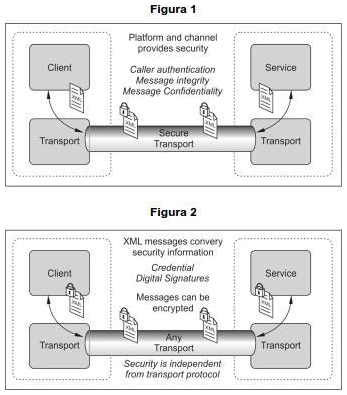

Considere as seguintes figuras que apresentam o envio de um arquivo entre dois serviços:

Com base nessas imagens e nas configurações padrão para os protocolos HTTP e HTTPS, é correto afirmar que o arquivo enviado na figura 1

Com base nessas imagens e nas configurações padrão para os protocolos HTTP e HTTPS, é correto afirmar que o arquivo enviado na figura 1

Provas

Questão presente nas seguintes provas

O DNS é um protocolo que pode ser usado em diferentes plataformas. Na Internet, o espaço de nomes de domínios (árvore) é dividido em 3 seções diferentes:

- Domínios genéricos: definem hosts registrados de acordo com seus comportamentos genéricos. Cada nó na árvore define um domínio, que é um índice para um banco de dados de espaço de nomes de domínios.

- Domínios ..I... : esta seção usa abreviaturas de 2 caracteres para designar nações. O segundo label pode ser composto por designações nacionais organizacionais ou mais específicas daquela nacionalidade.

- Domínio ..II..... : é usado para associar um endereço a um nome de domínio. Para tratar uma consulta de ponteiros (PTR), este domínio é acrescentado ao espaço de nomes de domínios com o nó de primeiro nível chamado ..III..... (por razões históricas). O segundo nível também é um nó simples que corresponde ao inverse address. O restante do domínio define endereços IP. Para seguir a convenção de ler labels de domínio de baixo para cima, um endereço IP como 132.34.45.121 é lido como ..IV.. .

As lacunas I, II, III e IV são, correta e respectivamente, preenchidas por:

- Domínios genéricos: definem hosts registrados de acordo com seus comportamentos genéricos. Cada nó na árvore define um domínio, que é um índice para um banco de dados de espaço de nomes de domínios.

- Domínios ..I... : esta seção usa abreviaturas de 2 caracteres para designar nações. O segundo label pode ser composto por designações nacionais organizacionais ou mais específicas daquela nacionalidade.

- Domínio ..II..... : é usado para associar um endereço a um nome de domínio. Para tratar uma consulta de ponteiros (PTR), este domínio é acrescentado ao espaço de nomes de domínios com o nó de primeiro nível chamado ..III..... (por razões históricas). O segundo nível também é um nó simples que corresponde ao inverse address. O restante do domínio define endereços IP. Para seguir a convenção de ler labels de domínio de baixo para cima, um endereço IP como 132.34.45.121 é lido como ..IV.. .

As lacunas I, II, III e IV são, correta e respectivamente, preenchidas por:

Provas

Questão presente nas seguintes provas

- Equipamentos de RedeRoteador

- Protocolos e ServiçosRedes, Roteamento e TransporteBGP: Border Gateway Protocol

Os protocolos de roteamento foram criados em resposta à demanda por tabelas de roteamento dinâmicas. Na realidade atual, as dimensões da Internet são tão grandes que um protocolo de roteamento não é capaz de lidar com a tarefa de atualizar as tabelas de roteamento de todos os roteadores. Por esta razão, é dividida em ASs (Autonomous Systems). Um AS é um grupo de redes e roteadores sob a regência de uma única administração, e

Provas

Questão presente nas seguintes provas

Vários padrões de segurança de redes sem fio existem e é necessário que os equipamentos sejam devidamente configurados de forma a aumentar a segurança de acesso à rede. Considere:

[1] WPA com AES habilitado.

[2] WEP.

[3] WPA2 com AES habilitado.

[4] WPA apenas com TKIP habilitado.

A ordem das configurações acima que possibilita um nível de segurança MAIOR para uma menor segurança em uma rede sem fio, em que a configuração seja possível, é:

[1] WPA com AES habilitado.

[2] WEP.

[3] WPA2 com AES habilitado.

[4] WPA apenas com TKIP habilitado.

A ordem das configurações acima que possibilita um nível de segurança MAIOR para uma menor segurança em uma rede sem fio, em que a configuração seja possível, é:

Provas

Questão presente nas seguintes provas

- Equipamentos de RedeBridge

- Protocolos e ServiçosAcesso ao MeioSTP: Spanning Tree Protocol

- Protocolos e ServiçosAcesso ao MeioRSTP: Rapid Spanning Tree Protocol

- Transmissão de DadosEndereço MAC

Os administradores de redes usam pontes (bridges) redundantes para tornar o sistema mais confiável. Se uma ponte falhar, outra assume seu lugar. Mas esta redundância pode criar loops indesejáveis no sistema. Para resolver este problema, as pontes podem usar o algoritmo ...I... para criar uma topologia lógica sem loops. Este processo é realizado em quatro etapas:

1. Cada ponte tem um ID. Aquela ..II..... deve se tornar a ponte-raiz.

2. Identifica-se em cada ponte a porta com menor custo até a ponte-raiz, chamada de porta-raiz.

3. Identifica-se em cada LAN a ponte com menor custo até a raiz. Esta será a ponte designada, e a porta que a conecta à LAN será a porta designada.

4. As portas designadas e raiz serão marcadas como portas de encaminhamento e as demais portas serão portas bloqueantes.

O protocolo ..III... o implementa de forma automática e distribuída e tem como requisitos:

- Um endereço ..IV.. para o protocolo.

- Um ID único para cada ponte.

- Um ID único para cada porta, no escopo da ponte que a possui.

O protocolo ...V.... necessita das seguintes informações:

- Prioridade relativa de cada ponte na rede.

- Prioridade relativa de cada porta em uma ponte.

- O custo de caminho de cada porta.

As lacunas I, II, III, IV e V são, correta e respectivamente, preenchidas em:

1. Cada ponte tem um ID. Aquela ..II..... deve se tornar a ponte-raiz.

2. Identifica-se em cada ponte a porta com menor custo até a ponte-raiz, chamada de porta-raiz.

3. Identifica-se em cada LAN a ponte com menor custo até a raiz. Esta será a ponte designada, e a porta que a conecta à LAN será a porta designada.

4. As portas designadas e raiz serão marcadas como portas de encaminhamento e as demais portas serão portas bloqueantes.

O protocolo ..III... o implementa de forma automática e distribuída e tem como requisitos:

- Um endereço ..IV.. para o protocolo.

- Um ID único para cada ponte.

- Um ID único para cada porta, no escopo da ponte que a possui.

O protocolo ...V.... necessita das seguintes informações:

- Prioridade relativa de cada ponte na rede.

- Prioridade relativa de cada porta em uma ponte.

- O custo de caminho de cada porta.

As lacunas I, II, III, IV e V são, correta e respectivamente, preenchidas em:

Provas

Questão presente nas seguintes provas

865712

Ano: 2014

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FCC

Orgão: TRT-2

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FCC

Orgão: TRT-2

Provas:

A fórmula para calcular a capacidade de armazenamento disponível numa configuração RAID nível 3, considerando C como a capacidade disponível, n como o número de discos e d como a capacidade do disco, é

Provas

Questão presente nas seguintes provas

O modelo de ciclo de vida incremental e iterativo foi proposto como uma resposta aos problemas encontrados no modelo em cascata. Em relação a este tipo de modelo de processo, é INCORRETO afirmar que

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container