Foram encontradas 479 questões.

A arquitetura TCP/IP define um conjunto de protocolos de comunicação para redes de computadores. Nessa arquitetura, o IP é utilizado, dentre outras funções, para

Provas

Questão presente nas seguintes provas

Deseja-se configurar uma rede local (LAN) de computadores, utilizando a pilha de protocolos TCP/IP, para que um segmento da rede local possa conter, no máximo, 510 elementos endereçáveis. A máscara de sub-rede que possibilita essa configuração é:

Provas

Questão presente nas seguintes provas

Um computador conectado à internet possui o endereço IP (Real) = 154.170.163.10. O endereço IP utilizado por esse computador pertence à Classe

Provas

Questão presente nas seguintes provas

O SIP (Session Initiation Protocol) é um dos protocolos mais utilizados para controlar as sessões de comunicação para voz, vídeo e outros serviços multimídia. Considerando o modelo de referência OSI, o protocolo SIP pertence à camada de

Provas

Questão presente nas seguintes provas

Uma rede local de computadores é gerenciada por meio do serviço SNMP. Para que o servidor do serviço SNMP possa acessar as informações de um determinado elemento de rede, deve ter instalado neste elemento um

Provas

Questão presente nas seguintes provas

A segurança da informação em uma rede local de computadores (LAN) deve ser monitorada e implementada utilizando diversos tipos de ferramentas. Caso o gerente da rede local queira monitorar e bloquear o acesso a páginas web com conteúdos NÃO permitidos, ele deve utilizar o serviço denominado

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosTransferência de ArquivosFTP: File Transfer Protocol

- Segurança de RedesFirewall

- Segurança de RedesPolíticas de Segurança de Rede

- TCP/IPTCP: Transmission Control Protocol

Por questões de segurança, o gerente da rede de computadores de uma empresa quer desabilitar qualquer acesso externo, por meio da internet, para a transferência de arquivos utilizando o protocolo FTP (File Transfer Protocol). Para isso, o gerente deve configurar o Firewall para bloquear os acessos pela Porta TCP de número

Provas

Questão presente nas seguintes provas

A tecnologia de comunicação sem fio IEEE 802.11g, conhecida popularmente como WiFi, é muito vulnerável para a intrusão de usuários não autorizados. Uma forma básica para melhorar os aspectos de segurança, reduzindo a possibilidade de intrusão, é por meio

Provas

Questão presente nas seguintes provas

No padrão MVC é possível definir grupos de componentes principais: o Model (Modelo), o View (Apresentação) e o Controller (Controle). Deve fazer parte do componente

Provas

Questão presente nas seguintes provas

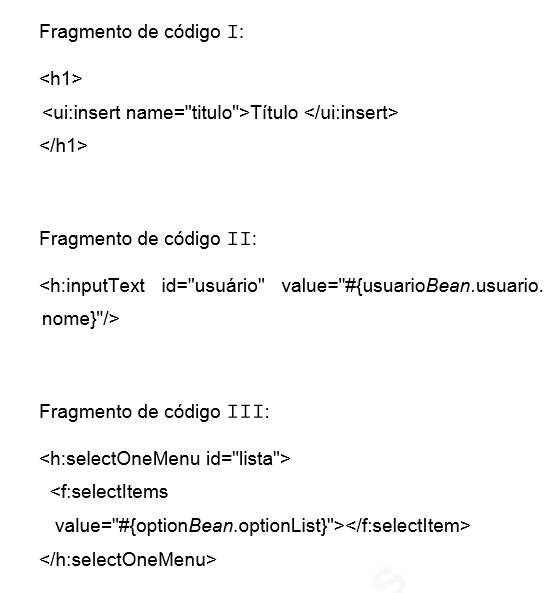

Para criar as páginas XHTML de uma aplicação JSF é possível utilizar um conjunto de bibliotecas de tags JSF. Algumas dessas bibliotecas são HTML, Core e Facelets. Considere os fragmentos de códigos abaixo, que utilizam tags dessas bibliotecas:

A correlação correta entre o fragmento de código e a bi- blioteca de tags utilizada é

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container