Foram encontradas 40 questões.

No sistema operacional Linux, há um programa de computador que simula um servidor Windows, permitindo que usuários, utilizando o sistema operacional Linux, acessem diretórios do Windows e vice-versa. Nesse caso, esse programa de computador chama-se:

Provas

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia de Hash

- CriptografiaCriptografia Simétrica

Considere as seguintes assertivas sobre funções e algoritmos criptográficos:

I. SHA-512 é uma função hash.

II. RSA é um algoritmo criptográfico assimétrico ou de chave pública.

III. AES é um algoritmo criptográfico simétrico.

Quais estão corretas?

Provas

A a seguir se baseia na Figura 7, que mostra uma notícia publicada pelo site "http://copadomundo.uol.com.br/noticias", na Internet, dia 18 de junho de 2013, de autoria de "Vinicius Konchinski".

A Figura 7 mostra uma notícia publicada na Internet sobre um ataque hacker, que tirou do ar o site governamental sobre a Copa do Mundo. Segundo o Ministério do Esporte, o site da Copa de 2014 passou por um ataque que gerou um grande número de acessos simultâneos, tendo sobrecarregado a rede e seus servidores. Essa sobrecarga de acesso fez com que os servidores não tivessem a capacidade de responder às requisições a tal ponto de tornarem inacessíveis os serviços oferecidos pelo site. Nesse caso, assinale, dentre as alternativas a seguir, a que melhor expressa o tipo de ataque que esses computadores servidores foram alvos.

Provas

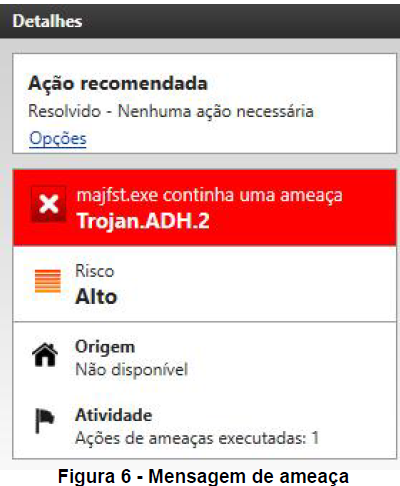

A a seguir se baseia na Figura 6, que mostra uma mensagem exibida por uma ferramenta ao detectar uma ameaça vinda da Internet.

A Figura 6 mostra um alerta, de uma ferramenta de segurança, ao identificar a ameaça de um "trojan", proveniente da Internet. Nesse caso, considere os seguintes aspectos sobre os códigos maliciosos chamados genericamente de "trojan":

I. Ao ser executado, em um computador, um arquivo que contenha um "trojan" instalará um programa que, além de executar funções para as quais foi aparentemente projetado, também realizará outras atividades, normalmente maliciosas e sem o conhecimento do usuário.

II. Um "trojan" normalmente infecta outros arquivos, assim como propaga cópias de si mesmo, automaticamente.

III. Há um tipo de "trojan" chamado "Trojan Clicker" que redireciona a navegação do usuário para sites específicos, com o objetivo de aumentar a quantidade de acessos a esses sites ou apresentar propagandas.

Quais estão corretas?

Provas

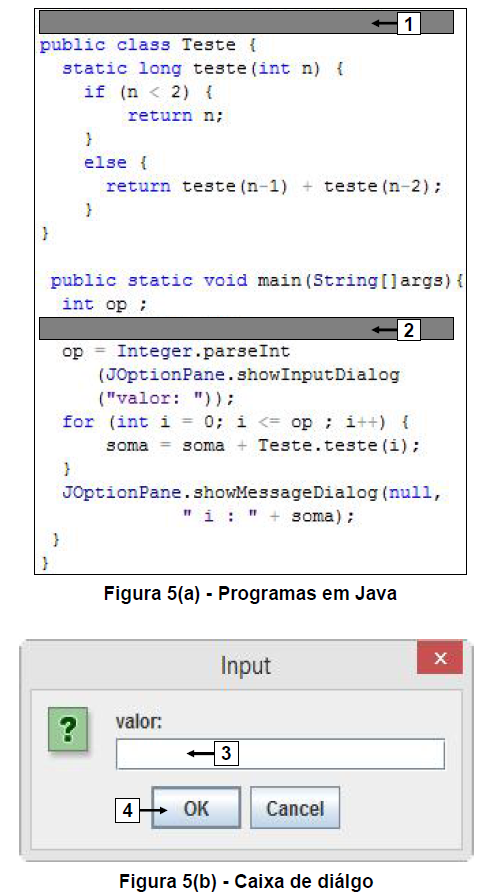

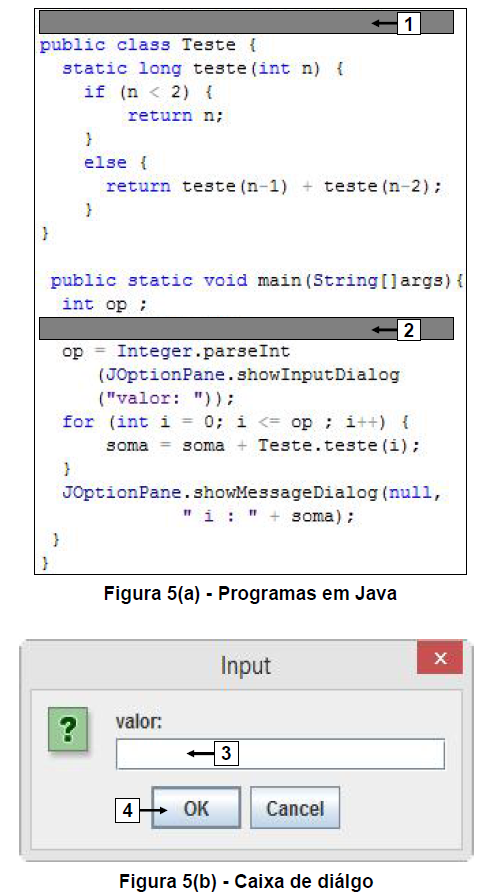

A questão a seguir se baseia nas Figuras 5(a) e 5(b). A Figura 5(a) mostra dois programas em Java, no qual se inseriu, nos locais apontados pelas setas nº 1 e 2, retângulos, de modo a ocultar o código fonte existente nesses locais. A Figura 5(b) mostra uma caixa de diálogo que passou a ser exibida ao serem executados os programas da Figura 5(a).

Os programas em Java, da Figura 5(a), foram implementados em um único arquivo. Deseja-se separar esse arquivo em dois, sendo que um se chamará "Principal" e terá a responsabilidade pelo início da execução do programa e, o outro, será constituído, apenas, pela classe "Teste". Esses dois arquivos serão implementados na mesma pasta física. Nesse caso, assinale, dentre as alternativas abaixo, o arquivo que melhor representa o programa "Principal", nas condições descritas nesse enunciado.

Provas

A questão a seguir se baseia nas Figuras 5(a) e 5(b). A Figura 5(a) mostra dois programas em Java, no qual se inseriu, nos locais apontados pelas setas nº 1 e 2, retângulos, de modo a ocultar o código fonte existente nesses locais. A Figura 5(b) mostra uma caixa de diálogo que passou a ser exibida ao serem executados os programas da Figura 5(a).

Executando-se os programas em Java, da Figura 5(a), será exibida a caixa de diálogo da Figura 5(b). Nesse caso, digitando-se o número "4", no local apontado pela seta nº 3 (Figura 5(b)) e pressionando-se o botão "OK" (seta nº 4), pode-se afirmar que

Provas

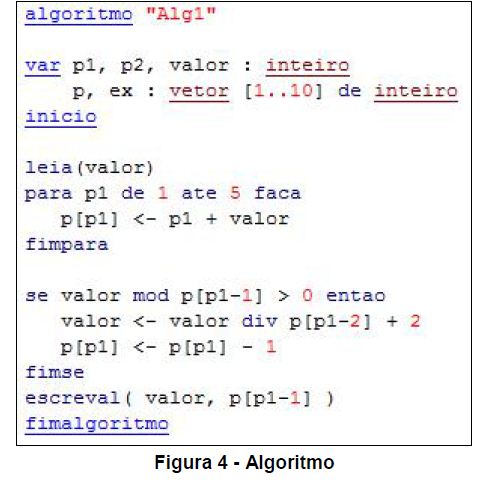

A questão a seguir se baseia na Figura 4, que mostra um algoritmo.

Ao ser executado o algoritmo mostrado na Figura 4, será atribuída à variável "valor" o número inteiro "5". Nesse caso, pode-se afirmar que, ao final da execução desse algoritmo, a variável "valor" terá o conteúdo numérico igual a:

Provas

- Fundamentos de ProgramaçãoAlgoritmosDiagrama de Chapin

- Fundamentos de ProgramaçãoLógica de Programação

- Fundamentos de ProgramaçãoVariáveis

A questão a seguir se baseia na Figura 3, que mostra um algoritmo, representado segundo o Diagrama de Chapin, onde algumas instruções foram suprimidas intencionalmente.

Ao ser executado o algoritmo mostrado na Figura 3, serão atribuídas às variáveis os seguintes conteúdos:

- X \( \leftarrow \) Falso

- Y \( \leftarrow \) Falso

- T \( \leftarrow \) Verdadeiro

- K \( \leftarrow \) 1

- P \( \leftarrow \) 2

- W \( \leftarrow \) 3

Nesse caso, pode-se afirmar que, ao final da execução desse algoritmo, o somatório do conteúdo das variáveis "K", "P" e "W" será igual a um número maior ou igual a:

Provas

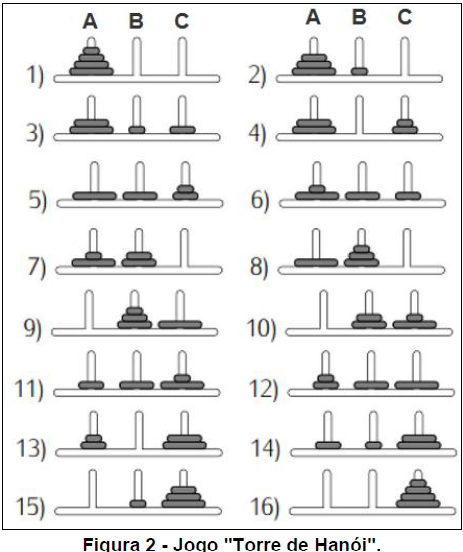

A questão a seguir se baseia na Figura 2 que mostra um jogo chamado de "Torre de Hanói". Nessa Figura, considere os seguintes aspectos: (1) existem três pinos verticais identificados, da esquerda para a direita, pelas letras "A", "B" e "C"; (2) a "Torre de Hanói" é a mesma em todos os itens de "1" a "16"; (3) o jogo começou no item de número "1" e, se desenvolveu, sequencialmente, pelos itens de números "2", "3”, até o seu término, no número "16"; (4) no item de número "1", no pino "A", existem quatro discos de tamanhos diferentes; e (5) o jogo consiste em passar todos os discos de um pino para outro qualquer, usando um dos pinos como auxiliar, de maneira que um disco maior nunca fique em cima de outro menor em nenhuma situação.

A questão 22 baseia-se no jogo chamado de "Torre de Hanói", que consiste em passar todos os discos do pino "A" para o "C", de maneira que um disco maior nunca fique em cima de outro menor em nenhuma situação. A Figura 2 mostra, sequencialmente, do número "1" até o "16", a mesma "Torre de Hanói" e como esse jogo foi jogado uma vez. Nesse caso, utilizando-se o exemplo da "Torre de Hanói", pode-se afirmar que a dinâmica desse jogo, em termos de estrutura de dados, equivale ao funcionamento de uma:

I. "Pilha".

II. Estrutura do tipo "LIFO".

III. Lista linear.

Quais estão corretas?

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FUNDATEC

Orgão: UERGS

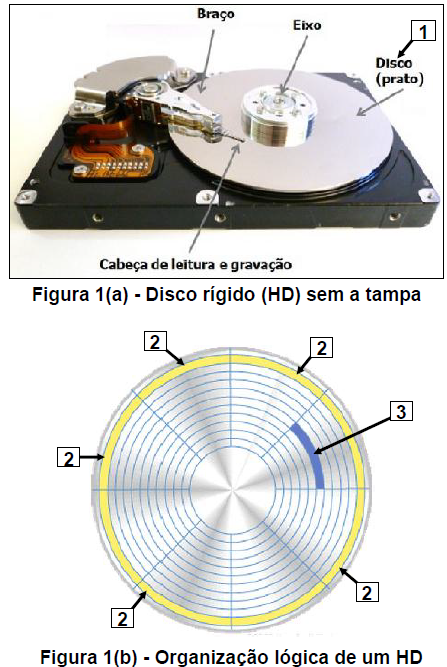

A questão a seguir se baseia nas Figuras 1(a) e 1(b). A Figura 1(a) mostra um disco rígido (HD), sem a tampa, no qual se identificou algumas de suas partes. A Figura 1(b) exibe, esquematicamente, a organização lógica de um prato de um HD.

A Figura 1(a) mostra um disco rígido (HD), onde a seta nº 1 aponta para um componente desse HD chamado de disco ou prato. A Figura 1(b) exibe, esquematicamente, a organização lógica desse prato, devendo-se observar os seguintes aspectos: (1) a seta nº 2 aponta para uma área, em cor destacada, que circunda todo o prato, sendo ela a mais externa desse HD; e (2) a seta nº 3 aponta para uma parte desse prato que também encontra-se destacada em cor diferente. Nesse caso, considere as seguintes alternativas:

I. A seta nº 2 aponta para uma área que circunda todo o disco rígido, sendo chamada de "trilha". Em computadores do tipo desktop, com sistema operacional Windows 7 Professional instalado, e que tem somente um HD, a "trilha" mais externa de um HD é chamada de "1ª trilha" ou "trilha 1".

II. Em computadores do tipo desktop, com sistema operacional Windows 7 Professional instalado, e que tem somente um HD, a área mais externa, que circunda todo o disco rígido, apontada pela seta nº 2, é chamada de Master Boot Record, onde é gravada a tabela de partição e o gerenciador de boot, desses computadores.

III. Em computadores do tipo desktop, com sistema operacional Windows 7 Professional instalado, e que tem somente um HD, a seta nº 3 aponta para uma área lógica desse HD chamada de "setor".

Quais estão corretas?

Provas

Caderno Container