Foram encontradas 50 questões.

Analise as afirmações abaixo em relação aos tipos de memória em um sistema computacional.

I. A memória principal pode ser classificada em função de sua volatilidade, que é a capacidade de a memória preservar o seu conteúdo mesmo sem uma fonte de alimentação ativa. Memórias do tipo RAM (Random Access Memory) e ROM (Read-Only Memory) são voláteis, enquanto memórias do tipo EPROM (Erasable Programmable ROM) são não voláteis.

II. A memória secundária é um meio não volátil de armazenamento de grande quantidade de dados, porém o acesso a esse tipo de memória é lento se comparado com o acesso à memória principal.

III. A memória cache é uma memória de alta velocidade, porém com a desvantagem de possuir pequena capacidade de armazenamento em relação à memória principal.

É correto o que se afirma em:

Provas

O processador central de um sistema de computação, também conhecido como Unidade Central de Processamento (UCP), é o componente vital do sistema. Dentre seus elementos, o responsável por gerenciar as atividades de todos os componentes da UCP, denomina-se Unidade:

Provas

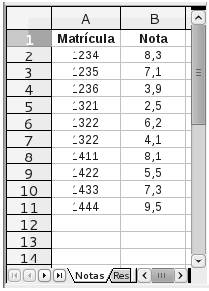

Uma planilha eletrônica é uma ferramenta que oferece diversos recursos, possibilitando que os usuários criem fórmulas, desenvolvam funções matemáticas, insiram gráficos e preparem diversos projetos. O aplicativo LibreOffice Calc é um exemplo de planilha eletrônica. É uma ferramenta gratuita utilizada em diversas empresas e possui várias funções previamente definidas. Na figura apresentada abaixo há uma planilha construída nesse aplicativo.

Se as demais células forem usadas para alguns cálculos e se forem inseridas as fórmulas especificadas abaixo nas células B12, B13 e B14, respectivamente, quais resultados serão apresentados nessas células?

=MÉDIA(B2:B11)

=CONT.SE(B2:B11;">"&B12)

=PROC(MÁXIMO(B2:B11);B2:B11;A2:A11)

Provas

Um objetivo importante dos sistemas computacionais é a disponibilização de grandes quantidades de dados com facilidade. Entretanto, a transmissão eletrônica de dados, especialmente por conexões públicas, é inerentemente insegura. Uma forma de resolver esse problema é alterar os dados de tal forma que usuários não autorizados sejam incapazes de compreender as informações que trafegam nesses meios de comunicação. A criptografia trata da codificação e da decodificação de dados de modo que eles somente possam ser interpretados pelos destinatários autorizados. A técnica que utiliza a mesma chave secreta para codificar e decodificar uma mensagem, ou seja, ambos emissor e receptor da mensagem utilizam a mesma chave para criptografá-la e decifrá-la, é conhecida por criptografia:

Provas

Um usuário, ao digitar o respectivo comando para listar os arquivos existentes em um diretório de trabalho do seu computador pessoal, recebeu a seguinte resposta do sistema:

Arq1.jpg

Arq2.doc

Arq3.mp3

Arq4.avi

Com base apenas nas extensões dos arquivos, é possível afirmar que:

Provas

São exemplos de tendências e novas práticas organizacionais, exceto:

Provas

O processo de liderança deve ser fundamentado na:

Provas

Sobre o recurso em um processo administrativo, é incorreto afirmar que:

Provas

A espécie de ato administrativo que faculta a alguém o ingresso em um estabelecimento governamental para o recebimento de um serviço público, tal como o acesso à matrícula em uma universidade federal, é chamado de:

Provas

Os requisitos que configuram um ato administrativo são: competência, finalidade, forma, motivo e objeto. Sobre o requisito ‘finalidade’, é possível afirmar que ele é:

Provas

Caderno Container