Foram encontradas 665 questões.

O desenvolvimento de sistemas Web deve incorporar as

práticas de segurança da informação para evitar o comprometimento de informações sensíveis. Considere-se

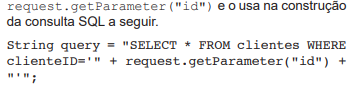

que uma aplicação recebe um dado não confiável do parâmetro id de uma URL através da execução do método

Essa aplicação está vulnerável e sujeita ao ataque de

Provas

Os serviços de segurança oferecem um tipo específico de proteção aos recursos do sistema e visam a satisfazer os requisitos da política de segurança ou do usuário.

O serviço de segurança que visa a confirmar que a origem dos dados recebidos ou a entidade associada em uma comunicação são exatamente quem reivindicam ser é o de

Provas

O resumo de mensagem é um mecanismo de segurança utilizado no controle de integridade de dados. Os algoritmos que produzem digests são as opções mais comuns para esse controle, embora estejam sujeitos ao efeito da colisão.

Dentre os algoritmos listados abaixo, aquele que tem menos chance de gerar uma colisão é o

Provas

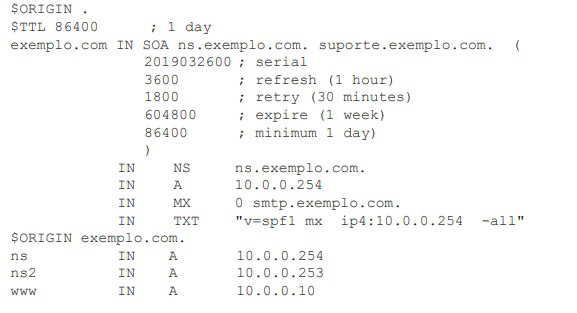

O servidor de nomes primário (authoritative name server) do domínio exemplo.com está registrado com o nome ns.exemplo.com. O Mapa da zona exemplo.com é o seguinte:

O administrador do serviço DNS (Domain Name System) desse domínio quer delegar a zona do subdomínio rh.exemplo.com para o servidor de nomes registrado com o nome ns2.exemplo.com. Para fazer essa delegação, o administrador deve inserir um Resource Record (RR) específico para essa finalidade no mapa da zona exemplo.com.

Esse RR específico é o

Provas

- Protocolos e ServiçosInternet e EmailIMAP: Internet Message Access Protocol

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

O serviço de correio eletrônico ainda é um dos serviços mais importantes da internet.

O protocolo de comunicação padronizado pelo IETF (Internet Engineering Task Force) para que o cliente de correio acesse a caixa postal de entrada mantida no servidor de correio é o

Provas

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasMalwaresBackdoor

- Ataques e Golpes e AmeaçasMalwaresBot e Botnet

A inundação da rede é uma das ameaças mais difíceis de serem combatidas. Criminosos costumam formar uma armada composta de inúmeros equipamentos infectados com códigos maliciosos que permitem seu controle remoto.

Essas armadas são conhecidas como

Provas

Provas

Redes Locais têm características específicas, que motivaram o grupo IEEE 802 a publicar uma arquitetura própria, porém compatível com a arquitetura proposta pelo modelo de referência OSI, na qual uma camada do modelo OSI foi particionada em duas subcamadas.

A camada do modelo OSI que foi particionada e as duas subcamadas, inferior e superior (nessa ordem), da arquitetura IEEE 802 são, respectivamente,

Provas

Uma estação terminal tem uma interface cujo endereço IPv4 é 198.171.137.14. A máscara da rede em que essa estação se encontra é 255.255.252.0.

O endereço de broadcast da rede em que essa estação está é o

Provas

O administrador de uma rede recebeu um equipamento para implantar uma rede local de sua empresa. Ao inspecioná-lo, percebeu que se tratava de um switch para uma rede Ethernet, no qual as interfaces podem funcionar no modo half-duplex ou full-duplex, podem ser configuradas para operar com taxas de 10 Mbps ou 100 Mbps e permitem a ligação das estações usando par trançado.

Pela descrição, esse switch possui interfaces que obedecem ao padrão

Provas

Caderno Container