Foram encontradas 38.552 questões.

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: TRF-6

Considerando o uso de um WAF (web application firewall) diante de uma aplicação web comum, julgue o item a seguir.

Um WAF por assinatura de ataque detecta padrões que podem indicar tráfego malicioso, identificando tipos de solicitação, respostas anômalas do servidor e endereços IP maliciosos conhecidos.

Provas

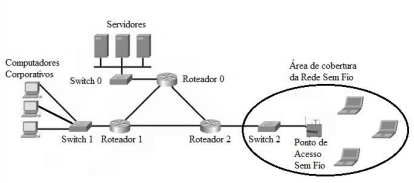

O diagrama lógico precedente ilustra uma rede cujos roteadores estão conectados via cabo metálico, com velocidade de transmissão de dados igual a 1 Gbps, e funcionam no nível de rede do modelo OSI. Os serviços de rede (DNS, FTP, SSH, DNS, SMTP, POP, IMAP, HTTP, HTTPS, SSL, DNS, RDP, DHCP) funcionam nos servidores conectados ao Switch 0 e o Ponto de Acesso Sem Fio fornece segurança para os dispositivos que se conectarem de forma sem fio.

Considerando o diagrama apresentado, julgue os próximos itens.

A conexão física que liga os servidores ao barramento é realizada através de transceptores ou transceptores-vampiros.

Provas

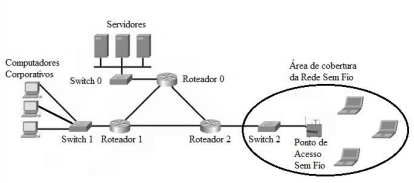

O diagrama lógico precedente ilustra uma rede cujos roteadores estão conectados via cabo metálico, com velocidade de transmissão de dados igual a 1 Gbps, e funcionam no nível de rede do modelo OSI. Os serviços de rede (DNS, FTP, SSH, DNS, SMTP, POP, IMAP, HTTP, HTTPS, SSL, DNS, RDP, DHCP) funcionam nos servidores conectados ao Switch 0 e o Ponto de Acesso Sem Fio fornece segurança para os dispositivos que se conectarem de forma sem fio.

Considerando o diagrama apresentado, julgue os próximos itens.

A rede formada pelo Switch 1 e pelos Computadores Corporativos possui topologia em estrela.

Provas

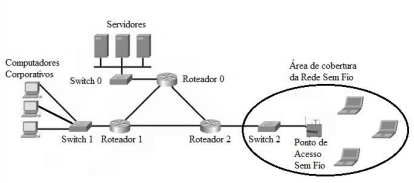

O diagrama lógico precedente ilustra uma rede cujos roteadores estão conectados via cabo metálico, com velocidade de transmissão de dados igual a 1 Gbps, e funcionam no nível de rede do modelo OSI. Os serviços de rede (DNS, FTP, SSH, DNS, SMTP, POP, IMAP, HTTP, HTTPS, SSL, DNS, RDP, DHCP) funcionam nos servidores conectados ao Switch 0 e o Ponto de Acesso Sem Fio fornece segurança para os dispositivos que se conectarem de forma sem fio.

Considerando o diagrama apresentado, julgue os próximos itens.

Cabos metálicos de par trançado categoria 6 são suficientes para realizar a conexão entre os Roteadores 0, 1 e 2.

Provas

- Modelo TCP/IPIntrodução ao Modelo TCP/IP

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- TCP/IPUDP: User Datagram Protocol

A respeito da arquitetura de rede TCP/IP, julgue os itens subsequentes.

O cabeçalho do UDP requer o uso de bits adicionais para o correto sequenciamento da informação, bem como o checksum obrigatório, para a integridade do cabeçalho e dos dados.

Provas

- Modelo TCP/IPIntrodução ao Modelo TCP/IP

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- TCP/IPTCP: Transmission Control Protocol

A respeito da arquitetura de rede TCP/IP, julgue os itens subsequentes.

O TCP requisita que o destinatário informe, por meio do envio de um ACK (acknowledgement), qual foi o último pacote recebido com sucesso.

Provas

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

- Protocolos e ServiçosAcesso Remoto e TerminalSSH: Secure Shell

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

A respeito da arquitetura de rede TCP/IP, julgue os itens subsequentes.

Na camada de aplicação estão os protocolos do mais alto nível, como HTTP, SSH, SMTP e DNS.

Provas

- Gerenciamento de RedesComandos e Ferramentas de Rede

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- Protocolos e ServiçosAcesso ao MeioARP: Address Resolution Protocol

- Protocolos e ServiçosRedes, Roteamento e TransporteICMP: Internet Control Message Protocol

A respeito da arquitetura de rede TCP/IP, julgue os itens subsequentes.

O teste para avaliar a conectividade com a rede e o tempo de resposta é feito por meio do comando ping, que utiliza os protocolos IP e ARP.

Provas

No que se refere a noções de telefonia digital, VoIP e videoconferência, julgue os próximos itens.

Sistemas de telefonia VoIP necessitam de técnicas de criptografia de chaves assimétricas para a garantia de integridade, privacidade e autenticidade.

Provas

No que se refere a noções de telefonia digital, VoIP e videoconferência, julgue os próximos itens.

Nas ligações realizadas através de VoIP, o áudio é codificado por meio da técnica Manchester diferencial.

Provas

Caderno Container