Foram encontradas 38.412 questões.

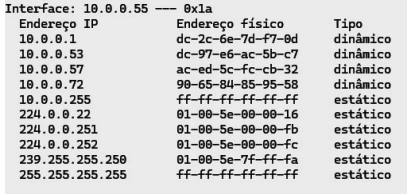

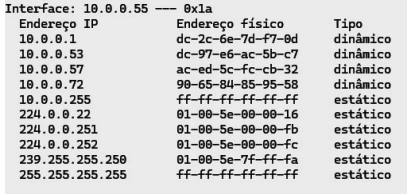

Um técnico de rede emitiu um comando para obter uma

determinada informação e a recebeu através da seguinte tela de

resposta:

O comando emitido pelo técnico utilizou o programa utilitário:

O comando emitido pelo técnico utilizou o programa utilitário:

Provas

Questão presente nas seguintes provas

Um protocolo da camada de transporte que funciona de

forma não orientada à conexão e que envia pacotes de uma

estação à outra, mas não oferece garantia de entrega, é o:

Provas

Questão presente nas seguintes provas

Um dos padrões para a fiação dos cabos de rede é o

padrão T568B. Nesse padrão, a ordem correta dos fios, da

esquerda para a direita, quando o conector está com a trava

para baixo e os contatos metálicos voltados para o técnico que

está executando a tarefa, é:

Provas

Questão presente nas seguintes provas

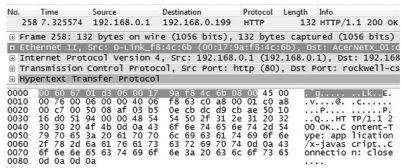

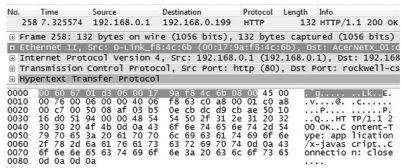

Ao analisar uma tela de captura de tráfego de rede obtida

durante uma sessão de um computador cliente com um servidor

web, obtivemos a seguinte imagem:

O protocolo da camada de rede que está sendo utilizado é o:

O protocolo da camada de rede que está sendo utilizado é o:

Provas

Questão presente nas seguintes provas

Uma equipe de rede implantou um sistema de rede baseado

na arquitetura cliente/servidor. Contudo, atualmente, eles estão

encontrando problemas nessa rede. Uma das desvantagens

desse tipo de arquitetura, que pode causar problema, diz respeito

ao fato de que:

Provas

Questão presente nas seguintes provas

Samba é uma implementação de um protocolo que permite o

compartilhamento de arquivos e impressoras entre sistemas Linux

e Windows. O Samba permite que sistemas Linux funcionem como

servidores de arquivos e impressoras em redes mistas de Linux

e Windows. Dentre suas características, destaca-se a facilidade

na interoperabilidade entre diferentes sistemas operacionais,

permitindo que os usuários acessem e compartilhem recursos

sem complicações. Diante do exposto, o protocolo e o caminho

onde está localizado o arquivo de configuração principal do

Samba são, respectivamente:

Provas

Questão presente nas seguintes provas

Uma sub-rede de microcomputadores está configurada por

meio do endereço IP 187.193.158.0/24. Nesse contexto, pode-se

concluir que o endereço de broadcast e a máscara para essa subrede são, respectivamente:

Provas

Questão presente nas seguintes provas

O modelo OSI (Open Systems Interconnection) é uma

referência na área de redes de computadores, proporcionando

um framework para padronizar a comunicação entre sistemas.

Dividido em sete camadas distintas, é um modelo que organiza

as funções de rede, desde a transmissão física dos dados até a

apresentação das informações ao usuário final, sendo que cada

camada desempenha uma função específica e interage com as

adjacentes, facilitando, assim, a interoperabilidade entre diferentes

tecnologias e protocolos. Das sete camadas, as funções de três

são descritas a seguir.

I. Garantir comunicação confiável entre dois dispositivos diretamente conectados, dividir os dados em quadros (frames), controlar erros e fluxo e usar endereços físicos (MAC).

II. Rotear dados entre redes diferentes, usar endereços lógicos (IP) para encontrar o melhor caminho até o destino e dividir dados em “pacotes”.

III. Traduzir dados para um formato compreensível pela aplicação (criptografia, compressão, conversão).

Essas camadas são denominadas, respectivamente:

I. Garantir comunicação confiável entre dois dispositivos diretamente conectados, dividir os dados em quadros (frames), controlar erros e fluxo e usar endereços físicos (MAC).

II. Rotear dados entre redes diferentes, usar endereços lógicos (IP) para encontrar o melhor caminho até o destino e dividir dados em “pacotes”.

III. Traduzir dados para um formato compreensível pela aplicação (criptografia, compressão, conversão).

Essas camadas são denominadas, respectivamente:

Provas

Questão presente nas seguintes provas

No que diz respeito às ferramentas de análise de tráfego e

comandos associados à pilha de protocolos TCP/IP, dois utilitários

são descritos a seguir.

I. é utilizado no ambiente Windows, sendo essencial para qualquer diagnóstico de rede. Permite visualizar as configurações do adaptador (com fio, Wi-Fi e virtual), endereço IP, máscara de sub-rede, gateway, DNS e muito mais. É fundamental para entender como o computador está configurado.

II. permite identificar onde uma conexão está falhando ou lenta, mostrando o caminho que os pacotes percorrem do seu PC até o destino, listando cada roteador intermediário e os tempos de resposta em cada salto. Isso é essencial para detectar gargalos ou bloqueios.

Esses dois comandos/utilitários são conhecidos, respectivamente, como:

I. é utilizado no ambiente Windows, sendo essencial para qualquer diagnóstico de rede. Permite visualizar as configurações do adaptador (com fio, Wi-Fi e virtual), endereço IP, máscara de sub-rede, gateway, DNS e muito mais. É fundamental para entender como o computador está configurado.

II. permite identificar onde uma conexão está falhando ou lenta, mostrando o caminho que os pacotes percorrem do seu PC até o destino, listando cada roteador intermediário e os tempos de resposta em cada salto. Isso é essencial para detectar gargalos ou bloqueios.

Esses dois comandos/utilitários são conhecidos, respectivamente, como:

Provas

Questão presente nas seguintes provas

Três partes principais estão envolvidas na transferência

de uma mensagem eletrônica, o remetente, o destinatário e o

servidor de e-mail.

I. Um dos protocolos envolvidos nesse processo estabelece como a mensagem chega do remetente ao servidor de e-mail e, para isso, usa uma porta padronizada 25. Cabe destacar que provedores de hospedagem em nuvem e muitos clientes de e-mail como Gmail, Microsoft Outlook e Mozilla Thunderbird bloqueiam a porta 25 para evitar spam, priorizando conexões seguras pelas portas P1 ou P2;

II. O e-mail que chega ao servidor de e-mail chega ao destinatário por meio da ação de um de dois protocolos, sendo um deles o POP3. O segundo protocolo armazena e-mails em um servidor remoto e os baixa sob demanda quando o destinatário os abre, para isso usa duas portas padronizadas, a primeira, P3, sem criptografia, e a segunda, P4, uma porta SSL/TLS segura,k usada pela maioria dos provedores de serviços de e-mail.

As siglas dos protocolos descritos em I e II e as portas padronizadas P1, P2, P3 e P4 são, respectivamente:

I. Um dos protocolos envolvidos nesse processo estabelece como a mensagem chega do remetente ao servidor de e-mail e, para isso, usa uma porta padronizada 25. Cabe destacar que provedores de hospedagem em nuvem e muitos clientes de e-mail como Gmail, Microsoft Outlook e Mozilla Thunderbird bloqueiam a porta 25 para evitar spam, priorizando conexões seguras pelas portas P1 ou P2;

II. O e-mail que chega ao servidor de e-mail chega ao destinatário por meio da ação de um de dois protocolos, sendo um deles o POP3. O segundo protocolo armazena e-mails em um servidor remoto e os baixa sob demanda quando o destinatário os abre, para isso usa duas portas padronizadas, a primeira, P3, sem criptografia, e a segunda, P4, uma porta SSL/TLS segura,k usada pela maioria dos provedores de serviços de e-mail.

As siglas dos protocolos descritos em I e II e as portas padronizadas P1, P2, P3 e P4 são, respectivamente:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container