Foram encontradas 38.567 questões.

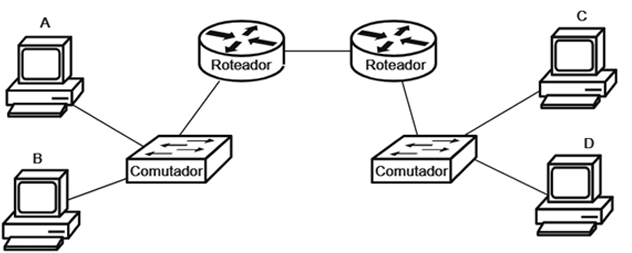

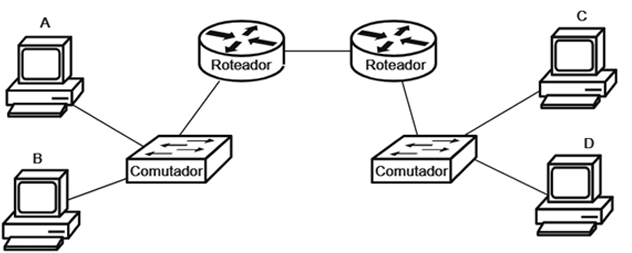

Considere o diagrama a seguir que ilustra uma rede local com estações de trabalho, comutadores (switches de camada 2 com uma única VLAN) e roteadores.

A quantidade de domínios de colisão e de domínios de broadcast existentes são, respectivamente:

A quantidade de domínios de colisão e de domínios de broadcast existentes são, respectivamente:

Provas

Questão presente nas seguintes provas

Um administrador de redes verificou que uma estação de trabalho com o sistema Ubuntu estava sem acesso à rede. Para diagnosticar o problema, executou o comando ifconfig, cujo retorno apresentou as seguintes informações:

eth0:

flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500 inet 172.30.96.128 netmask 255.255.255.192 broadcast 172.30.96.191 inet6 fe80::250:56ff:fe89:b375 prefixlen 64 scopeid 0x20<link> ether 00:50:56:89:b3:75 txqueuelen 1000 (Ethernet) RX packets 1569 bytes 105820 (105.8 KB) RX errors 0 dropped 136 overruns 0 frame 0 TX packets 11 bytes 866 (866.0 B) TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

A partir das informações obtidas, é possível concluir que

eth0:

flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500 inet 172.30.96.128 netmask 255.255.255.192 broadcast 172.30.96.191 inet6 fe80::250:56ff:fe89:b375 prefixlen 64 scopeid 0x20<link> ether 00:50:56:89:b3:75 txqueuelen 1000 (Ethernet) RX packets 1569 bytes 105820 (105.8 KB) RX errors 0 dropped 136 overruns 0 frame 0 TX packets 11 bytes 866 (866.0 B) TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

A partir das informações obtidas, é possível concluir que

Provas

Questão presente nas seguintes provas

Identifique a opção que apresenta um protocolo de transporte utilizado pelo VoIP para transmitir mídia:

Provas

Questão presente nas seguintes provas

O endereço de loopback é necessário para que os processos se comuniquem com outros processos no mesmo host, sem enviar pacotes na rede. O endereço 127.0.0.1 é reservado para isso no protocolo IPv4. Qual é o endereço reservado para loopback no IPv6?

Provas

Questão presente nas seguintes provas

A migração de um website foi realizada para um novo servidor. Devido ao tempo de propagação do registro DNS associado, ao digitar a URL do site no navegador, a requisição continua sendo direcionada para o servidor antigo. Considerando a necessidade de testar o acesso ao site no servidor novo, antes da propagação, qual arquivo pode ser alterado para essa finalidade, na máquina do cliente?

Provas

Questão presente nas seguintes provas

A especificação IEEE 802.11x define uma série de padrões de

transmissão e codificação para comunicações sem fio.

A técnica de modulação OFDM introduzida pela 802.11a consiste em

A técnica de modulação OFDM introduzida pela 802.11a consiste em

Provas

Questão presente nas seguintes provas

3034583

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

Disciplina: TI - Redes de Computadores

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

Provas:

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

São protocolos de rede que atuam na camada de aplicação do modelo TCP/IP:

Provas

Questão presente nas seguintes provas

3034559

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

Disciplina: TI - Redes de Computadores

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

Provas:

- Modelo OSIModelo OSI: Camada Física

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Fibra Óptica

Assinale a alternativa INCORRETA sobre as características de cabos de fibra ótica.

Provas

Questão presente nas seguintes provas

3034558

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

Disciplina: TI - Redes de Computadores

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

Provas:

- Segurança de RedesCaptura de Tráfego

- Segurança de RedesIDS: Intrusion Detection System

- Segurança de RedesProxy

Analise os itens abaixo:

I. Proxy Server. II. Splitting Wire. III. Port Mirror.

Quais são possíveis formas de implementação de um sistema de detecção de intrusão (Intrusion Detection System – IDS)?

I. Proxy Server. II. Splitting Wire. III. Port Mirror.

Quais são possíveis formas de implementação de um sistema de detecção de intrusão (Intrusion Detection System – IDS)?

Provas

Questão presente nas seguintes provas

3034557

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

Disciplina: TI - Redes de Computadores

Banca: FUNDATEC

Orgão: Pref. Sapucaia Sul-RS

Provas:

Em relação aos protocolos de rede, ARP é a sigla para:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container