Foram encontradas 38.519 questões.

2769767

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Provas:

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

No funcionamento da arquitetura TCP/IP, os protocolos da

camada de aplicação comunicam-se com o protocolo TCP por

meio de portas ditas conhecidas. Nesse sentido, são padronizadas

e empregadas nas conexões HTTPS – TCP e DNS-TCP,

respectivamente, as portas

Provas

Questão presente nas seguintes provas

2769766

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Provas:

A finalidade do recurso conhecido pela sigla NAT é permitir que

vários computadores de uma rede interna acessem a internet

utilizando um único IP válido; com isso, muito mais computadores

poderão se conectar sem esgotar a quantidade total de endereços

IP possíveis pela versão IPv4. Nesse contexto, usando a notação

CIDR, as faixas de endereços IP privados para as classes A, B e C

são, respectivamente,

Provas

Questão presente nas seguintes provas

2769765

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Provas:

A internet funciona com base em protocolos da arquitetura

TCP/IP, sendo que dois operam na camada de transporte, o

primeiro conhecido como sem conexão e o segundo com

conexão. Esses protocolos são, respectivamente,

Provas

Questão presente nas seguintes provas

2769764

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Provas:

- Equipamentos de RedeGateway

- Equipamentos de RedeRoteador

- TCP/IPSub-redes, Máscara e Endereçamento IP

A figura abaixo ilustra um esquema que conecta dois roteadores

com acesso à internet.

Para configurar o roteador SUL02 a partir de SUL01, há necessidade de atribuir três parâmetros, um IP, a máscara e o gateway. Considerando que se atribuiu a mesma máscara 255.255.255.0, para que a configuração seja válida e o link funcione satisfatoriamente, sem conflitos, dois valores válidos para o IP e o gateway são, respectivamente,

Para configurar o roteador SUL02 a partir de SUL01, há necessidade de atribuir três parâmetros, um IP, a máscara e o gateway. Considerando que se atribuiu a mesma máscara 255.255.255.0, para que a configuração seja válida e o link funcione satisfatoriamente, sem conflitos, dois valores válidos para o IP e o gateway são, respectivamente,

Provas

Questão presente nas seguintes provas

2769763

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Provas:

Se uma sub-rede de computadores com acesso à internet utiliza

o esquema de máscara de rede de tamanho fixo e está

configurada pelo IP 187.214.177.64/27, em conformidade com a

notação CIDR, conclui-se que a máscara e o endereço de

broadcast para esta sub-rede são, respectivamente,

Provas

Questão presente nas seguintes provas

2769762

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Provas:

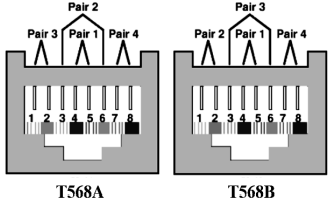

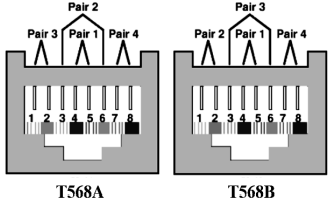

Na implementação física de redes de computadores padrão

Ethernet, o cabeamento estruturado segue as normas EIA/TIA

568A e 568B, ilustrado na figura abaixo:

No padrão 568A, as cores dos pinos 1 – 2 – 3 – 6 são, respectivamente,

No padrão 568A, as cores dos pinos 1 – 2 – 3 – 6 são, respectivamente,

Provas

Questão presente nas seguintes provas

2769761

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Provas:

- Equipamentos de RedeRoteador

- Modelo OSIModelo OSI: Camada de Rede

- TCP/IPConceitos e Especificações do IP

- TCP/IPFundamentos de Roteamento

Entre os equipamentos de comunicação de dados, um opera na

camada de rede de nível 3 do modelo OSI/ISO, na integração de

redes heterogêneas com base nos protocolos IP e TCP da

arquitetura TCP/IP, com funções de roteamento. Esse

equipamento é conhecido por

Provas

Questão presente nas seguintes provas

2769760

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Provas:

- Equipamentos de RedeHub

- Equipamentos de RedeSwitch

- Topologias de RedeTopologia: Estrela

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Na implementação física de redes cabeadas de computadores

padrão Ethernet, a topologia mais empregada utiliza um

equipamento de interconexão que funciona como um

concentrador, que gerencia a transmissão de dados pela rede.

Algumas vantagens dessa topologia são listadas a seguir:

• gerenciamento conveniente de um local central; • se um nó falhar, a rede ainda funciona; • os dispositivos podem ser adicionados ou removidos sem interromper a rede; e • mais fácil de identificar e isolar problemas de desempenho.

Essa topologia é conhecida por

Algumas vantagens dessa topologia são listadas a seguir:

• gerenciamento conveniente de um local central; • se um nó falhar, a rede ainda funciona; • os dispositivos podem ser adicionados ou removidos sem interromper a rede; e • mais fácil de identificar e isolar problemas de desempenho.

Essa topologia é conhecida por

Provas

Questão presente nas seguintes provas

2769759

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Provas:

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

No que diz respeito às redes de computadores com acesso à

internet, dois serviços são geralmente implementados, descritos

a seguir:

I. Trata-se de um recurso que permite a um internauta digitar um nome de domínio como https://www.google.com.br/ ao invés do endereço IP, como 146.164.58.197, na barra de endereços de um browser. Os usuários digitam um mneumônico e o sistema faz a devida conversão e opera com o IP respectivo. II. Trata-se de um recurso que atribui endereços IP às estações cliente de forma dinâmica e automática, na medida em que essas solicitam conexão à rede. A distribuição dos IPs é feita em conformidade com um intervalo predefinido e configurado no servidor.

Os recursos em I e II são conhecidos, respectivamente, pelas siglas

I. Trata-se de um recurso que permite a um internauta digitar um nome de domínio como https://www.google.com.br/ ao invés do endereço IP, como 146.164.58.197, na barra de endereços de um browser. Os usuários digitam um mneumônico e o sistema faz a devida conversão e opera com o IP respectivo. II. Trata-se de um recurso que atribui endereços IP às estações cliente de forma dinâmica e automática, na medida em que essas solicitam conexão à rede. A distribuição dos IPs é feita em conformidade com um intervalo predefinido e configurado no servidor.

Os recursos em I e II são conhecidos, respectivamente, pelas siglas

Provas

Questão presente nas seguintes provas

2769758

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: UFFS

Provas:

Dependendo da técnica utilizada na implementação da VPN, a

privacidade das informações poderá ser garantida apenas para os

dados, ou para todo o pacote. Quatro técnicas podem ser usadas

para a implementação de soluções VPN, caracterizadas a seguir:

I. Somente os dados são criptografados, não havendo mudança no tamanho dos pacotes. Geralmente são soluções proprietárias, desenvolvidas por fabricantes. II. Somente os dados são criptografados, podendo haver mudança no tamanho dos pacotes. É uma solução de segurança adequada, para implementações onde os dados trafegam somente entre dois nós da comunicação. III. Tanto os dados quanto o cabeçalho dos pacotes são criptografados, sendo empacotados e transmitidos segundo um novo endereçamento IP, em um túnel estabelecido entre o ponto de origem e de destino. IV. Tanto os dados quanto o cabeçalho são empacotados e transmitidos segundo um novo endereçamento IP, em um túnel estabelecido entre o ponto de origem e destino. No entanto, cabeçalho e dados são mantidos tal como gerados na origem, não garantindo a privacidade.

As quatro técnicas em I, II, III e IV são denominadas, respectivamente, modo

I. Somente os dados são criptografados, não havendo mudança no tamanho dos pacotes. Geralmente são soluções proprietárias, desenvolvidas por fabricantes. II. Somente os dados são criptografados, podendo haver mudança no tamanho dos pacotes. É uma solução de segurança adequada, para implementações onde os dados trafegam somente entre dois nós da comunicação. III. Tanto os dados quanto o cabeçalho dos pacotes são criptografados, sendo empacotados e transmitidos segundo um novo endereçamento IP, em um túnel estabelecido entre o ponto de origem e de destino. IV. Tanto os dados quanto o cabeçalho são empacotados e transmitidos segundo um novo endereçamento IP, em um túnel estabelecido entre o ponto de origem e destino. No entanto, cabeçalho e dados são mantidos tal como gerados na origem, não garantindo a privacidade.

As quatro técnicas em I, II, III e IV são denominadas, respectivamente, modo

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container